情况说明 | 部分企业管理软件被黑客利用投放银狐病毒

-

作者:火绒安全

-

发布时间:2024-11-05

-

阅读量:9591

尊敬的火绒用户:

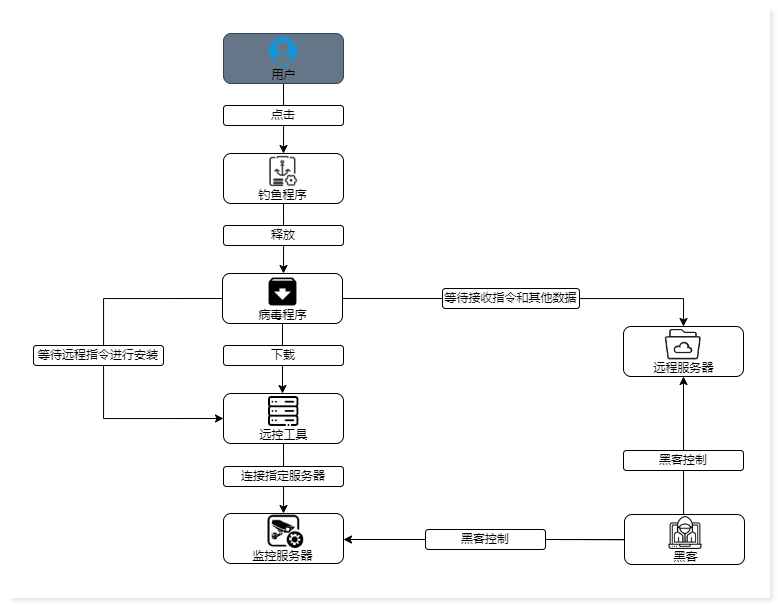

近期银狐病毒不断活跃,多位用户反馈深受其害,出现中毒、电脑被远控的现象,经火绒工程师排查发现,用户中毒原因与远控工具有直接关联。黑客会利用盗版IP-guard等企业管理软件远控受害者客户端,诱骗受害者安装客户端实施远控,致使用户财产、数据造成严重损失与泄露。客户端银狐病毒执行流程图如下。

执行流程图

由于银狐病毒仍在持续对抗杀软,且会利用杀软认证的IP-guard 早期版本,逃避杀软检测,诱骗用户安装客户端,为了保障用户的终端安全,从根源解决被远控的问题,经我司与IP-guard积极沟通,目前双方达成一致的处理方式是对可能被黑客利用的IP-guard版本进行查杀。请用户尽快按照版本说明进行更新,以提高防御能力。

版本说明:

火绒企业版用户,版本需满足以下全部要求即可支持查杀:

中心版本2.0.14.7及以上

终端版本2.0.14.4及以上

病毒库2024-11-05及以上

火绒个人版用户,不同产品版本满足以下要求即可支持查杀:

火绒安全6.0版本6.0.2.4及以上且病毒库版本2024-11-05及以上

火绒安全5.0版本5.0.75.16及以上且病毒库版本2024-11-05及以上

火绒查杀日志

火绒查杀日志

银狐病毒通常以企事业的管理人员、财务人员、销售人员等为主要目标,伪装成带有税务、汇总、汇票、收款、稽查、通告、公示等关键词的钓鱼文件,这些文件实际为病毒程序,通过诱骗用户点击下载并运行的方式获得计算机控制权限。目前已知的银狐病毒仍在持续进行与杀软的对抗,在攻击方式、攻击组件部署方式、恶意样本投递方式上不断变化,通过白加黑、加密payload、内存加载等免杀手段,逃避杀软检测。因此,火绒安全建议相关企事业部门做好防护措施。针对此问题,防护建议如下:

若您的企业环境未使用IP-guard:

1.及时更新火绒管理中心、终端版本及病毒库至最新版本;

2.火绒个人版/企业版开启程序控制功能-【远程控制工具】选项:

(1)个人版6.0通过“防护中心”-“系统防护”-“风险软件监控”,开启“远程控制工具”功能;

(2)企业版及个人版5.0通过开启“访问控制”-“程序执行控制”,开启“远程控制工具”功能,若运维需要使用到远程软件,可单独针对该远程工具取消限制;

3.谨慎运行邮件中的附件、即时通讯工具中接收的文件。

若您的企业环境需要使用IP-guard:

1、及时更新火绒管理中心、终端版本及病毒库至最新版本,并升级IP-guard至最新版本;

2、火绒个人版/企业版开启程序控制功能-【远程控制工具】选项:

(1)个人版6.0通过“防护中心”-“系统防护”-“风险软件监控”,开启“远程控制工具”功能,并将IP-guard进行关闭,其他远程软件根据运维需求选择是否需要限制;

(2)企业版及个人版5.0通过开启“访问控制”-“程序执行控制”,开启“远程控制工具”功能,并将IP-guard进行关闭,其他远程软件根据运维需求选择是否需要关闭;

3、谨慎运行邮件中的附件、即时通讯工具中接收的文件。

近年来,企业网络安全态势日渐严峻,各类病毒持续不断的对抗杀软,造成企业敏感数据泄露或导致企业网络被入侵。在此,火绒安全建议各大企业对重点业务电脑、重点人员电脑或者全部电脑,安装火绒终端(企业版/个人版)或者第三方杀毒软件进行防护,并且进行定时杀毒。对财务等高价值人员进行相关培训或者告知相关病毒利用手法,防范点击陌生链接,确认信息来源真实性。严格遵守相关的工作规范,降低通过身份伪造、语言诱导导致的财产损失。

附:参考下列报告可了解银狐病毒相关细节

若您在使用火绒产品的过程中遇到任何问题,请及时与我们联系,感谢您对火绒的支持!

火绒安全

2024年11月5日