微软官方发布了2024年04月的安全更新。本月更新公布了157个漏洞,包含67个远程执行代码漏洞、31个特权提升漏洞、29个安全功能绕过漏洞、13个信息泄露漏洞、7个拒绝服务漏洞、5个身份假冒漏洞,其中3个漏洞级别为“Critical”(高危),145个为“Important”(严重)。建议用户及时使用火绒安全软件(个人/企业)【漏洞修复】功能更新补丁。

涉及组件

.NET and Visual Studio

Azure

Azure AI Search

Azure Arc

Azure Compute Gallery

Azure Migrate

Azure Monitor

Azure Private 5G Core

Azure SDK

Internet Shortcut Files

Microsoft Azure Kubernetes Service

Microsoft Brokering File System

Microsoft Defender for IoT

Microsoft Edge (Chromium-based)

Microsoft Install Service

Microsoft Office Excel

Microsoft Office Outlook

Microsoft Office SharePoint

Microsoft WDAC ODBC Driver

Microsoft WDAC OLE DB provider for SQL

Role: DNS Server

Role: Windows Hyper-V

SQL Server

Windows Authentication Methods

Windows BitLocker

Windows Compressed Folder

Windows Cryptographic Services

Windows Defender Credential Guard

Windows DHCP Server

Windows Distributed File System (DFS)

Windows DWM Core Library

Windows File Server Resource Management Service

Windows HTTP.sys

Windows Internet Connection Sharing (ICS)

Windows Kerberos

Windows Kernel

Windows Local Security Authority Subsystem Service (LSASS)

Windows Message Queuing

Windows Mobile Hotspot

Windows Proxy Driver

Windows Remote Access Connection Manager

Windows Remote Procedure Call

Windows Routing and Remote Access Service (RRAS)

Windows Secure Boot

Windows Storage

Windows Telephony Server

Windows Update Stack

Windows USB Print Driver

Windows Virtual Machine Bus

Windows Win32K - ICOMP

以下漏洞需特别注意

代理驱动程序欺骗漏洞

CVE-2024-26234

严重级别:严重 CVSS:6.7

被利用级别:检测到利用

该漏洞已检测到在野利用,无需用户交互,但攻击者需要高权限才能利用此漏洞。火绒工程师建议及时安装补丁进行修复。

SmartScreen 提示安全功能绕过漏洞

CVE-2024-29988

严重级别:严重 CVSS:8.8

被利用级别:很有可能被利用

该漏洞需要用户交互。成功利用此漏洞的攻击者需要诱使用户点击恶意链接或运行恶意文件,才会绕过系统保护机制,使 SmartScreen 提示失效。

Windows 启用电话服务器特权提升漏洞

CVE-2024-26239/CVE-2024-26230

严重级别:严重 CVSS:7.8

被利用级别:很有可能被利用

该漏洞不需要用户交互。成功利用此漏洞的攻击者可提升受攻击系统账户的权限至 SYSTEM 权限执行任意代码。

Microsoft Defender for IoT 远程代码执行漏洞

CVE-2024-21323

严重级别:高危 CVSS:8.8

被利用级别:有可能被利用

该漏洞不需要用户交互。攻击者需要验证自己的身份并获得启动更新过程所需的权限,通过网络向 Defender for IoT 传感器发送恶意更新包覆盖他们选择的任何文件来利用此漏洞。这可能导致攻击者在目标计算机上远程执行任意代码。

Microsoft Azure Kubernetes Service Confidential Container特权提升漏洞

CVE-2024-29990

严重级别:严重 CVSS:9.0

被利用级别:有可能被利用

该漏洞不需要用户交互。利用此漏洞的攻击者通过访问不受信任的 AKS Kubernetes 节点和 AKS 机密容器以及 AKSCC 内运行的应隔离和保护的应用程序,该行为可能会窃取凭据,并影响 Azure Kubernetes Service Confidential Containers (AKSCC) 管理的安全范围之外的资源。火绒工程师建议用户及时更新 az confcom 和 Kata Image 到最新版本。

Azure CycleCloud特权提升漏洞

CVE-2024-29993

严重级别:严重 CVSS:8.8

被利用级别:有可能被利用

该漏洞不需要用户交互。利用此漏洞的攻击者必须拥有分配了用户角色的账户。成功利用此漏洞的攻击者可以将账户权限提升到受影响的 Azure CycleCloud 实例中的超级用户角色。

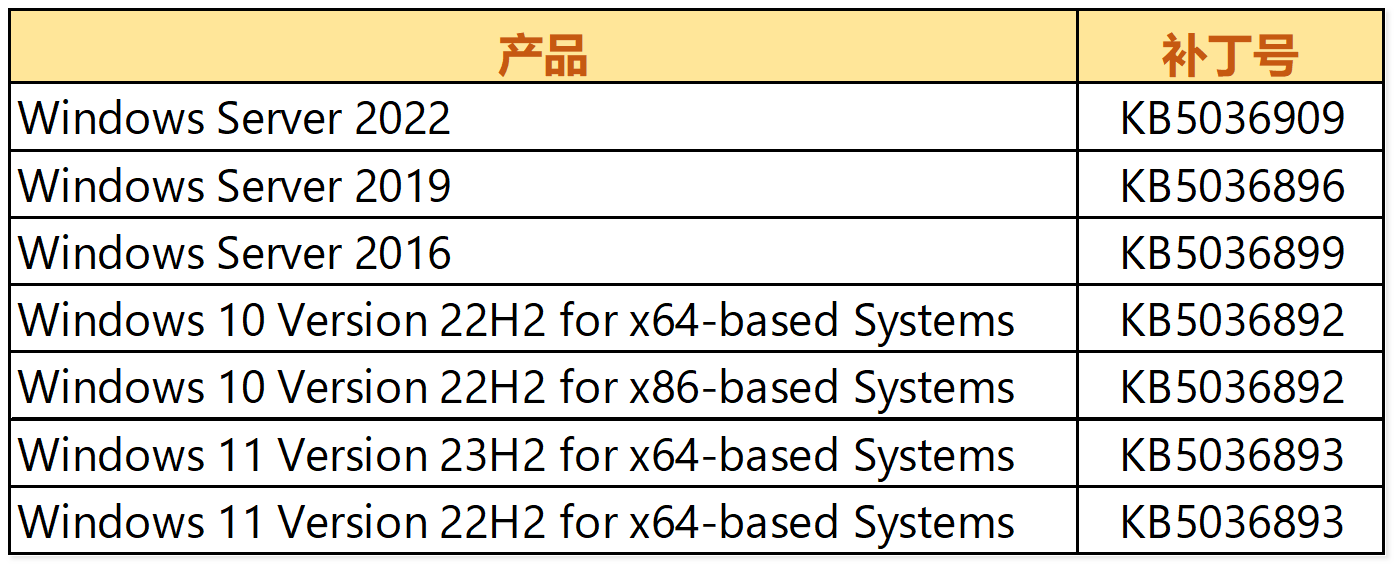

修复建议

1、通过火绒个人版/企业版【漏洞修复】功能修复漏洞。

2、下载微软官方提供的补丁

https://msrc.microsoft.com/update-guide

完整微软通告:

https://msrc.microsoft.com/update-guide/releaseNote/2024-Apr