2024-11微软漏洞通告

-

作者:火绒安全

-

发布时间:2024-11-13

-

阅读量:4920

微软官方发布了2024年11月的安全更新。本月更新公布了425个漏洞,包含52个远程执行代码漏洞、28个特权提升漏洞、4个拒绝服务漏洞、3个身份假冒漏洞、2个安全功能绕过漏洞、1个信息泄露漏洞、1个深度防御漏洞,其中4个漏洞级别为“Critical”(高危),85个为“Important”(严重)。建议用户及时使用火绒安全软件(个人/企业)【漏洞修复】功能更新补丁。

涉及组件

.NET and Visual Studio

Airlift.microsoft.com

Azure CycleCloud

Azure Database for PostgreSQL

LightGBM

Microsoft Exchange Server

Microsoft Graphics Component

Microsoft Office Excel

Microsoft Office Word

Microsoft PC Manager

Microsoft Virtual Hard Drive

Microsoft Windows DNS

Role: Windows Hyper-V

SQL Server

TorchGeo

Visual Studio

Visual Studio Code

Windows Active Directory Certificate Services

Windows CSC Service

Windows Defender Application Control (WDAC)

Windows DWM Core Library

Windows Kerberos

Windows Kernel

Windows NT OS Kernel

Windows NTLM

Windows Package Library Manager

Windows Registry

Windows Secure Kernel Mode

Windows SMB

Windows SMBv3 Client/Server

Windows Task Scheduler

Windows Telephony Service

Windows Update Stack

Windows USB Video Driver

Windows VMSwitch

Windows Win32 Kernel Subsystem

以下漏洞需特别注意

Windows任务计划程序特权提升漏洞

CVE-2024-49039

严重级别:严重 CVSS:8.8

被利用级别:检测到利用

此漏洞无需用户交互。要利用此漏洞,攻击者需经过身份验证并在目标系统上运行一个特制的应用程序,利用此漏洞将其权限提升到中等完整性级别。成功利用此漏洞的攻击者可以执行仅限于特权帐户的RPC函数。

Windows Kerberos远程代码执行漏洞

CVE-2024-43639

严重级别:高危 CVSS:9.8

被利用级别:有可能被利用

此漏洞无需用户交互。攻击者无需经过授权,无需对设置或文件进行任何访问即可进行攻击,未经身份验证的攻击者可以使用特制的应用程序,利用Windows Kerberos中的加密协议漏洞对目标执行远程代码。

.NET和Visual Studio远程代码执行漏洞

CVE-2024-43498

严重级别:高危 CVSS:9.8

被利用级别:有可能被利用

此漏洞无需用户交互。攻击者无需经过授权,无需对设置或文件进行任何访问即可进行攻击,未经身份验证的攻击者可以通过向易受攻击的对象发送特制请求来利用此漏洞,或通过NET webapp将特制文件加载到易受攻击的桌面应用程序中。

Microsoft Windows VMSwitch特权提升漏洞

CVE-2024-43625

严重级别:高危 CVSS:8.1

被利用级别:有可能被利用

此漏洞无需用户交互。攻击者无需经过授权,无需对设置或文件进行任何访问即可进行攻击,该漏洞仅限于Hyper-V中的VmSwitch组件,成功利用此漏洞的攻击者可以获得SYSTEM权限。

Windows Hyper-V共享虚拟磁盘特权提升漏洞

CVE-2024-43624

严重级别:严重 CVSS:8.8

被利用级别:有可能被利用

此漏洞无需用户交互。攻击者需在访客虚拟机(VM)上经过身份验证,并向虚拟机(VM)上的硬件资源发送特制的文件操作请求。成功利用此漏洞的攻击者可以获得SYSTEM权限。

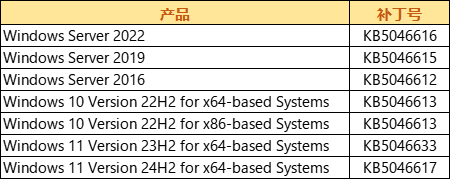

修复建议

1、通过火绒个人版/企业版【漏洞修复】功能修复漏洞。

2、下载微软官方提供的补丁

https://msrc.microsoft.com/update-guide

完整微软通告:

https://msrc.microsoft.com/en-us/security-guidance/releasenotedetail/2024-Nov