2025-11微软漏洞通告

-

作者:火绒安全

-

发布时间:2025-11-12

-

阅读量:4818

微软官方发布了2025年11月的安全更新。本月更新公布了63个漏洞,包含29个特权提升漏洞、16个远程执行代码漏洞、11个信息泄露漏洞、3个拒绝服务漏洞、2个安全功能绕过漏洞、2个身份假冒漏洞,其中5个漏洞级别为“Critical”(高危),58个为“Important”(严重)。建议用户及时使用火绒安全软件(个人/企业)【漏洞修复】功能更新补丁。

涉及组件:

Azure Monitor Agent

Customer Experience Improvement Program (CEIP)

Dynamics 365 Field Service (online)

GitHub Copilot and Visual Studio Code

Host Process for Windows Tasks

Microsoft Configuration Manager

Microsoft Dynamics 365 (on-premises)

Microsoft Graphics Component

Microsoft Office

Microsoft Office Excel

Microsoft Office SharePoint

Microsoft Office Word

Microsoft Streaming Service

Microsoft Wireless Provisioning System

Multimedia Class Scheduler Service (MMCSS)

Nuance PowerScribe

OneDrive for Android

Role: Windows Hyper-V

SQL Server

Storvsp.sys Driver

Visual Studio

Visual Studio Code CoPilot Chat Extension

Windows Administrator Protection

Windows Ancillary Function Driver for WinSock

Windows Bluetooth RFCOM Protocol Driver

Windows Broadcast DVR User Service

Windows Client-Side Caching (CSC) Service

Windows Common Log File System Driver

Windows DirectX

Windows Kerberos

Windows Kernel

Windows License Manager

Windows OLE

Windows Remote Desktop

Windows Routing and Remote Access Service (RRAS)

Windows Smart Card

Windows Speech

Windows Subsystem for Linux GUI

Windows TDX.sys

Windows WLAN Service

以下漏洞需特别注意

Windows 图形组件远程执行漏洞

CVE-2025-60724

严重级别:高危 CVSS:9.8

被利用级别:有可能被利用

此漏洞无需交互,该漏洞源于Windows 图形组件(GDI/GDI+)在处理图像/图形元文件时边界检查不足导致的堆缓冲区溢出,通常通过投递并诱使目标打开或渲染特制文档/图像触发,且在某些服务器端对上传文档进行解析的路径可无需用户交互即被利用,成功利用此漏洞后可远程执行任意代码。

Windows 客户体验改进计划特权提升漏洞

CVE-2025-59512

严重级别:严重 CVSS:7.8

被利用级别:很有可能被利用

此漏洞无需交互,漏洞源于客户体验改进计划(CEIP)组件因不当访问控制导致的本地权限提升漏洞,需攻击者已在受害主机拥有低权限账户,利用该缺陷可将本地将权限提升至 SYSTEM。

Windows 客户端缓存服务特权提升漏洞

CVE-2025-60705

严重级别:严重 CVSS:7.8

被利用级别:很有可能被利用

此漏洞无需交互,此漏洞源于Windows 客户端缓存/离线文件(CSC)服务中不当访问控制导致的本地权限提升漏洞,需本地已认证的低权限用户发起,攻击者可利用此缺陷可将本地权限提升至SYSTEM。

WinSock Windows 辅助函数驱动程序特权提升漏洞

CVE-2025-60719

严重级别:严重 CVSS:7.0

被利用级别:很有可能被利用

此漏洞无需交互,此漏洞源于Windows Ancillary Function Driver for WinSock(AFD.sys)中因不受信任指针解引用引发的本地权限提升漏洞,需本地已认证的低权限用户发起,攻击者可据此可将权限提升至 SYSTEM。

Windows 内核特权提升漏洞

CVE-2025-62215

严重级别:严重 CVSS:7.0

被利用级别:检测到利用

此漏洞无需交互,Windows 内核中存在竞争条件,授权用户可利用该条件在本地提升权限。该漏洞是源于 Windows 内核在多线程并发访问共享资源时同步控制不足引发的竞争条件,导致已获授权的本地低权限用户通过抢占时间窗口,可绕过安全边界在内核态执行任意代码,且将权限提升至 SYSTEM,当前已检测到在野利用,建议尽快安装系统补丁以降低风险。

修复建议:

1、通过火绒个人版/企业版【漏洞修复】功能修复漏洞。

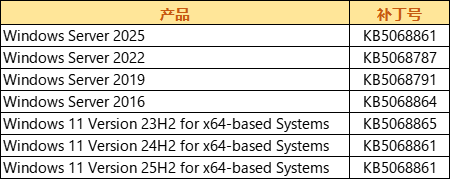

2、下载微软官方提供的补丁:

https://msrc.microsoft.com/update-guide

完整微软通告:

https://msrc.microsoft.com/update-guide/en-us/releaseNote/2025-Nov