2021-05微软漏洞通告

-

作者:火绒安全

-

发布时间:2021-05-12

-

阅读量:2912

微软官方发布了2021年5月的安全更新。本月更新公布了55个漏洞,包含22个远程代码执行漏洞,11个特权提升漏洞,10个信息泄露漏洞、9个身份假冒漏洞、2个安全功能绕过漏洞以及1个拒绝服务漏洞,其中4个漏洞级别为“Critical”(高危),50个为“Important”(严重)。建议用户及时使用火绒安全软件(个人/企业)【漏洞修复】功能更新补丁。

一、涉及组件

- .NET Core & Visual Studio

- HTTP.sys

- Internet Explorer

- Microsoft Accessibility Insights for Web

- Microsoft Bluetooth Driver

- Microsoft Dynamics Finance & Operations

- Microsoft Exchange Server

- Microsoft Graphics Component

- Microsoft Office

- Microsoft Office Access

- Microsoft Office Excel

- Microsoft Office SharePoint

- Microsoft Office Word

- Microsoft Windows Codecs Library

- Microsoft Windows IrDA

- Open Source Software

- Role: Hyper-V

- Skype for Business and Microsoft Lync

- Visual Studio

- Visual Studio Code

- Windows Container Isolation FS Filter Driver

- Windows Container Manager Service

- Windows Cryptographic Services

- Windows CSC Service

- Windows Desktop Bridge

- Windows OLE

- Windows Projected File System FS Filter

- Windows RDP Client

- Windows SMB

- Windows SSDP Service

- Windows WalletService

- Windows Wireless Networking

二、以下漏洞需特别注意

Hyper-V的远程代码执行漏洞

CVE-2021-28476

严重级别:Critical(高危)CVSS:9.9

被利用级别:有可能被利用

攻击者使用Hyper-V虚拟机执行特定代码,强制Hyper-V主机的内核从无效地址读取数据,这将导致Hyper-V主机的服务被拒绝(错误检查)。它会影响Hyper-V主机的安全性。攻击者可能利用该漏洞在 Hyper-V 的服务器上执行任意代码,最终控制该服务器。

HTTP协议栈远程代码执行漏洞

CVE-2021-31166

严重级别:Critical(高危)CVSS:9.8

被利用级别:很有可能被利用

该漏洞属于蠕虫级漏洞,当Windows配置为服务器时,攻击者无需进行身份验证和用户交互,即可向受影响的服务器发送特制的数据包进行攻击。该漏洞仅影响Windows 10 2004/20H2版本和对应的服务器版本。

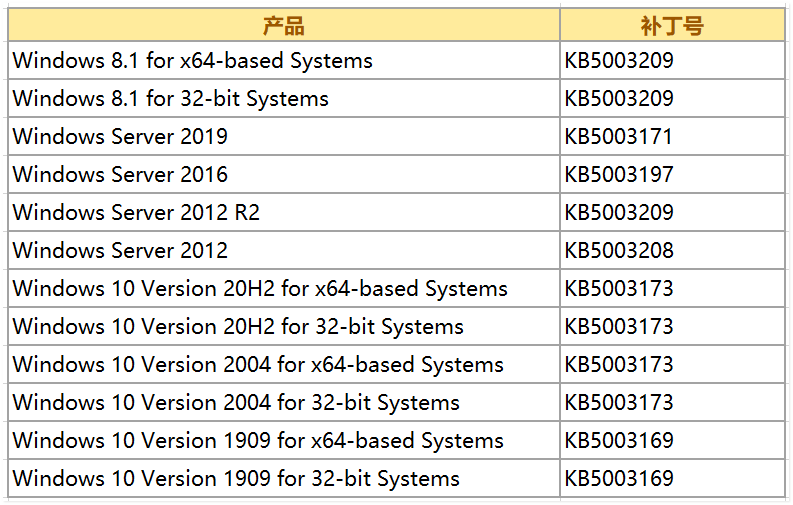

三、修复建议

1、通过火绒个人版/企业版【漏洞修复】功能修复漏洞。

2、下载微软官方提供的补丁

https://msrc.microsoft.com/update-guide

完整微软通告:

https://msrc.microsoft.com/update-guide/releaseNote/2021-May