2021-10微软漏洞通告

-

作者:火绒安全

-

发布时间:2021-10-13

-

阅读量:4481

微软官方发布了2021年10月的安全更新。本月更新公布了81个漏洞,包含21个特权提升漏洞,20个远程代码执行漏洞,13个信息泄露漏洞、9个身份假冒漏洞、6个安全功能绕过漏洞以及5个拒绝服务漏洞,其中3个漏洞级别为“Critical”(高危),70个为“Important”(严重)。建议用户及时使用火绒安全软件(个人/企业)【漏洞修复】功能更新补丁。

涉及组件

- .NET Core & Visual Studio

- Active Directory Federation Services

- Console Window Host

- HTTP.sys

- Microsoft DWM Core Library

- Microsoft Dynamics

- Microsoft Edge (Chromium-based)

- Microsoft Exchange Server

- Microsoft Graphics Component

- Microsoft Intune

- Microsoft Office Excel

- Microsoft Office SharePoint

- Microsoft Office Visio

- Microsoft Office Word

- Microsoft Windows Codecs Library

- Rich Text Edit Control

- Role: DNS Server

- Role: Windows Active Directory Server

- Role: Windows AD FS Server

- Role: Windows Hyper-V

- System Center

- Visual Studio

- Windows AppContainer

- Windows AppX Deployment Service

- Windows Bind Filter Driver

- Windows Cloud Files Mini Filter Driver

- Windows Common Log File System Driver

- Windows Desktop Bridge

- Windows DirectX

- Windows Event Tracing

- Windows exFAT File System

- Windows Fastfat Driver

- Windows Installer

- Windows Kernel

- Windows MSHTML Platform

- Windows Nearby Sharing

- Windows Network Address Translation (NAT)

- Windows Print Spooler Components

- Windows Remote Procedure Call Runtime

- Windows Storage Spaces Controller

- Windows TCP/IP

- Windows Text Shaping

- Windows Win32K

以下漏洞需特别注意

Win32k 提权漏洞

CVE-2021-40449

严重级别:严重 CVSS:7.8

被利用级别:检测到利用

该漏洞无需用户交互即可被利用进行本地提权,所有Windows版本都会受到影响,建议用户尽快修复。

Microsoft Word 远程代码执行漏洞

CVE-2021-40486

严重级别:高危 CVSS:7.8

被利用级别:有可能被利用

用户交互触发该漏洞后,攻击者可以在目标机器上执行任意代码。需要注意的是,预览窗格也会触发该漏洞。

Windows 打印后台处理程序欺骗漏洞

CVE-2021-36970

严重级别:严重 CVSS:8.8

被利用级别:很有可能被利用

攻击者利用该漏洞可以伪造成合法用户或程序进行欺骗。

富文本编辑控制信息泄露漏洞

CVE-2021-40454

严重级别:严重 CVSS:5.5

被利用级别:有可能被利用

成功利用该漏洞的攻击者可以读取目标机器的任意内存位置,还可以随机从内存中恢复明文密码。

本月存在2个Microsoft Exchange Server漏洞,一个是远程代码执行漏洞,另一个是特权提升漏洞。成功利用该漏洞的攻击者可在邻近网络(Wifi、蓝牙、局域网 等)进行攻击。

Microsoft Exchange Server 远程代码执行漏洞

CVE-2021-26427

严重级别:严重 CVSS:9.0

被利用级别:有可能被利用

Microsoft Exchange Server 提权漏洞

CVE-2021-41348

严重级别:严重 CVSS:8.0

被利用级别:有可能被利用

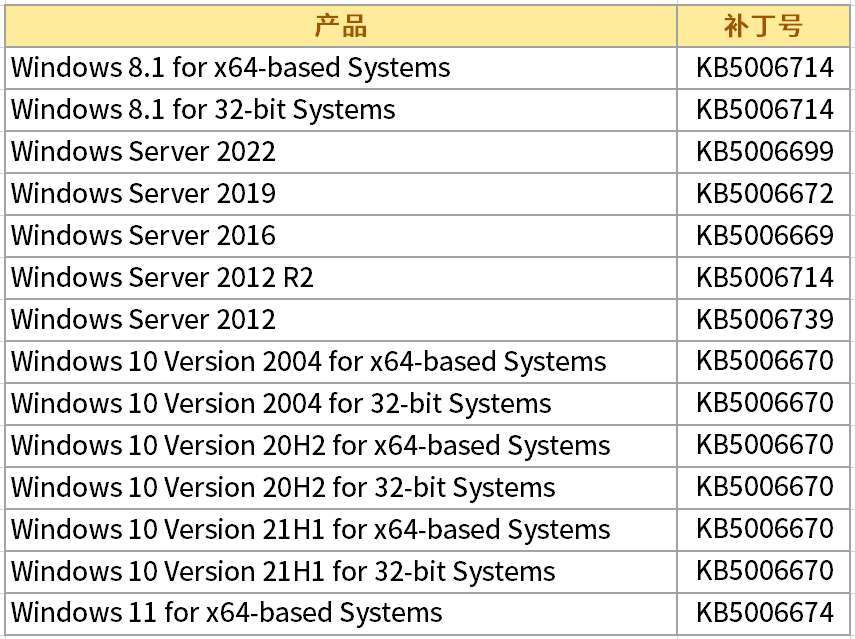

修复建议

1、通过火绒个人版/企业版【漏洞修复】功能修复漏洞。

2、下载微软官方提供的补丁

https://msrc.microsoft.com/update-guide

完整微软通告:

https://msrc.microsoft.com/update-guide/releaseNote/2021-Oct