2022-09微软漏洞通告

-

作者:火绒安全

-

发布时间:2022-09-14

-

阅读量:3104

微软官方发布了2022年09月的安全更新。本月更新公布了79个漏洞,包含31个远程执行代码漏洞、18个特权提升漏洞、7个信息泄露漏洞、7个拒绝服务漏洞以及1个安全功能绕过漏洞,其中5个漏洞级别为“Critical”(高危),58个为“Important”(严重)。建议用户及时使用火绒安全软件(个人/企业)【漏洞修复】功能更新补丁。

涉及组件

- .NET and Visual Studio

- .NET Framework

- Azure Arc

- Cache Speculation

- HTTP.sys

- Microsoft Dynamics

- Microsoft Edge (Chromium-based)

- Microsoft Graphics Component

- Microsoft Office

- Microsoft Office SharePoint

- Microsoft Office Visio

- Microsoft Windows ALPC

- Microsoft Windows Codecs Library

- Network Device Enrollment Service (NDES)

- Role: DNS Server

- Role: Windows Fax Service

- SPNEGO Extended Negotiation

- Visual Studio Code

- Windows Common Log File System Driver

- Windows Credential Roaming Service

- Windows Defender

- Windows Distributed File System (DFS)

- Windows DPAPI (Data Protection Application Programming Interface)

- Windows Enterprise App Management

- Windows Event Tracing

- Windows Group Policy

- Windows IKE Extension

- Windows Kerberos

- Windows Kernel

- Windows LDAP - Lightweight Directory Access Protocol

- Windows ODBC Driver

- Windows OLE

- Windows Photo Import API

- Windows Print Spooler Components

- Windows Remote Access Connection Manager

- Windows Remote Procedure Call

- Windows TCP/IP

- Windows Transport Security Layer (TLS)

以下漏洞需特别注意

Windows 通用日志文件系统驱动程序特权提升漏洞

CVE-2022-37969/CVE-2022-35803

严重级别:严重 CVSS:7.8

被利用级别:检测到利用/很有可能被利用

攻击者必须已经拥有访问权限并能够在目标系统上运行代码,成功利用此漏洞可以获得系统权限。其中CVE-2022-37969已经检测到在野利用。

Windows TCP/IP 远程代码执行漏洞

CVE-2022-34718

严重级别:高危 CVSS:9.8

被利用级别:很有可能被利用

未经身份验证的攻击者可以将特制的 IPv6 数据包发送到运行 Windows 并启用了 IPSec 服务的目标计算机,这可能会让攻击者在该计算机上远程执行任意代码。

缓解措施

只有运行 IPSec 服务的系统才容易受到这种攻击。

如果在目标机器上禁用 IPv6,系统不会受到影响。

Windows Internet 密钥交换 (IKE) 协议扩展远程代码执行漏洞

CVE-2022-34721/CVE-2022-34722

严重级别:高危 CVSS:9.8

被利用级别:有可能被利用

未经身份验证的攻击者可以将特制的 IP 数据包发送到运行 Windows 并启用了 IPSec 服务的目标计算机,成功利用该漏洞可能会导致攻击者远程执行任意代码。

Microsoft Dynamics CRM(本地)远程代码执行漏洞

CVE-2022-34700/CVE-2022-35805

严重级别:高危 CVSS:8.8

被利用级别:有可能被利用

经过身份验证的攻击者可以利用这些漏洞运行特制的可信解决方案包,并执行任意 SQL 命令来读取、删除、修改数据库中的数据。除此之外,攻击者还可以进一步提升他们的权限并以数据库所有者的身份执行命令。

Windows 内核特权提升漏洞

CVE-2022-37957

严重级别:严重 CVSS:7.8

被利用级别:很有可能被利用

该漏洞可能会引发本地提权攻击,也无需用户交互。攻击者很可能会在本地计算机上运行可执行文件或脚本,成功利用此漏洞的攻击者可以获得系统权限。

修复建议

1、通过火绒个人版/企业版【漏洞修复】功能修复漏洞。

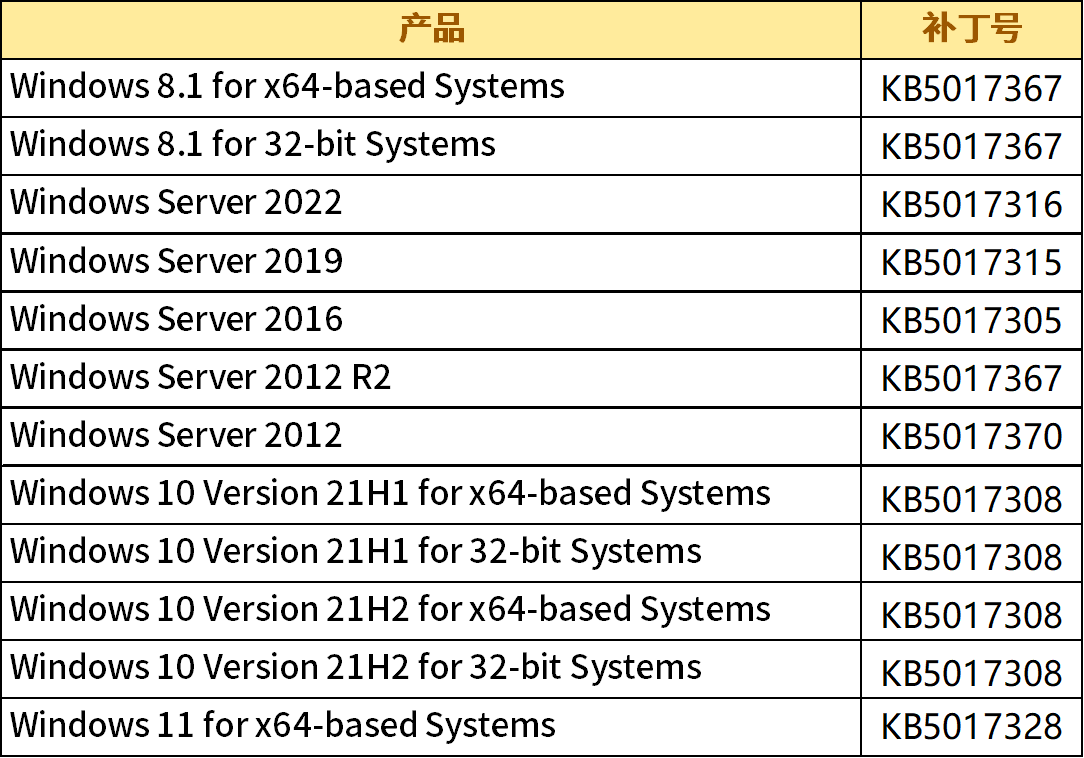

2、下载微软官方提供的补丁

https://msrc.microsoft.com/update-guide

完整微软通告:

https://msrc.microsoft.com/update-guide/releaseNote/2022-Sep