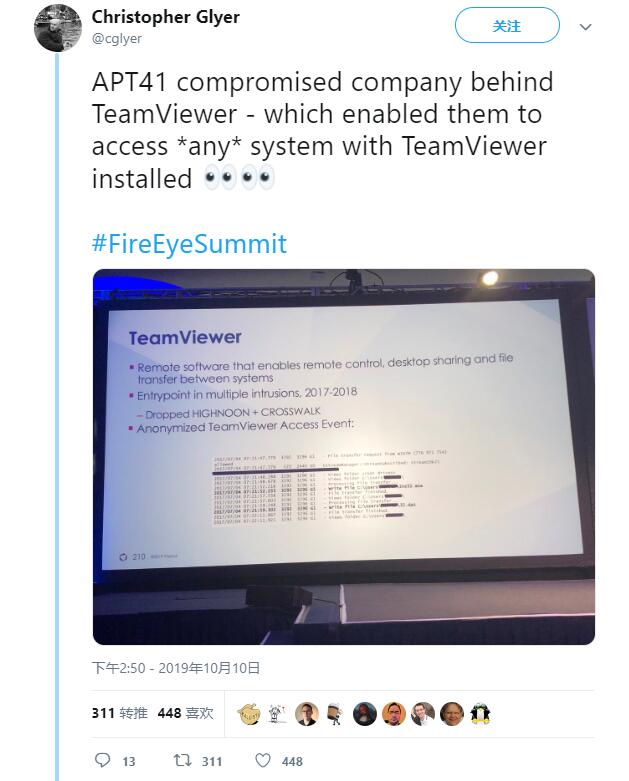

在11日FireEye公司举办的安全会上,有演讲的PPT以照片形式被他人公布出来,并配以 “TeamViewer曾经被黑客组织APT41入侵过,且该组织可以访问任何安装TeamViewer系统”的文字,引发关注。火绒也收到不少用户的询问,我们对整个事件做了了解后,将情况做了大致的梳理。

火绒工程师根据网传的照片找到FireEye的报告(如下图),发现照片的转发语和FireEye实际的PPT表达内容不相符:

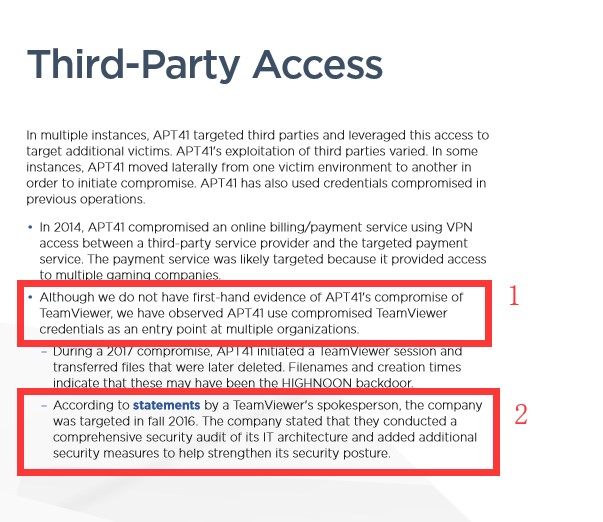

1、从FireEye的报告来看,他们并没有掌握直接证据表明APT41入侵TeamViewer公司。网传照片中是仅显示FireEye发现在 2017-2018年期间,有APT41利用TeamViewer的登录凭证登陆被攻击主机的行为。

2、根据FireEye的PPT中显示,TeamViewer公司在 2016年被黑客入侵过(由其它媒体报道过)。而当时TeamViewer也回应过入侵事件,并表示未发现泄露数据的证据。

总结:

从现有信息来看无论是时间还是逻辑上,FireEye发现的2017-2018“利用TeamViewer的登录凭证”与TeamViewer2016年被攻击的事件没有必然的联系,也无从证明TeamViewer近期被攻击并访问用户系统。因此,TeamViewer用户也无须过分担心,火绒会持续关注此事件的发展。

安全建议:

1、远程控制类软件在需要时打开,避免有潜在漏洞被黑客利用的风险;

2、关注软件厂商对软件发布的修复公告,保持软件及时更新;

3、对于火绒企业版的用户,可使用“火绒企业版”-“远程桌面”代替使用。

最后,火绒也会持续关注此事件的发展,随时跟进更多相关信息。