【硬核拆解】“免费电影”变黑客后门

-

作者:火绒安全

-

发布时间:2025-12-03

-

阅读量:5540

当前,很多人习惯于从非正规网站下载电影、软件等资源。然而,这些“免费午餐”背后,往往隐藏着精心设计的陷阱。攻击者将远程控制木马,伪装成电影资源,通过一系列专业手法,悄无声息地入侵并掌控用户的电脑。

一、伪装:看似电影,实为陷阱

整个陷阱始于一个经过伪装的“电影资源包”。

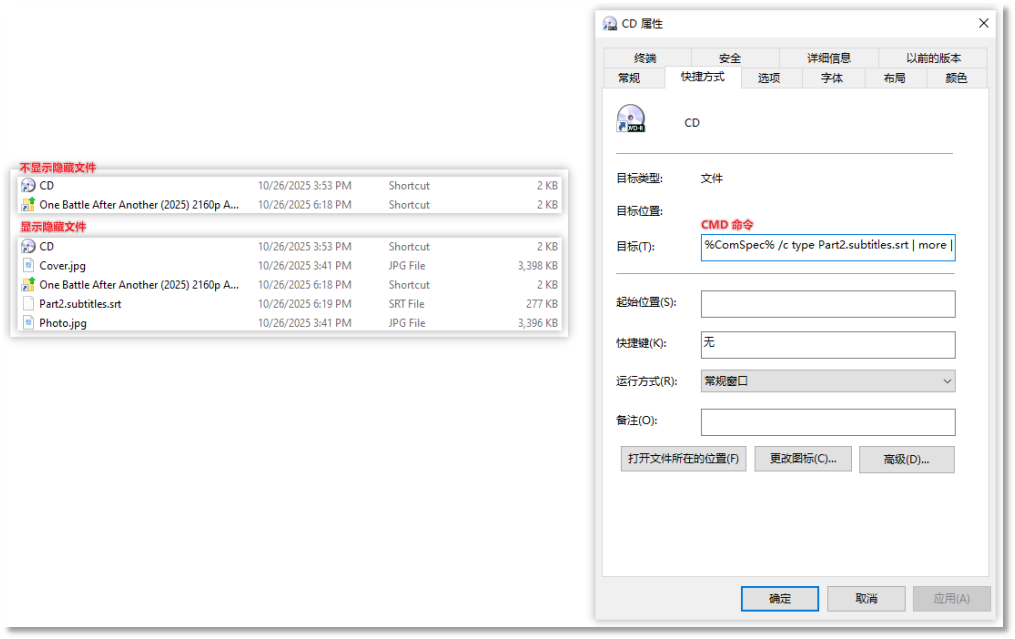

表面伪装

为了迷惑用户,攻击者只放了两个看起来无害的快捷方式在明面上,图标分别是“光盘”和“文件夹”,让人误以为是视频文件或目录入口。所有真正具有破坏性的恶意文件,都被隐藏了起来。

恶意藏匿处

当用户双击快捷方式时,系统便会执行命令。至此,恶意攻击链被正式触发,而用户看到的可能只是一个一闪而过的命令行窗口,甚至毫无察觉。

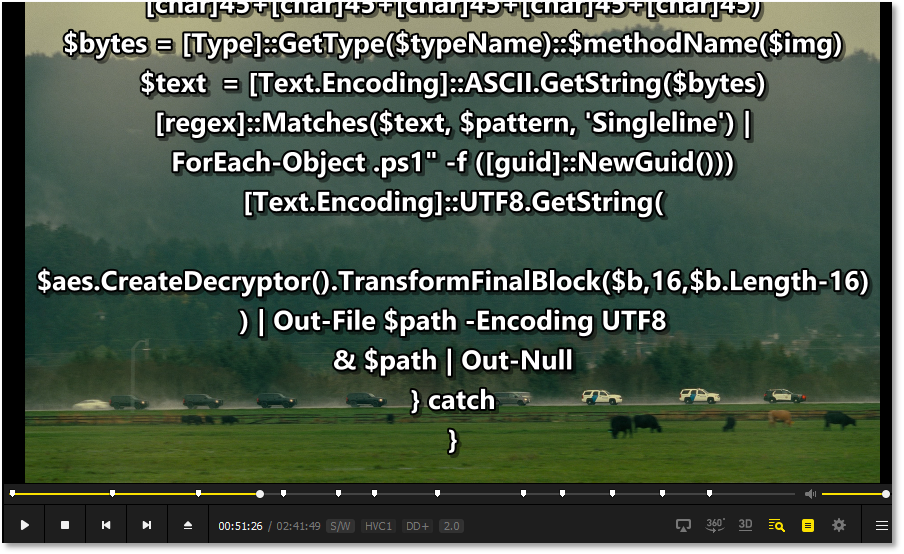

(电影字幕中的恶意代码)

二、攻击链条:环环相扣的入侵步骤

这不是一个简单的病毒,而是一条设计精巧的“黑客流水线”。

第一阶段:启动与潜伏

触发:用户点击伪装的快捷方式,触发隐藏在字幕文件中的恶意指令。

解码运行:指令会解密并运行一段更复杂的脚本(PowerShell)。

埋下伏笔:脚本会从几个伪装成图片的文件里,释放出后续攻击所需的“零件”,并创建一个计划任务,确保电脑每次开机时,恶意程序都能自动复活。

第二阶段:动态“变装”,躲避查杀

为了绕过杀毒软件的识别,攻击者使用了“现场制造病毒”的手法:

下载工具包:从网络下载一个正版的Go语言编译器(一种编程工具)。

现场编译:攻击的核心在于“现场制造”。脚本会提取出病毒源码,然后现场生成一个随机密钥将这份源码加密。接着,它将密文和对应的随机密钥一同填入 Go 源码中并利用编译器编译,然后执行该程序解密密文,并执行其中隐藏的恶意代码,从而绕过了依赖特征码的传统检测。

第三阶段:借壳隐身,长期控制

生成的病毒程序不会自己运行,而是采取“借壳上市”的策略:

寻找替身:选中电脑里一个正常的系统程序。

鸠占鹊巢:将病毒代码完整地注入到这个正常程序的内存中,并取而代之。

隐身运行:此后,表面上运行的是系统程序,实际上却是木马在接收黑客的远程指令。

三、危害:你的电脑将沦为“傀儡”

一旦上述链条完成,你的电脑就等于被装上了一个功能齐全的远程控制终端(DCRat木马)。攻击者可以:

实时监控:查看你的屏幕、记录你的键盘输入(盗取账号密码)。

窃取信息:偷走电脑上的文档、照片、浏览器记录等任何文件。

随意操控:在你的电脑上运行任意程序、安装勒索软件、甚至利用你的网络发起其他攻击。

长期潜伏:由于它寄生在系统进程中,并设置了自启动,极难被普通用户发现和清除。

四、如何保护自己?

面对如此隐蔽的威胁,普通用户需牢记以下几点:

使用正版,远离盗版:这是最根本、最有效的防范措施。盗版资源是病毒木马最主要的传播渠道之一。

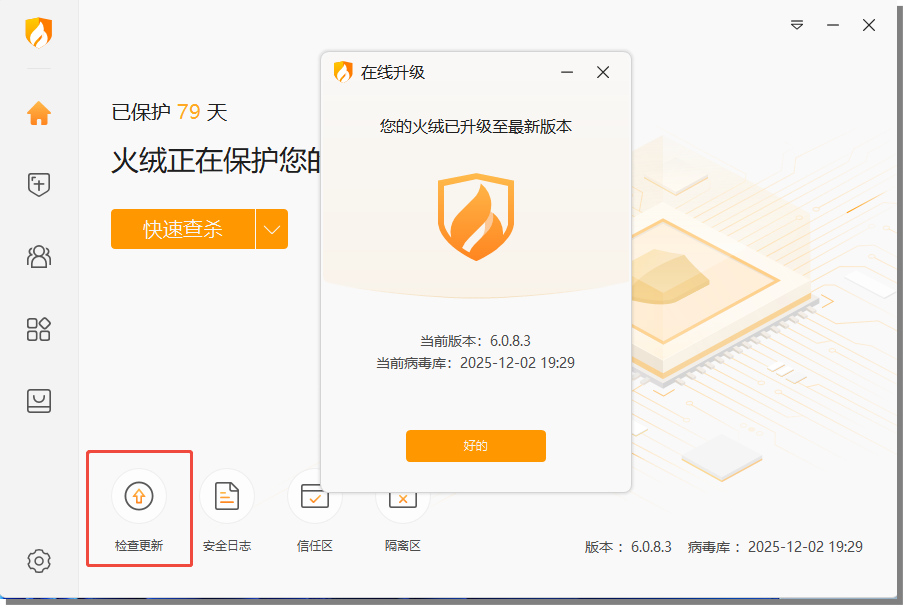

保持火绒安全软件常开并更新:

留意异常迹象:如果电脑出现不明原因的卡顿、陌生进程或网络活动异常,应及时排查。

定期全盘查杀:养成习惯,定期使用安全软件进行全盘查杀,及时发现潜在威胁。

五、结语

这起事件清晰地揭示,盗版资源的风险远不止于侵犯版权。攻击者利用人们寻求免费资源的心理,布下了技术含量高、隐蔽性强的陷阱。一次轻率的下载点击,就可能付出隐私泄露、数据丢失乃至财产损失的沉重代价。

网络安全始于警惕,保护自己要从选择正规渠道、培养良好习惯开始。火绒安全团队也将持续追踪此类威胁,为大家提供更坚固的安全防护。