火绒安全警报:挖矿病毒通过Flash漏洞传播 火绒用户无需升级即可防御

-

作者:火绒安全

-

发布时间:2018-04-24

-

阅读量:2700

4月24日,火绒安全团队发出警报,病毒团伙利用Adobe Flash漏洞传播挖矿病毒。病毒团伙将挖矿程序植入到游戏下载站"52pk"中(www.52pk.com),当用户访问该网站,带毒页面展示后,无需任何操作,挖矿程序便会立即运行,利用用户电脑"挖矿"(门罗币)。特别的是,该病毒使用的"免杀"技术相比以往的简单篡改文件哈希有较大改进,已经有了国外混淆器免杀技术的雏形,在一定程度上提升了安全软件对其查杀的门槛。"火绒安全软件"无需升级即可防御该病毒。

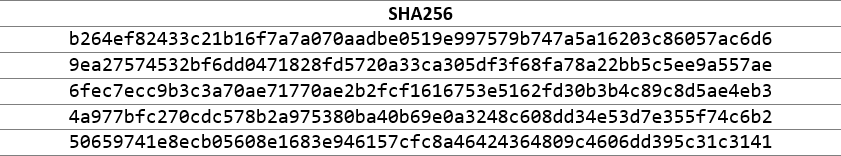

通过我们对该样本的分析,我们发现虽然样本来源为国内,但是其所使用的混淆技术已经具备一些简单的混淆器特征,如:使用无效参数调用系统API、利用系统API影响原始镜像加载流程等。用于解密原始镜像数据的代码数据被存放在资源"YBNHVXA"中,病毒没有使用资源相关的API读取数据而是直接通过硬地址进行数据读取。资源数据,如下图所示:

病毒资源

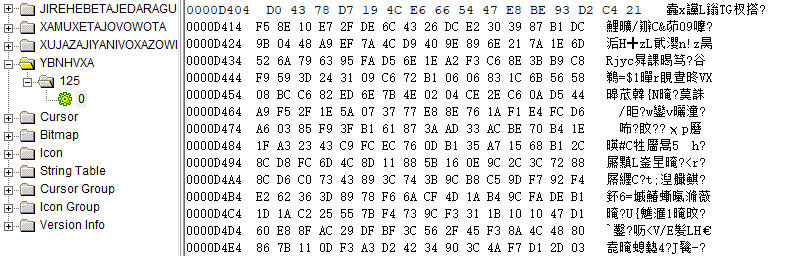

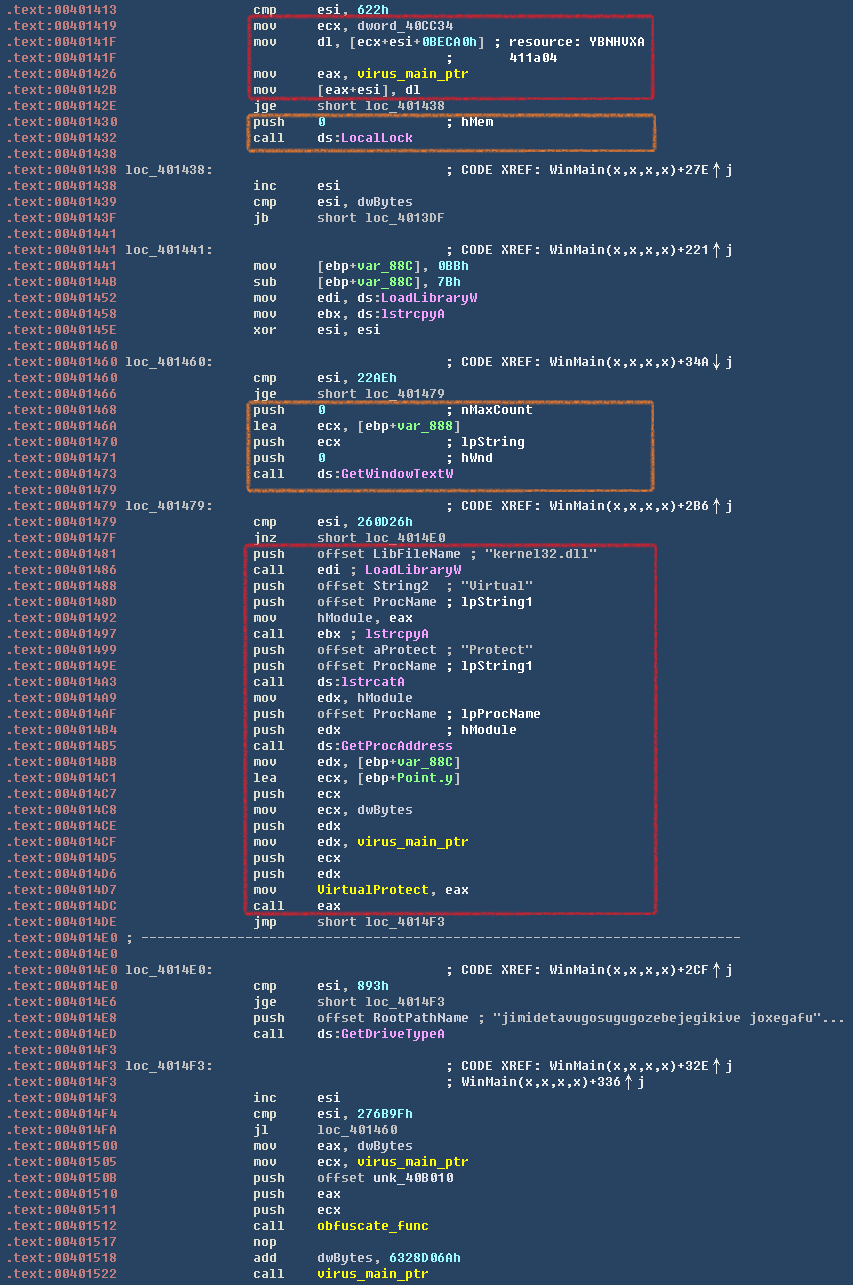

相关代码如下图所示:

获取解密代码

在主要病毒逻辑代码中被插入了大量的无效函数调用,参数全部都为0。如果虚拟机引擎未对这些API进行模拟,则会无法解密出原始镜像数据。虽然该病毒所使用的混淆手法极为简单,但也已经具备了混淆器对抗虚拟机引擎的一些技术特点,可能将来国内病毒与安全软件的对抗方式也会以混淆器为主。相关代码如下图所示:

混淆代码

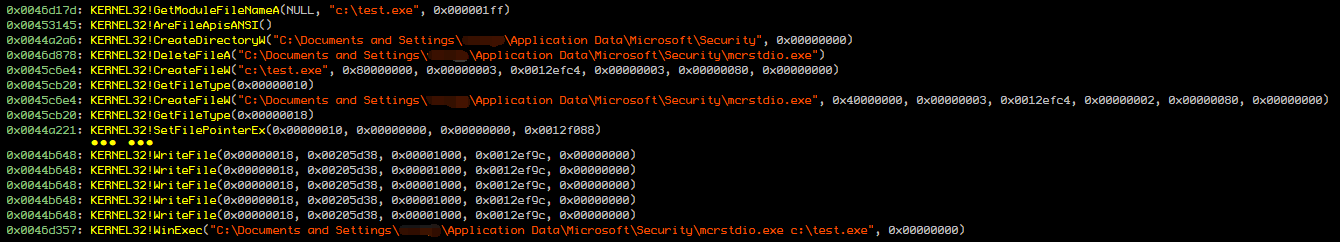

该病毒在火绒虚拟行为沙盒中的运行行为,如下图所示:

虚拟行为沙盒中的病毒行为

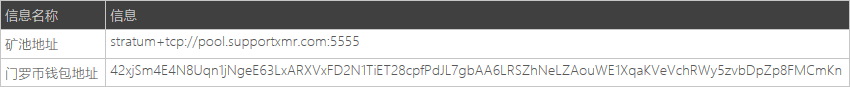

在混淆代码运行完成后,最终执行的恶意代码会挖取门罗币,矿工相关信息如下图所示:

矿工信息

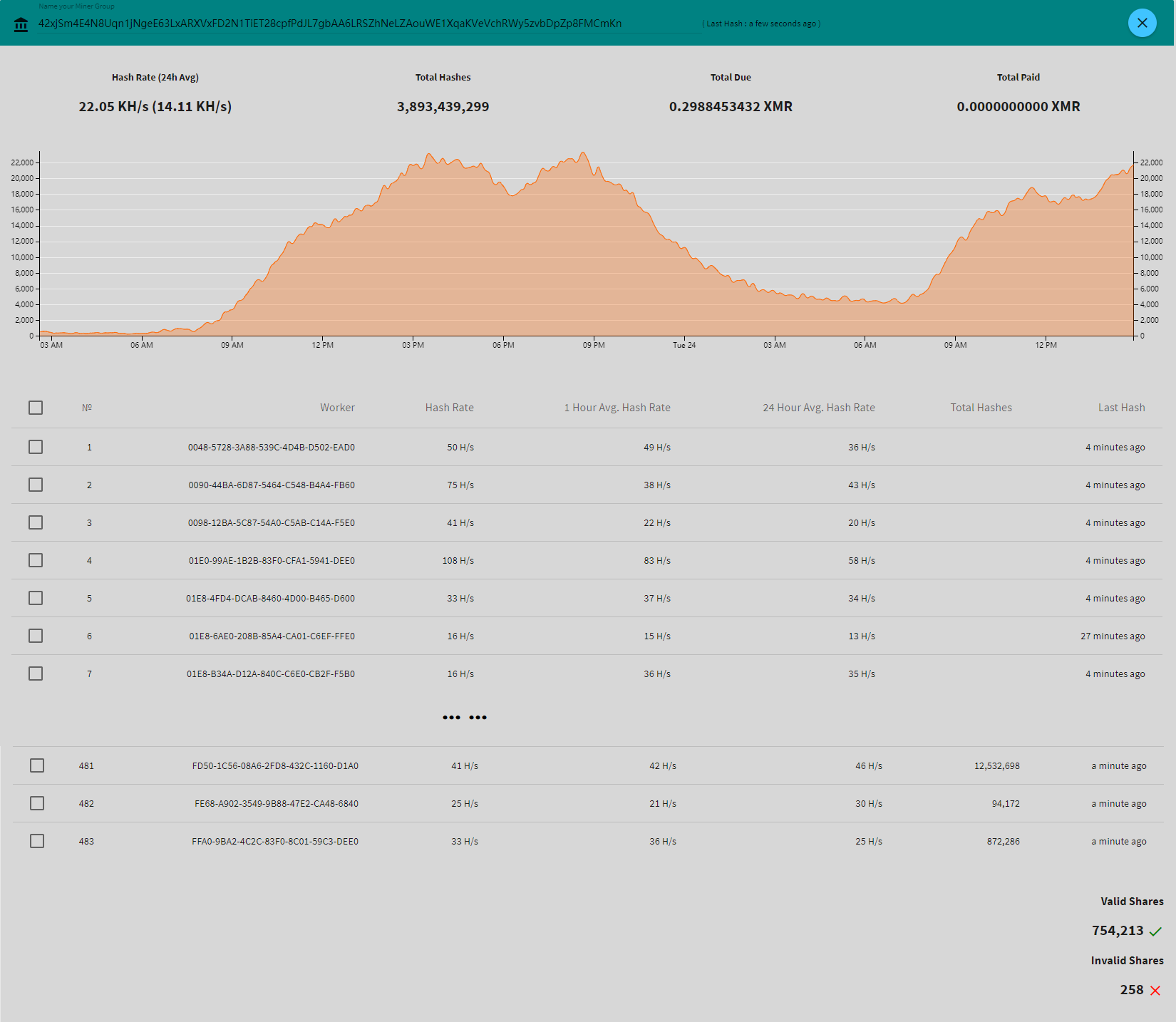

通过对门罗币钱包地址的查询,我们可以看到当前为该钱包地址进行挖矿的矿工情况,截止到此时矿工总数为483。如下图所述:

门罗币钱包情况

附录

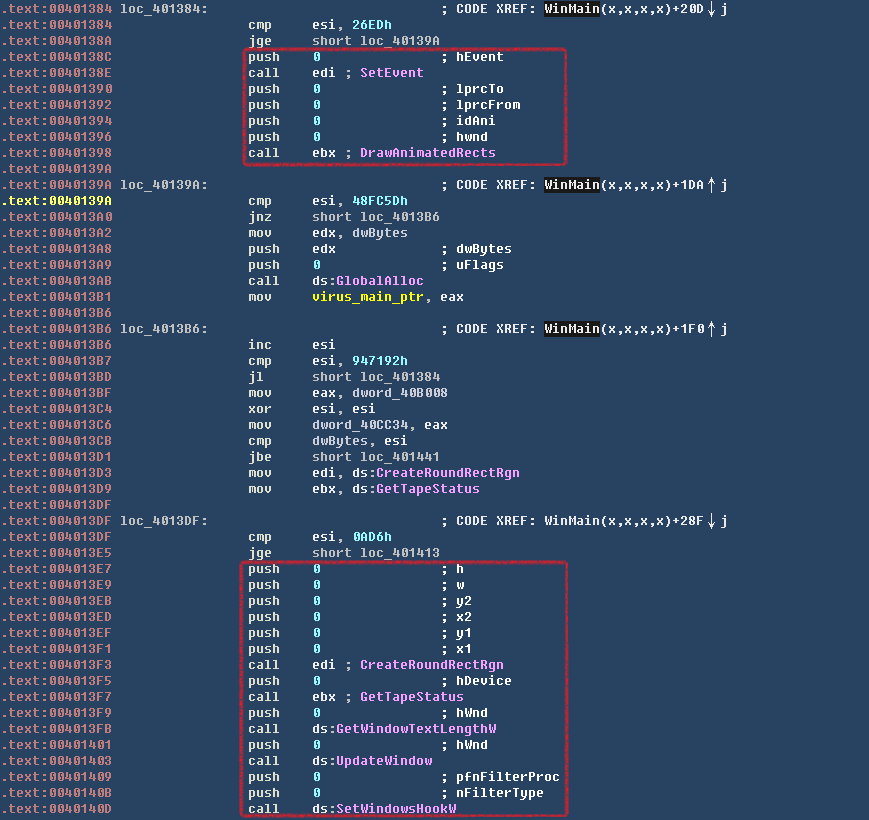

文中涉及样本SHA256: