2025-03微软漏洞通告

-

作者:火绒安全

-

发布时间:2025-03-12

-

阅读量:4018

微软官方发布了2025年03月的安全更新。本月更新公布了256个漏洞,包含23个特权提升漏洞、23个远程执行代码漏洞、4个身份假冒漏洞、4个信息泄露漏洞、3个安全功能绕过漏洞、1个拒绝服务漏洞,其中6个漏洞级别为“Critical”(高危),51个为“Important”(严重)。其中包含检测到文件系统相关漏洞在野利用的情况,请广大用户谨慎挂载陌生VHD介质,同时建议及时使用火绒安全软件(个人/企业)【漏洞修复】功能更新补丁。

涉及组件

.NET

ASP.NET Core & Visual Studio

Azure Agent Installer

Azure Arc

Azure CLI

Azure PromptFlow

Kernel Streaming WOW Thunk Service Driver

Microsoft Edge (Chromium-based)

Microsoft Local Security Authority Server (lsasrv)

Microsoft Management Console

Microsoft Office

Microsoft Office Access

Microsoft Office Excel

Microsoft Office Word

Microsoft Streaming Service

Microsoft Windows

Remote Desktop Client

Role: DNS Server

Role: Windows Hyper-V

Visual Studio

Visual Studio Code

Windows Common Log File System Driver

Windows Cross Device Service

Windows exFAT File System

Windows Fast FAT Driver

Windows File Explorer

Windows Kernel Memory

Windows Kernel-Mode Drivers

Windows MapUrlToZone

Windows Mark of the Web (MOTW)

Windows NTFS

Windows NTLM

Windows Remote Desktop Services

Windows Routing and Remote Access Service (RRAS)

Windows Subsystem for Linux

Windows Telephony Server

Windows USB Video Driver

Windows Win32 Kernel Subsystem

以下漏洞需特别注意

Windows NTFS 文件系统远程代码执行漏洞

CVE-2025-24993

严重级别:严重 CVSS:7.8

被利用级别:检测到利用

此漏洞需要用户交互。该漏洞是Windows NTFS文件系统中存在的基于堆的缓冲区溢出漏洞。攻击者会诱骗本地用户挂载特制的虚拟硬盘(VHD)文件,进而触发溢出,实现本地权限提升并执行任意代码。

Windows Fast FAT 文件系统远程代码执行漏洞

CVE-2025-24985

严重级别:严重 CVSS:7.8

被利用级别:检测到利用

此漏洞需要用户交互。该漏洞是Windows Fast FAT文件系统中存在的基于堆的缓冲区溢出漏洞。攻击者会诱骗本地用户挂载特制的虚拟硬盘(VHD)文件,进而触发溢出,实现本地权限提升并执行任意代码。

Windows 远程桌面服务远程代码执行漏洞

CVE-2025-24045

严重级别:高危 CVSS:8.1

被利用级别:很有可能被利用

此漏洞无需用户交互。该漏洞存在于Windows远程桌面服务中,由于未正确锁定内存,导致敏感数据残留。攻击者可借此通过网络构造恶意请求,访问未受保护的内存区域,直接远程执行任意代码。

远程桌面客户端远程代码执行漏洞

CVE-2025-26645

严重级别:高危 CVSS:8.8

被利用级别:有可能被利用

此漏洞无需用户交互。该漏洞为远程桌面客户端的目录遍历漏洞,因客户端未正确验证HTTP请求中的路径序列而产生。攻击者可通过构造包含多级跳转路径的特制HTTP请求绕过访问限制,读取目标系统任意文件,并最终触发远程代码执行(RCE)。

Windows 域名服务远程代码执行漏洞

CVE-2025-24064

严重级别:高危 CVSS:8.1

被利用级别:有可能被利用

此漏洞需要用户交互,攻击者必须先采取额外步骤来准备目标环境。该漏洞存在于Windows域名服务(DNS)中,因服务器未正确处理释放后的内存指针导致远程代码执行(RCE)。攻击者可通过在DNS服务器中植入特制资源记录并发送恶意查询请求,触发UAF,从而绕过权限验证并远程执行任意代码。

修复建议

1、通过火绒个人版/企业版【漏洞修复】功能修复漏洞。

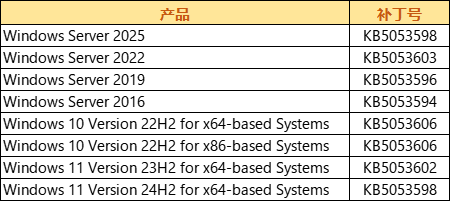

2、下载微软官方提供的补丁

https://msrc.microsoft.com/update-guide

完整微软通告:

https://msrc.microsoft.com/update-guide/en-us/releaseNote/2025-Mar