2026-04微软漏洞通告

-

作者:火绒安全

-

发布时间:2026-04-16

-

阅读量:994

微软官方发布了2026年4月的安全更新。本月更新公布了165个漏洞,包含93个特权提升漏洞、20个远程执行代码漏洞、20个信息泄露漏洞、12个安全功能绕过漏洞、10个身份假冒漏洞、9个拒绝服务漏洞、1个篡改漏洞,其中2个为“Moderate”(中等),8个漏洞级别为“Critical”(高危),154个为“Important”(严重)。建议用户及时使用火绒安全软件(个人/企业)【漏洞修复】功能更新补丁。

涉及组件

.NET

.NET and Visual Studio

.NET Framework

Applocker Filter Driver (applockerfltr.sys)

Azure Logic Apps

Azure Monitor Agent

Desktop Window Manager

Function Discovery Service (fdwsd.dll)

GitHub Copilot and Visual Studio Code

Microsoft Brokering File System

Microsoft Defender

Microsoft Dynamics 365 (on-premises)

Microsoft Edge (Chromium-based)

Microsoft Graphics Component

Microsoft High Performance Compute Pack (HPC)

Microsoft Management Console

Microsoft Office

Microsoft Office Excel

Microsoft Office PowerPoint

Microsoft Office SharePoint

Microsoft Office Word

Microsoft Power Apps

Microsoft PowerShell

Microsoft Windows

Microsoft Windows Search Component

Microsoft Windows Speech

Remote Desktop Client

Role: Windows Hyper-V

SQL Server

Universal Plug and Play (upnp.dll)

Windows Active Directory

Windows Admin Center

Windows Advanced Rasterization Platform

Windows Ancillary Function Driver for WinSock

Windows Biometric Service

Windows BitLocker

Windows Boot Loader

Windows Boot Manager

Windows Client Side Caching driver (csc.sys)

Windows Cloud Files Mini Filter Driver

Windows COM

Windows Common Log File System Driver

Windows Container Isolation FS Filter Driver

Windows Cryptographic Services

Windows Encrypting File System (EFS)

Windows File Explorer

Windows GDI

Windows Hello

Windows HTTP.sys

Windows IKE Extension

Windows Installer

Windows Kerberos

Windows Kernel

Windows Kernel Memory

Windows Local Security Authority Subsystem Service (LSASS)

Windows LUAFV

Windows Management Services

Windows OLE

Windows Print Spooler Components

Windows Projected File System

Windows Push Notifications

Windows Recovery Environment Agent

Windows Redirected Drive Buffering

Windows Remote Desktop

Windows Remote Desktop Licensing Service

Windows Remote Procedure Call

Windows RPC API

Windows Sensor Data Service

Windows Server Update Service

Windows Shell

Windows Snipping Tool

Windows Speech Brokered Api

Windows SSDP Service

Windows Storage Spaces Controller

Windows TCP/IP

Windows TDI Translation Driver (tdx.sys)

Windows Universal Plug and Play (UPnP) Device Host

Windows USB Print Driver

Windows User Interface Core

Windows Virtualization-Based Security (VBS) Enclave

Windows WalletService

Windows WFP NDIS Lightweight Filter Driver (wfplwfs.sys)

Windows Win32K - GRFX

Windows Win32K - ICOMP

以下漏洞需特别注意

Windows Internet Key Exchange (IKE)扩展服务远程代码执行漏洞

CVE-2026-33824

严重级别:严重 CVSS:9.8

被利用级别:有可能被利用

此漏洞无需用户交互。该漏洞源于Windows负责处理网络加密连接的IKE服务中,由于系统在处理特定网络请求时存在“双重释放”(内存释放后再次执行释放内存操作)的内存回收异常,导致内存管理出现混乱,基于此缺陷,攻击者只需通过网络向目标设备发送特制的数据包即可触发底层逻辑异常,成功利用后,攻击者能够直接在目标服务器上执行任意恶意代码,甚至完全接管该服务器。

Windows推送通知服务 (Push Notifications)权限提升漏洞

CVE-2026-26167

严重级别:高危 CVSS:8.8

被利用级别:有可能被利用

此漏洞无需用户交互。该漏洞源于Windows推送通知服务在处理共享资源的并发操作时存在同步控制缺陷(“竞态条件”即多个任务同时抢着修改同一个数据,导致结果错乱)。该缺陷导致系统在解析特定本地进程请求时出现逻辑错误。已具备本地系统访问权限且处于低特权级别的攻击者,可通过运行特制程序来触发此漏洞。成功利用后可将权限提升至SYSTEM。

Remote Desktop Client远程代码执行漏洞

CVE-2026-32157

严重级别:严重 CVSS:8.8

被利用级别:有可能被利用

此漏洞需要用户交互。漏洞源于在于Windows远程桌面客户端在处理会话连接时,存在内存释放后重新使用(Use-After-Free)的内存管理缺陷。该缺陷可导致客户端内存空间损坏。攻击者需事先控制一台恶意的远程桌面服务器,并利用社会工程学手段(如发送恶意的rdp:链接或连接文件)诱导受害者主动发起连接。受害者一旦建立连接,攻击者即可触发该漏洞,从而在受害者的客户端系统上以当前用户的上下文执行任意代码。

Windows高级光栅化平台 (WARP)权限提升漏洞

CVE-2026-26178

严重级别:高危 CVSS:8.8

被利用级别:有可能被利用

此漏洞需要用户交互,该漏洞源于Windows高级光栅化平台(Advanced Rasterization Platform,用于软件图形渲染的核心组件)在处理特定格式的图形数据时存在“整数截断”(Integer Truncation)的底层逻辑缺陷,导致内存资源计算出现严重偏差并形成可被利用的执行路径;未授权的攻击者可通过网络诱导受害者下载并打开经过特制的恶意媒体或图形文件,一旦受害者的设备使用 WARP渲染解析该文件,该内存缺陷即被触发,从而允许攻击者在受影响的本地系统上非法提升至更高的特权级别,成功利用后可将权限提升至SYSTEM。

Windows Shell 安全功能绕过漏洞

CVE-2026-32225

严重级别:高危 CVSS:8.8

被利用级别:很有可能被利用

此漏洞需要用户交互。漏洞源于Windows Shell组件在解析特制的快捷方式文件(.lnk)时,其内置的安全校验机制存在逻辑失效。该缺陷允许恶意文件直接绕过Windows SmartScreen拦截机制以及安全警告。攻击者通常会通过钓鱼邮件或恶意网站分发此类特制的.lnk文件,并诱导受害者将其下载并打开。成功利用后,攻击者可在不触发任何系统常规安全弹窗或警告的情况下,在目标系统上实现安全功能绕过,为后续攻击创造条件。

修复建议

1、通过火绒个人版/企业版【漏洞修复】功能修复漏洞。

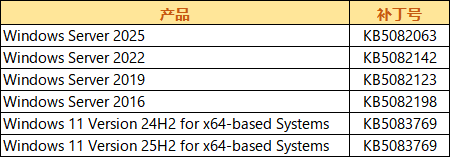

2、下载微软官方提供的补丁:

https://msrc.microsoft.com/update-guide

完整微软通告:

https://msrc.microsoft.com/update-guide/releaseNote/2026-Apr