2026-03微软漏洞通告

-

作者:火绒安全

-

发布时间:2026-03-11

-

阅读量:3258

微软官方发布了2026年3月的安全更新。本月更新公布了83个漏洞,包含45个特权提升漏洞、18个远程执行代码漏洞、10个信息泄露漏洞、4个身份假冒漏洞、4个拒绝服务漏洞、安全功能绕过漏洞2个,其中7个漏洞级别为“Critical”(高危),76个为“Important”(严重)。建议用户及时使用火绒安全软件(个人/企业)【漏洞修复】功能更新补丁。

涉及组件:

.NET

Active Directory Domain Services

ASP.NET Core

Azure Arc

Azure Compute Gallery

Azure Entra ID

Azure IoT Explorer

Azure Linux Virtual Machines

Azure MCP Server

Azure Portal Windows Admin Center

Azure Windows Virtual Machine Agent

Broadcast DVR

Connected Devices Platform Service (Cdpsvc)

GitHub Repo: zero-shot-scfoundation

Microsoft Authenticator

Microsoft Brokering File System

Microsoft Devices Pricing Program

Microsoft Graphics Component

Microsoft Office

Microsoft Office Excel

Microsoft Office SharePoint

Payment Orchestrator Service

Push Message Routing Service

Role: Windows Hyper-V

SQL Server

System Center Operations Manager

Windows Accessibility Infrastructure (ATBroker.exe)

Windows Ancillary Function Driver for WinSock

Windows App Installer

Windows Authentication Methods

Windows Bluetooth RFCOM Protocol Driver

Windows Device Association Service

Windows DWM Core Library

Windows Extensible File Allocation

Windows File Server

Windows GDI

Windows GDI+

Windows Kerberos

Windows Kernel

Windows MapUrlToZone

Windows Mobile Broadband

Windows NTFS

Windows Performance Counters

Windows Print Spooler Components

Windows Projected File System

Windows Resilient File System (ReFS)

Windows Routing and Remote Access Service (RRAS)

Windows Shell Link Processing

Windows SMB Server

Windows System Image Manager

Windows Telephony Service

Windows Universal Disk Format File System Driver (UDFS)

Windows Win32K

Winlogon

以下漏洞需特别注意

Windows 文件服务器权限提升漏洞

CVE-2026-24283

严重级别:严重 CVSS:8.8

被利用级别:有可能被利用

此漏洞无需用户交互,漏洞源于Windows 文件服务器相关组件中存在基于堆的缓冲区溢出,攻击者在本机获得已认证的低权限会话后,可通过构造特定本地触发条件破坏内存边界并进入高权限执行路径。成功利用后,攻击者可将权限提升至 SYSTEM。

Windows 内核权限提升漏洞

CVE-2026-24289

严重级别:严重 CVSS:7.8

被利用级别:很有可能被利用

此漏洞无需用户交互,漏洞源于 Windows 内核中存在释放后仍被继续访问的内存管理错误,导致内存对象生命周期管理失效并形成可利用的本地提权路径。攻击者在本机获得已认证的低权限会话后,可借助该缺陷在内核上下文中执行恶意操作,成功利用后可将权限提升至 SYSTEM。

Windows 辅助功能基础设施(ATBroker.exe)权限提升漏洞

CVE-2026-24291

严重级别:严重 CVSS:7.8

被利用级别:很有可能被利用

此漏洞无需用户交互,漏洞源于 Windows 辅助功能基础设施 ATBroker.exe 对关键资源权限分配不当,导致低权限上下文可越权访问本不应获得的高权限资源。攻击者在本机取得已认证的低权限账户后,可利用该漏洞进入高权限执行路径,成功利用后可将权限提升至 SYSTEM。

Windows SMB 服务器权限提升漏洞

CVE-2026-24294

严重级别:严重 CVSS:7.8

被利用级别:很有可能被利用

此漏洞无需用户交互,漏洞源于 Windows SMB 服务器 中的身份验证处理不当,导致已认证攻击者可在受影响系统上绕过部分权限边界并进入高权限执行路径。攻击者在本机获得已认证的低权限会话后,成功利用该漏洞可将权限提升至 SYSTEM。

Winlogon 权限提升漏洞

CVE-2026-25187

严重级别:严重 CVSS:7.8

被利用级别:很有可能被利用

此漏洞无需用户交互,漏洞源于 Winlogon 在访问文件前对链接解析不当(Link Following),导致攻击者可影响高权限上下文下实际访问的目标对象。攻击者在本机获得已认证的低权限会话后,可通过构造特定文件对象或路径关系触发该缺陷,成功利用后可将权限提升至 SYSTEM。

修复建议:

1、通过火绒个人版/企业版【漏洞修复】功能修复漏洞。

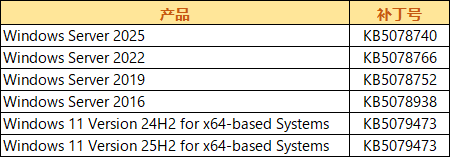

2、下载微软官方提供的补丁:

https://msrc.microsoft.com/update-guide

完整微软通告:

https://msrc.microsoft.com/update-guide/releaseNote/2026-Mar