附修复建议| Apache Log4j 远程代码执行漏洞通告

-

作者:火绒安全

-

发布时间:2021-12-10

-

阅读量:3210

12月9日,一个Apache Log4j2组件的高危漏洞细节(PoC)被公开,遭到大批量在野利用,攻击者利用该漏洞可以远程执行代码。火绒工程师提示用户,由于该组件被广泛应用于业务系统开发,建议用户及时升级至最新版进行防护,同时关注使用该组件的其他相关软件升级信息。火绒安全产品不受本次漏洞事件影响。

漏洞详情

Apache Log4j2远程代码执行漏洞

Apache Log4j2 是一款开源的 Java 日志记录工具,大量的业务框架都使用了该组件。此次漏洞是用于Apache Log4j2提供的 lookup 功能造成的,该功能允许开发者通过一些协议去读取相应环境中的配置。但在实现的过程中,并未对输入进行严格的判断,从而造成漏洞的发生。

漏洞危害

攻击者可利用该漏洞在未授权的情况下,构造恶意数据进行远程代码执行攻击,最终获取服务器最高权限。

影响范围

2.0 ≤ Apache Log4j ≤ 2.14.1

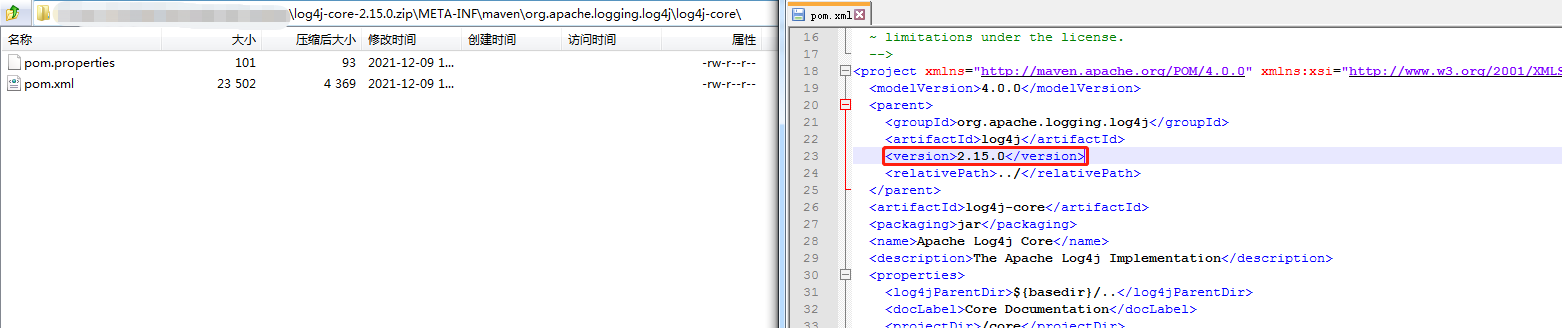

如何检测组件系统版本

打开 pom.xml文件,查看Apache Log4j2的version字段:

修复建议

1、升级Apache Log4j2组件到最新版本(log4j-2.15.0-rc2):

https://github.com/apache/logging-log4j2/releases/tag/log4j-2.15.0-rc2

2、其他缓解措施:

(1) 修改jvm参数 -Dlog4j2.formatMsgNoLookups=true

(2) 修改配置log4j2.formatMsgNoLookups=True

(3) 将系统环境变量 FORMAT_MESSAGES_PATTERN_DISABLE_LOOKUPS 设置为 true

(4)禁止使用Apache Log4j2服务器外连,升级JDK 11.0.1 8u191 7u201 6u211或更高版本。